Le rapport 2024 de Verizon souligne l’augmentation des cyberattaques, notamment par ransomware et ciblant les chaînes d’approvisionnement, avec souvent l’humain comme facteur clé des incidents.

Le rapport 2024 Data Breach Investigations Report (ci-après nommé DBIR) de Verizon met en lumière une évolution importante des menaces et des vecteurs d’attaque en cybersécurité, avec une analyse de plus de 30 000 incidents de sécurité, dont 10 626 cas confirmés de compromission de données.

Cette analyse se concentre sur les principaux vecteurs d’attaque, les acteurs impliqués et l’impact croissant de certaines techniques d’intrusion.

Explosion des vulnérabilités exploitables : Une menace en pleine croissance

Ce rapport indique que les attaques utilisant des vulnérabilités exploitables sont en forte augmentation, enregistrant une croissance de 180 % par rapport à l’année précédente.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Cette hausse est en grande partie attribuable aux vulnérabilités de type « zero-day », comme celles qui ont affecté MOVEit. Ces vulnérabilités ont été majoritairement exploitées par des acteurs de ransomware et d’extorsion, ciblant principalement des applications Web.

Le rapport souligne aussi que l’exploitation des vulnérabilités a été identifiée comme le principal point d’entrée initial pour les cyberattaques cette année.

Attaques par extorsion et ransomware : Une stratégie qui s’adapte

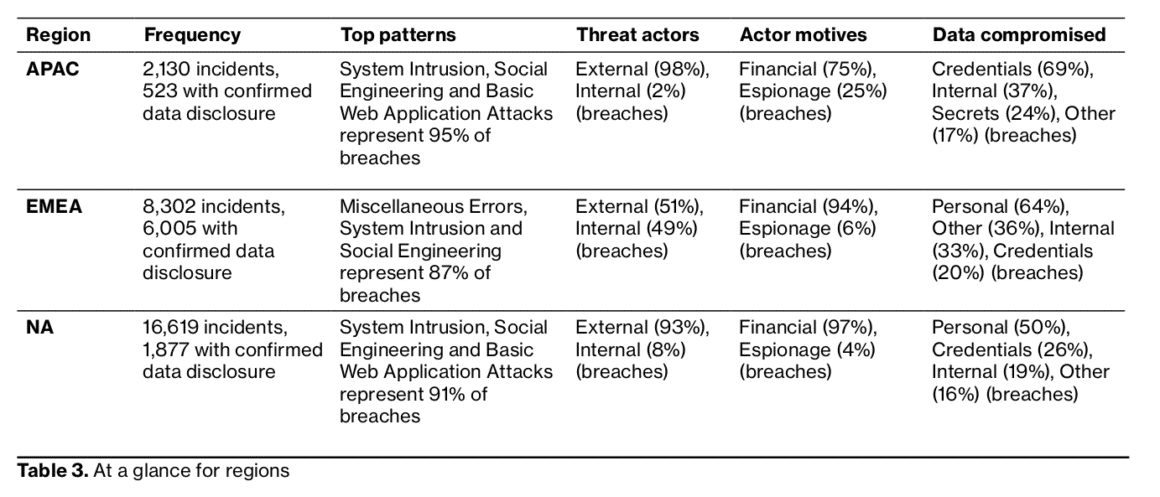

Parallèlement, les attaques par extorsion ont gagné en popularité, représentant désormais 9 % de toutes les violations, avec une diminution légère des attaques par ransomware classique.

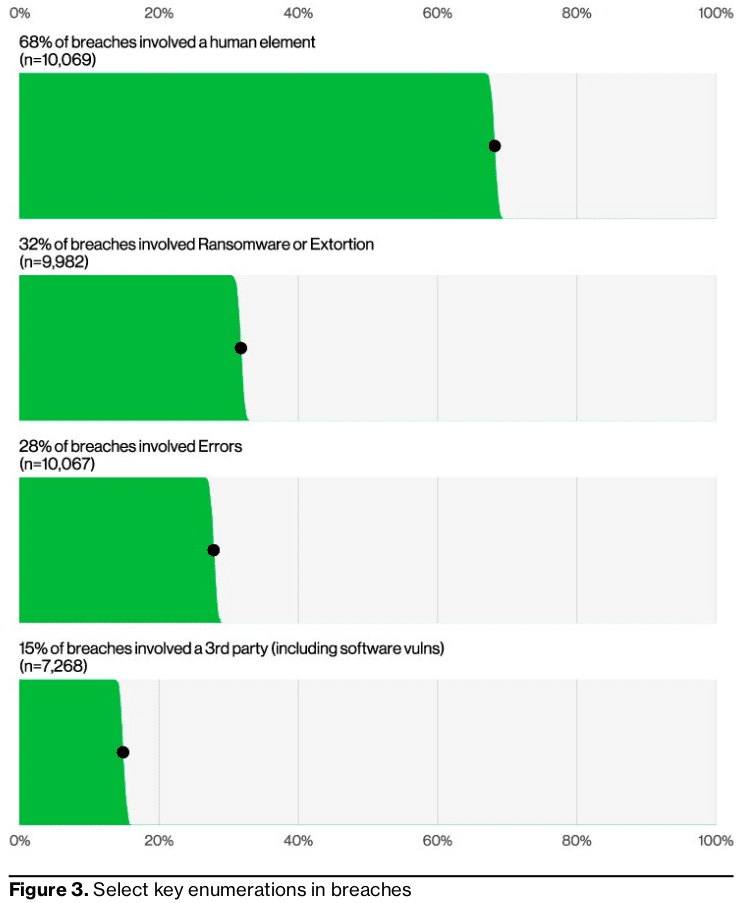

Cependant, en regroupant ces deux types d’attaques, elles représentent une proportion significative de 32 % des violations de données, démontrant une adaptation des cybercriminels face à la persistance des contre-mesures de sécurité.

Les acteurs malveillants semblent privilégier l’approche d’extorsion pure afin de contourner les protections classiques contre le ransomware, ciblant directement les données sensibles et demandant des rançons pour éviter leur divulgation.

L’élément humain : Un facteur toujours crucial dans la cybersécurité

Le rapport souligne également l’importance de l’élément humain, qui reste un facteur majeur dans les violations de sécurité.

En 2024, environ 68 % des incidents étaient dus à une implication humaine, que ce soit par erreur ou par compromission, une proportion stable par rapport à l’année précédente. Les erreurs telles que les erreurs de configuration ou les fuites de données par des erreurs humaines restent fréquentes, mettant en lumière la nécessité d’améliorer les processus et la formation des utilisateurs.

Le facteur humain ne se limite pas seulement aux erreurs non intentionnelles, mais inclut également l’exploitation par ingénierie sociale, souvent via le phishing. Le DBIR 2024 montre que les campagnes de phishing continuent d’être un vecteur efficace pour obtenir des informations d’identification.

Chaîne d’approvisionnement : La nouvelle cible des cybercriminels

Enfin, l’analyse met en évidence une hausse significative des attaques impliquant des infrastructures partenaires ou des chaînes d’approvisionnement.

En 2024, 15 % des violations étaient liées à une compromission de la chaîne d’approvisionnement, soit une augmentation de 68 % par rapport à l’année précédente. Cette tendance est largement due à l’utilisation d’exploits « zero-day » par des groupes de ransomware, démontrant la vulnérabilité des organisations aux faiblesses de leurs fournisseurs.

Les attaques sur la chaîne d’approvisionnement mettent en évidence la complexité croissante de l’écosystème numérique. Les acteurs malveillants ciblent les partenaires stratégiques des entreprises pour infiltrer des systèmes en cascade. Le rapport suggère que cette approche permet aux attaquants de maximiser leurs impacts avec des efforts limités, ce qui impose aux entreprises de redoubler de vigilance dans l’évaluation et la sélection de leurs partenaires technologiques.

Enseignements clés pour les entreprises

Cette analyse rappelle à nouveau, pour les entreprises, les principaux domaines d’actions qui doivent focaliser l’énergie : la persistance des menaces exploitant des vulnérabilités logicielles et les faiblesses humaines.

La nécessité de renforcer la sécurité des applications Web, de limiter les accès non nécessaires, et de collaborer avec des fournisseurs ayant une bonne posture de sécurité est plus que jamais essentielle pour limiter les risques d’intrusion.

En outre, l’intégration de meilleures pratiques de gestion de la sécurité, comme l’utilisation systématique de l’authentification multi-facteurs (MFA), la segmentation des réseaux, et la surveillance accrue des activités réseau, est fortement recommandée. Le rapport 2024 DBIR de Verizon conclut que ces mesures peuvent significativement améliorer la résilience des entreprises face aux cybermenaces modernes.

Pour en savoir plus

Rapport d’investigation sur les violations de données de 2024

Bonjour ! Bienvenue dans le Data Breach Investigations Report (DBIR) 2024 de Verizon. Cette année marque la 17e édition de cette publication, et nous sommes ravis d’accueillir à nouveau nos vieux amis et de saluer les nouveaux lecteurs. Comme toujours, l’objectif du DBIR est de mettre en lumière les différents types d’acteurs, les tactiques qu’ils utilisent et les cibles qu’ils choisissent.

choisissent.

(Re)découvrez également:

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.