L’OFCS alerte sur des campagnes de phishing ciblant les utilisateurs de Windows via des e-mails frauduleux, diffusant le malware Lumma Stealer pour voler des données sensibles.

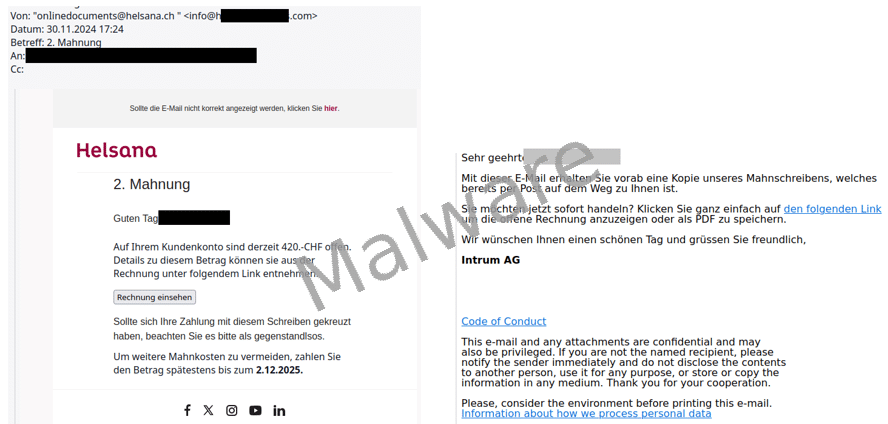

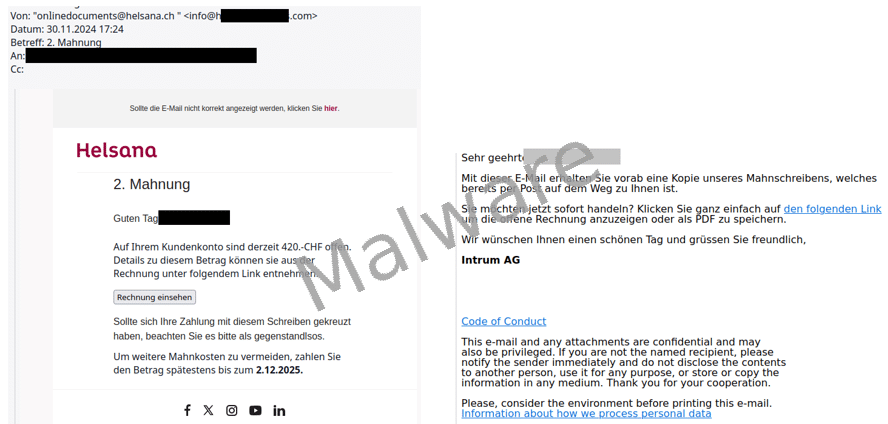

D’après une nouvelle alerte publiées par l’OFCS, des campagnes de phishing émergent impliquant le logiciel malveillant « Lumma Stealer » et ciblent les utilisateurs de Windows via des e-mails frauduleux. Ces messages se présentent comme émanant de caisses d’assurance maladie ou de sociétés de recouvrement, telles qu’Intrum, et prétendent réclamer des paiements pour des factures impayées. Les lignes d’objet typiques incluent des termes comme « Sie haben neue Dokumente von der KPT (2. Mahnung) » ou « Offene Forderung: Intrum AG 28936038 ».

Le contenu de ces e-mails incite les destinataires à cliquer sur un lien pour télécharger des documents présumés importants, souvent présentés comme des fichiers PDF. Cependant, en réalité, ces liens redirigent vers une infrastructure WebDAV qui déploie en arrière-plan le logiciel malveillant Lumma Stealer. Celui-ci procède à l’installation de composants supplémentaires tout en affichant un faux document en premier plan. Ce type d’attaque exploite le modèle « Malware-as-a-Service (MaaS) », permettant à des cybercriminels moins expérimentés de lancer des campagnes sophistiquées moyennant paiement.

Lumma Stealer : un voleur de données multifacettes

« Lumma Stealer » se distingue par sa spécialisation dans le vol de données sensibles, notamment des mots de passe, des informations de navigation et des détails relatifs aux portefeuilles de cryptomonnaies. Cette menace, déjà signalée il y a un mois, utilise divers stratagèmes pour tromper ses victimes, comme l’intégration de processus de validation CAPTCHA pour renforcer la crédibilité des attaques.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Seuls les utilisateurs de Windows sont affectés par cette campagne particulière. Les appareils sous Android, iOS ou d’autres systèmes d’exploitation ne sont pas concernés dans ce cas spécifique. Les indicateurs techniques d’éventuelles infections sont mis à disposition pour analyses sur une plateforme collaborative.

Pour en savoir plus

E-mails contenant des logiciels malveillants au nom d’agences de recouvrement et de caisses d’assurance maladie

02.12.2024 – L’OFCS reçoit actuellement de nombreux messages concernant des e-mails prétendant provenir d’une société de recouvrement ou d’une caisse maladie. Il s’agit d’une prétendue créance ou d’un rappel. Ne cliquez pas sur le lien, il s’agit d’une tentative de diffusion d’un logiciel malveillant auprès des utilisateurs de Windows.

(Re)découvrez également:

Alerte de l’OFCS : Attention aux faux CAPTCHA et Maliciels!

L’OFCS met en garde contre de faux CAPTCHA utilisés par des cybercriminels pour infecter les utilisateurs avec des maliciels.

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.