Voici les 5 actualités les plus marquantes de la semaine passée.

Les forces de l’ordre européennes ont fermé 27 services de DDoS booters, utilisés pour mener des attaques par déni de service distribué. Cette opération vise à anticiper la recrudescence annuelle des attaques DDoS pendant la période de Noël, une saison où les cybercriminels intensifient leurs activités. La fermeture de ces plateformes devrait contribuer à limiter les perturbations pendant les fêtes.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

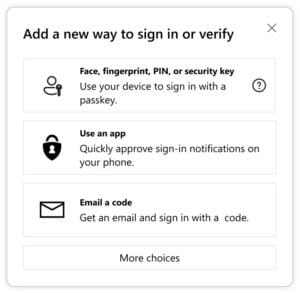

Microsoft a annoncé un projet de suppression d’un milliard de mots de passe au profit des passkeys. Ces clés d’accès, basées sur des mécanismes biométriques ou des clés cryptographiques, visent à améliorer la sécurité et l’expérience utilisateur en éliminant les risques liés aux mots de passe traditionnels.

Des chercheurs en cybersécurité ont révélé douze vulnérabilités dans le modèle Skoda Superb III, affectant plus de 1,4 million de véhicules. Ces failles permettent à des acteurs malveillants d’accéder au GPS, de surveiller la vitesse, d’enregistrer des conversations et de manipuler l’écran d’infodivertissement via une connexion Bluetooth. Bien que les systèmes critiques comme les freins et la direction ne soient pas compromis, les risques d’espionnage et de suivi en temps réel soulèvent aujourd’hui des inquiétudes.

En Russie, des interruptions d’accès à Internet ont touché plusieurs régions, notamment la Tchétchénie, le Daghestan et l’Ingouchie. Ces perturbations s’inscrivent dans le cadre de tests de l’infrastructure de l’« internet souverain » russe, visant à déconnecter temporairement ces zones du réseau mondial. L’objectif annoncé est d’assurer la résilience des services critiques face à des ingérences extérieures. Toutefois, ces tests concentrés dans des régions à majorité musulmane soulèvent des interrogations sur une possible volonté de restreindre l’accès à certaines plateformes en période d’instabilité.

Le ministère américain de la Justice a exposé une opération frauduleuse impliquant des travailleurs nord-coréens se faisant passer pour des professionnels étrangers. Cette fraude, étalée sur six ans, a généré au moins 88 millions de dollars. Les individus utilisaient de fausses identités pour obtenir des emplois à distance, détournant ensuite les fonds vers la Corée du Nord. Certains ont aussi exploité leurs accès pour voler des codes sources et extorquer leurs employeurs.

Le top 5 des actus cybersécurité de la semaine

Les failles de sécurité de Skoda pourraient permettre aux pirates informatiques de suivre à distance les voitures.

Des failles de sécurité ont été découvertes affectant les voitures Skoda Superb III. Plus de 1,4 million de voitures pourraient être affectées. Le même modèle de voiture a été trouvé avec des vulnérabilités similaires l’année dernière. Des experts ont révélé la découverte de 12 nouvelles vulnérabilités de sécurité affectant…

La Russie perturbe l’accès à Internet dans plusieurs régions pour tester son « Internet souverain ».

Pendant les interruptions de service, les utilisateurs n’ont pas pu accéder à certaines applications et sites Web étrangers et locaux, y compris YouTube, Google, des applications de messagerie comme WhatsApp et Telegram, ainsi que certains services du géant russe de l’internet Yandex.

Microsoft bloque 7000 attaques par seconde de mots de passe – 1 milliard de mots de passe seront remplacés par « Passkey »

Dans un tournant significatif vers un avenir sans mot de passe, Microsoft a annoncé des avancées révolutionnaires dans l’adoption des passkeys, une alternative sécurisée et conviviale aux mots de passe traditionnels. Avec une augmentation alarmante des cyberattaques liées aux mots de passe, atteignant 7 000 attaques de mots de passe bloquées…

L’arnaque des faux travailleurs en informatique de la Corée du Nord a rapporté au moins 88 millions de dollars au cours des six dernières années.

Le DoJ pense avoir identifié les individus qui l’ont dirigé, ainsi que certains des « guerriers de l’informatique » envoyés pour escroquer les employeurs. Les escroqueries des faux travailleurs en informatique de la Corée du Nord ont rapporté au royaume ermite 88 millions de dollars sur six ans, selon le Département américain…

Les forces de l’ordre ont fermé 27 booters DDoS avant les attaques annuelles de Noël.

Connus sous le nom de sites « booter » et « stresser », ces plateformes ont permis aux cybercriminels et aux hacktivistes de submerger des cibles avec du trafic illégal, rendant les sites web et autres services basés sur le web inaccessibles. Cette opération multifacette, coordonnée par Europol et impliquant 15 pays, a ciblé tous les niveaux des personnes impliquées…

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.