Le Global Risks Report 2025 souligne des menaces croissantes, notamment en cybersécurité, désinformation et vulnérabilités des infrastructures critiques.

Une évaluation des risques mondiaux pour une décennie critique

Le Global Risks Report 2025, élaboré par le Forum économique mondial, dresse un panorama préoccupant des risques globaux à court, moyen et long terme. Cette étude est le résultat des contributions de plus de 900 experts combinées à une analyse rigoureuse.

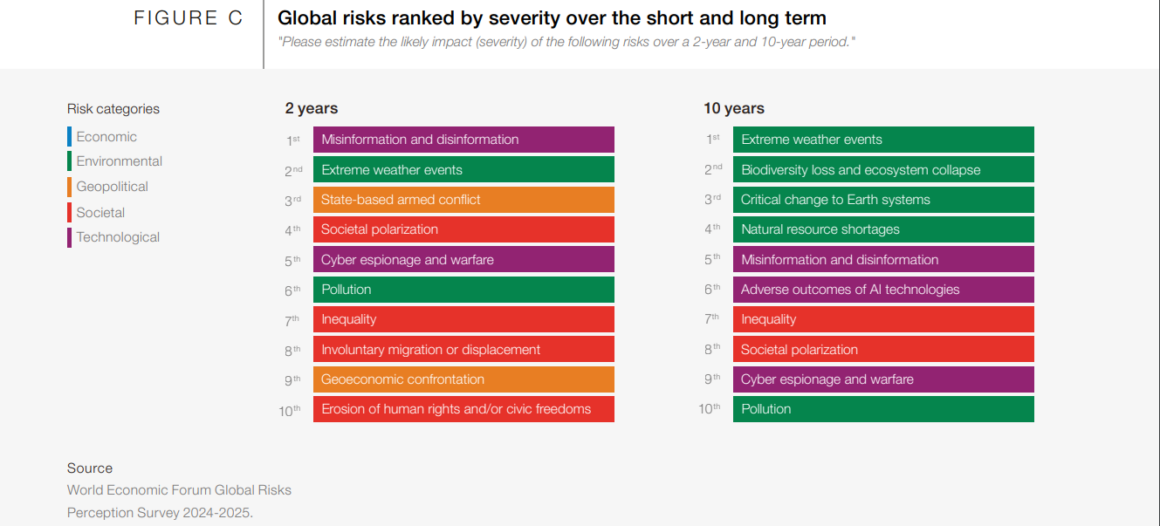

Elle met en lumière les tensions croissantes dans trois domaines principaux : les divisions géopolitiques, les bouleversements environnementaux et l’évolution technologique. Parmi les conclusions marquantes, la cybersécurité occupe une place centrale, reflétant des inquiétudes croissantes autour des guerres cybernétiques, de la prolifération des fausses informations et des vulnérabilités technologiques.

La cybersécurité au centre des préoccupations globales

Le Global Risks Report 2025 met en lumière l’urgence d’agir face aux menaces cybernétiques. Les dirigeants, tant dans le secteur public que privé, doivent adopter une approche proactive et collaborative pour prévenir les crises futures. En renforçant les infrastructures critiques, en combattant la désinformation et en favorisant l’innovation, un avenir plus sécurisé et résilient pourra se construire.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Dans ce contexte, la sécurité de l’information et la protection des infrastructures critiques deviennent des priorités centrales. Le rapport appelle à une collaboration internationale renforcée pour prévenir les crises et renforcer la résilience face à des menaces cybernétiques de plus en plus sophistiquées.

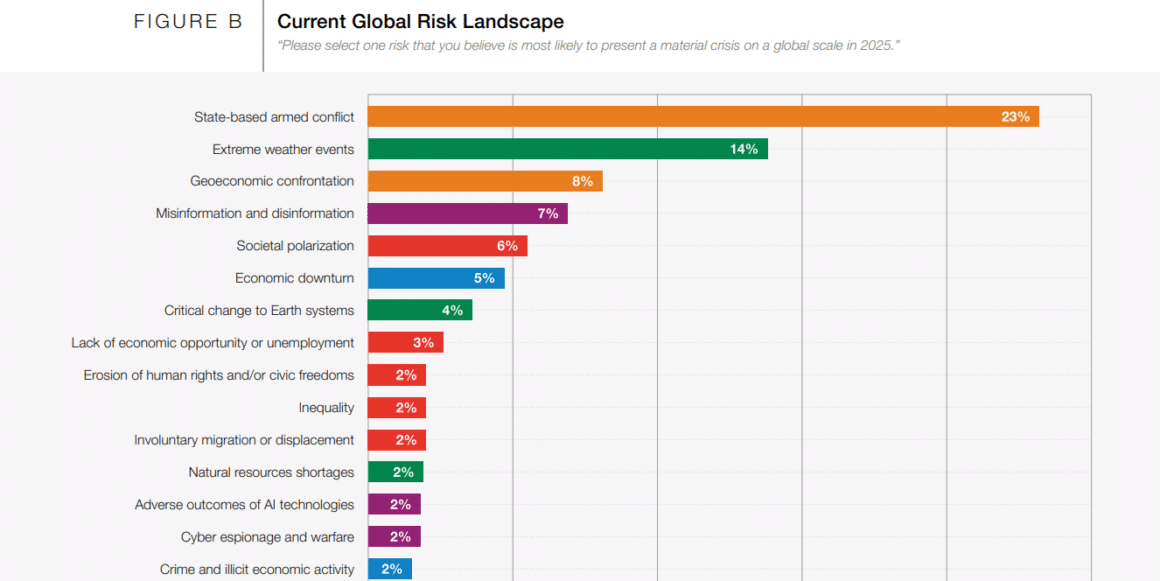

Guerre cybernétique et espionnage : une escalade des menaces

Le rapport identifie le cyberespionnage et la désinformation parmi les cinq principaux risques à court terme. Ces activités, souvent orchestrées par des acteurs étatiques, ciblent des infrastructures critiques telles que les réseaux énergétiques, les systèmes financiers et les communications. Par exemple, les cyberattaques sur les réseaux électriques en Ukraine ont provoqué des pannes massives, illustrant les conséquences importantes que peuvent avoir ces actions malveillantes sur la stabilité d’un pays.

Ces infrastructures, vitales pour la stabilité des économies et le bien-être des sociétés, représentent des cibles stratégiques pour les cyberattaques, en particulier dans un contexte de tensions géopolitiques exacerbées par les conflits armés, notamment en Ukraine et au Moyen-Orient. Ces conflits amplifient le risque de cyberattaques d’envergure mondiale, notamment par le biais d’opérations malveillantes visant à déstabiliser les régions affectées et leurs partenaires.

Les experts mettent toujours en garde les formes habituelles de menaces, telles que les attaques de ransomware qui ciblent aussi bien les gouvernements que les grandes entreprises multinationales. Ces attaques, souvent réalisées par des groupes cybercriminels ou des entités parrainées par des États, se distinguent par leur complexité croissante et leur impact potentiellement paralysant. En effet, ces opérations combinent stratégies d’extorsion et perturbations systémiques, mettant à rude épreuve les systèmes de défense traditionnels. Cette réalité souligne la nécessité d’élaborer une stratégie de cybersécurité globale, intégrant des solutions avancées et adaptatives.

Par ailleurs, le rapport insiste sur l’importance de la coopération internationale pour contrer ces menaces. La mise en place de cadres collaboratifs, impliquant les gouvernements, les entreprises privées et les organisations internationales, est considérée comme une priorité. Cette coopération permettrait non seulement de mutualiser les ressources, mais aussi d’échanger des informations cruciales sur les menaces imminentes, renforçant ainsi la capacité de réponse collective face aux cyberattaques. Enfin, le développement de technologies basées sur l’intelligence artificielle et l’automatisation des systèmes de détection constitue un levier clé pour anticiper les risques et minimiser leur impact.

La prolifération des fausses informations : une arme à double tranchant

La désinformation, amplifiée par les technologies d’intelligence artificielle (IA), est décrite comme le risque le plus préoccupant à l’horizon 2027. Les contenus générés par IA, qu’il s’agisse de deepfakes, de fausses informations ou de discours trompeurs, sont utilisés à grande échelle pour manipuler l’opinion publique. Ces manipulations, qui visent souvent à influencer les élections et à exacerber les tensions sociopolitiques entre les nations, aggravent les fractures sociales et minent la confiance dans les institutions. Ces manipulations numériques créent par ailleurs une fragmentation sociale accrue et diminuent la confiance envers les institutions publiques.

Parallèlement, l’évolution rapide des outils d’IA a permis une diffusion massive et instantanée de ces contenus malveillants, rendant leur détection et leur suppression d’autant plus difficiles. Cette situation est aggravée par l’absence de cadre réglementaire mondial clair pour contrôler l’utilisation éthique de l’IA et limiter ses dérives. Les entreprises technologiques, souvent en première ligne, sont confrontées à la responsabilité croissante de prévenir la propagation de contenus nuisibles tout en respectant la liberté d’expression.

Face à cette menace croissante, le rapport appelle également à une coopération renforcée entre gouvernements, organisations internationales et acteurs du secteur privé. Cette collaboration devrait viser à développer des outils avancés de détection et de traçabilité des contenus trompeurs.

La nécessité de renforcer la résilience des infrastructures critiques

Les infrastructures critiques, telles que les systèmes de transport, les réseaux énergétiques et les services de santé, sont devenues des cibles de choix pour les cyberattaques. Ces infrastructures jouent un rôle central dans le fonctionnement des sociétés modernes, ce qui en fait des points stratégiques pour les acteurs malveillants. Le rapport souligne l’importance d’adopter massivement des technologies de cybersécurité basées sur l’intelligence artificielle (IA), capables d’identifier et de neutraliser les menaces en temps réel. Ces outils avancés, combinés à une surveillance accrue, permettraient d’améliorer significativement la protection des infrastructures essentielles contre des attaques de plus en plus sophistiquées.

L’établissement de partenariats public-privé est également un élément crucial pour relever ces défis. Ces coopérations permettent de partager des ressources financières et technologiques tout en renforçant les capacités locales de détection et de réponse aux menaces. Par ailleurs, la création de centres de cybersécurité régionaux est vivement encouragée. Ces centres joueraient un rôle essentiel dans la coordination des efforts à l’échelle locale et internationale, facilitant le partage rapide d’informations critiques et l’accélération des interventions en cas de crise. En mutualisant les compétences et les connaissances, ces initiatives renforceraient également la résilience collective face aux cybermenaces, réduisant ainsi les risques de perturbations systémiques.

Promouvoir une culture de la cybersécurité

En plus des investissements technologiques, une attention particulière doit être accordée à la formation et à la sensibilisation des utilisateurs. Les erreurs humaines restent une cause majeure des incidents de cybersécurité. L’éducation aux bonnes pratiques de sécurité numérique doit devenir une priorité pour les organisations.

Par ailleurs, des campagnes de sensibilisation à destination du public sont nécessaires pour éduquer les citoyens sur les risques de la désinformation et leur apprendre à vérifier les sources d’information. La mise en place de programmes de formation continue, adaptés à l’évolution rapide des technologies, permettrait de plus aux employés de reconnaître et de réagir efficacement face aux cybermenaces.

En outre, il est essentiel de promouvoir une responsabilité partagée entre tous les niveaux hiérarchiques. Les cadres dirigeants doivent montrer l’exemple en intégrant les pratiques de cybersécurité dans leur gouvernance quotidienne, tout en établissant des mécanismes clairs pour répondre rapidement aux incidents. Ce leadership proactif est déterminant pour instaurer une culture organisationnelle durable axée sur la sécurité numérique..

Pour en savoir plus

Rapport sur les risques mondiaux 2025 : les conflits, l’environnement et la désinformation sont les principales menaces

Genève, Suisse, le 15 janvier 2025 – La 20e édition du Rapport sur les risques mondiaux du Forum économique mondial , publiée aujourd’hui, révèle un paysage mondial de plus en plus fracturé, où les défis géopolitiques, environnementaux, sociétaux et technologiques de plus en plus nombreux menacent la stabilité et le progrès. Si les risques économiques occupent une place moins importante dans les résultats de l’enquête de cette année, ils demeurent une source de préoccupation, liée aux tensions sociétales et géopolitiques.

Le rapport sur les risques mondiaux 2025 du World Economic Forum:

(Re)découvrez également:

La cybersécurité sera au cœur du marché du travail en 2030 selon le WEF

La cybersécurité devient cruciale face aux défis technologiques et géopolitiques, avec une demande croissante pour des professionnels qualifiés d’ici 2030.

Le WEF souhaite une collaboration mondiale pour perturber les cybercriminels

Le World Economic Forum, en partenariat avec divers acteurs, explore des moyens de lutter contre la cybercriminalité via des collaborations stratégiques et un partage efficace des informations.

et pour rappel en 2024:

La désinformation et la cyber-insécurité au top des risques du WEF en 2024

Le World Economic Forum (WEF) publie son Rapport sur les risques mondiaux 2024, mettant en lumière la propagation de fausses informations comme le principal risque technologique mondial.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.