Le rapport du WEF 2025 souligne les risques liés à l’IA, la cybersécurité et les vulnérabilités des chaînes d’approvisionnement.

Les risques liés à l’IA et la cybersécurité des chaînes d’approvisionnement au centre Global Cybersecurity Outlook 2025 du WEF

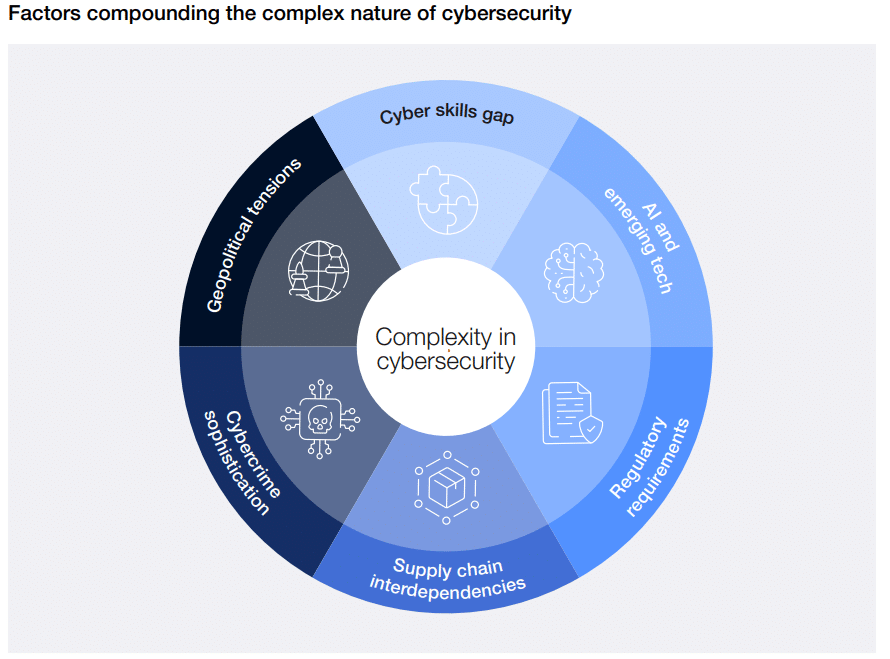

Le Global Cybersecurity Outlook 2025, une publication annuelle du Forum économique mondial (WEF) réalisée en collaboration avec Accenture, analyse les grandes tendances en cybersécurité susceptibles d’affecter économies et sociétés. Ce rapport explore les principales conclusions et met en lumière un paysage cybernétique de plus en plus complexe, amplifié par des tensions géopolitiques, l’émergence de nouvelles technologies, les interdépendances des chaînes d’approvisionnement et la sophistication accrue des cybercrimes.

Ce rapport, présenté lors de la réunion annuelle du Forum économique mondial à Davos-Klosters en janvier 2025, réunit les dirigeants mondiaux sous le thème « Collaborer pour l’ère de l’intelligence ». Le WEF, en tant qu’organisation internationale axée sur la collaboration public-privé, rassemble des experts, des leaders et des partenaires pour traiter les grands enjeux globaux, dont la cybersécurité, et proposer des solutions concrètes.

Une disparité marquée entre petites et grandes organisations

Le rapport met en évidence une disparité croissante en matière de résilience cybernétique entre les petites et grandes organisations.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Environ 35 % des petites entreprises déclarent que leur résilience en cybersécurité est insuffisante, un chiffre en forte augmentation depuis 2022. À l’inverse, les grandes organisations semblent progresser, avec une réduction de près de moitié des entreprises signalant une faible résilience.

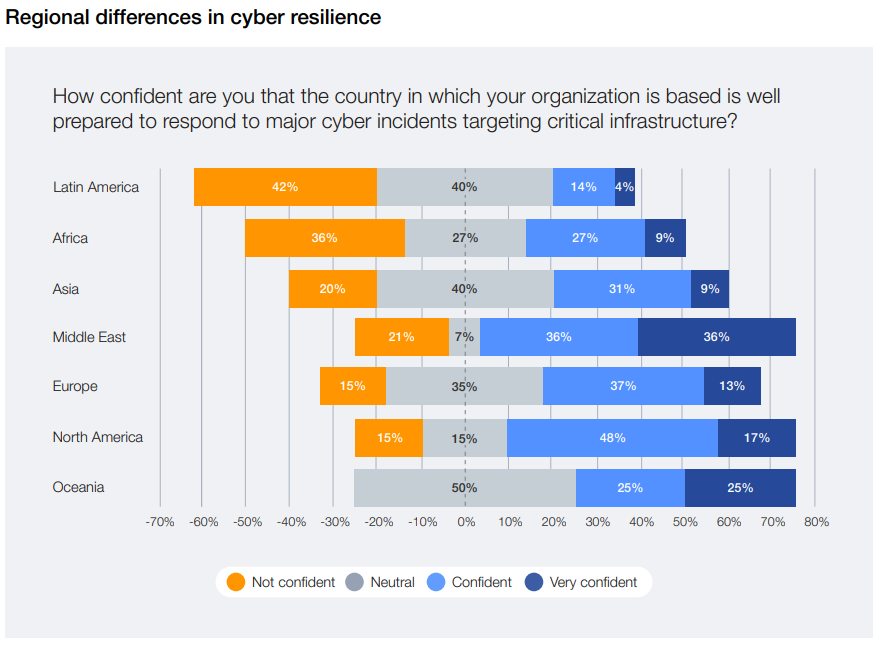

Cependant, cette inégalité ne se limite pas aux organisations : elle s’étend également aux régions géographiques, avec des disparités marquées entre l’Europe et l’Amérique du Nord, où seuls 15 % des acteurs signalent une préparation insuffisante, contre 42 % en Amérique latine et 36 % en Afrique.

La résilience insuffisante des petites organisations affecte l’ensemble de l’écosystème numérique, car ces entités sont souvent intégrées dans des chaînes d’approvisionnement complexes sur lesquelles reposent des entreprises plus grandes. Cette situation crée un « point de défaillance systémique », où une vulnérabilité dans un maillon peut entraîner des perturbations à grande échelle.

Les vulnérabilités des chaînes d’approvisionnement : un risque cyber clé pour l’écosystème

Les vulnérabilités des chaînes d’approvisionnement émergent comme la principale menace dans l’écosystème cybernétique.

Près de 54 % des grandes entreprises identifient cette problématique comme l’obstacle majeur à leur résilience. Les préoccupations sont centrées sur les vulnérabilités logicielles introduites par des tiers, la propagation des cyberattaques à travers les partenaires et le manque de visibilité sur la maturité en cybersécurité des fournisseurs.

Un exemple frappant est l’impact des cyberattaques sur des fournisseurs critiques. Ces incidents ne perturbent pas seulement les organisations directement visées, mais aussi leurs clients et partenaires dans un effet domino. De plus, le passage massif aux solutions cloud et aux plateformes SaaS introduit une concentration des risques : un incident affectant un grand fournisseur peut rapidement perturber des milliers d’entreprises clientes.

Adoption rapide de l’IA : une source de nouvelles vulnérabilités

L’intelligence artificielle (IA) est perçue comme une révolution en cybersécurité, mais elle introduit également des risques inédits.

Bien que 66 % des organisations anticipent un impact majeur de l’IA sur leur cybersécurité, seules 37 % disposent de processus robustes pour évaluer la sécurité des outils IA avant leur déploiement. L’adoption rapide de l’IA, sans mesures de sécurité adéquates, crée un paradoxe inquiétant : les organisations accélèrent l’utilisation de l’IA tout en exposant potentiellement leurs infrastructures à des vulnérabilités nouvelles.

Du côté des cybercriminels, l’IA offre des opportunités inédites pour affiner leurs méthodes. Les outils d’IA générative permettent de personnaliser et d’automatiser des attaques complexes, comme le phishing et l’ingénierie sociale, à une échelle sans précédent. Cela rend les menaces plus sophistiquées et difficiles à détecter, en particulier pour les organisations mal préparées.

Les facteurs aggravant la complexité de la cybersécurité

- Tensions géopolitiques : Les conflits internationaux intensifient les cybermenaces, notamment via des attaques sponsorisées par des États visant les infrastructures critiques. Ces tensions complexifient également les relations commerciales et augmentent les risques liés à l’espionnage et aux perturbations économiques.

- Sophistication croissante de la cybercriminalité : Les cybercriminels adoptent des modèles innovants comme le « Cybercrime-as-a-Service », rendant leurs outils accessibles à un plus grand nombre d’acteurs malveillants. Cela abaisse les barrières à l’entrée pour les attaques et multiplie les risques.

- Fragmentation réglementaire : Si les régulations renforcent la posture de sécurité, leur multiplication à travers différentes juridictions complique la conformité, surtout pour les organisations opérant à l’international. Cette fragmentation alourdit la gestion des risques et mobilise des ressources considérables.

- Adoption rapide des technologies émergentes : L’intégration rapide de l’IA, des solutions cloud et des technologies de l’Internet des objets (IoT) génère de nouvelles vulnérabilités. Souvent, ces technologies sont adoptées sans une compréhension complète des implications en matière de cybersécurité.

- Déficit de compétences : La pénurie mondiale d’experts en cybersécurité, combinée à la demande croissante, exacerbe les difficultés des entreprises, notamment des petites structures, à se protéger efficacement. Ce manque de talents affecte également la capacité à répondre rapidement aux incidents.

- Interdépendances des chaînes d’approvisionnement : L’intégration accrue des réseaux numériques complexifie la gestion des risques tiers, en augmentant l’exposition aux failles dans les fournisseurs et partenaires.

Cette étude annuelle du WEF souligne à nouveau la nécessité d’une approche collective et collaborative pour répondre à ces défis. Pour les entreprises, elles doivent bien sûr renforcer leur résilience individuelle, mais aussi travailler à l’échelle de l’écosystème pour contrer la cybercriminalité complexe et grandissante. La maxime « Ensemble plus forts » doit donc rester la base pour notre cyber-résilience.

Pour en savoir plus

Perspectives mondiales de cybersécurité 2025 – Comment faire face aux complexités croissantes de la cybersécurité

54 % des grandes entreprises considèrent les interdépendances de la chaîne d’approvisionnement comme le principal obstacle à la cyber-résilience. Les troubles géopolitiques ont affecté la perception des risques, un PDG sur trois citant le cyberespionnage et la perte d’informations sensibles/vol de propriété intellectuelle comme…

(Re)découvrez également:

Les menaces mondiales selon le Rapport du WEF 2025 : conflits et désinformation

Le Global Risks Report 2025 souligne des menaces croissantes, notamment en cybersécurité, désinformation et vulnérabilités des infrastructures critiques.

La cybersécurité sera au cœur du marché du travail en 2030 selon le WEF

La cybersécurité devient cruciale face aux défis technologiques et géopolitiques, avec une demande croissante pour des professionnels qualifiés d’ici 2030.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.