Voici la synthèse des principales cyberattaques annoncées la semaine passée.

Le résumé de la semaine

Cette semaine, plusieurs cyberattaques d’ampleur ont marqué l’actualité de la cybersécurité, illustrant la diversité des menaces auxquelles les organisations doivent faire face.

Un site gouvernemental américain lié au projet DOGE d’Elon Musk a été compromis en raison d’une mauvaise gestion de sa base de données. Cette faille permettait à des tiers d’ajouter du contenu non autorisé sur le site officiel, mettant en lumière des vulnérabilités critiques dans la gestion des infrastructures numériques gouvernementales.

Par ailleurs, une campagne massive impliquant 2,8 millions d’adresses IP a ciblé des dispositifs VPN et d’autres infrastructures réseau, notamment celles de Palo Alto Networks, Ivanti et SonicWall. Ces attaques par force brute exploitent des équipements infectés et mal sécurisés pour compromettre des réseaux, avec une concentration notable des adresses IP en provenance du Brésil, mais aussi de Turquie et de Russie.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

De plus, Microsoft met en garde contre une nouvelle méthode de distribution de malwares exploitant des injections de code ViewState dans les sites ASP.NET. De nombreux développeurs utilisent des clés de machine trouvées en ligne plutôt que d’en générer de nouvelles, facilitant ainsi l’injection de code malveillant et l’exécution à distance de commandes sur les serveurs vulnérables.

Le groupe Lazarus, affilié à la Corée du Nord, a lancé une nouvelle campagne ciblant les développeurs de logiciels à l’aide de malwares spécialisés dans le vol d’informations sensibles. Cette opération repose sur des techniques avancées de social engineering, incluant de fausses offres d’emploi et des paquets NPM compromis. L’attaque repose sur un script Python sophistiqué utilisant l’encodage Base64 et la compression zlib pour masquer le code malveillant avant son exécution.

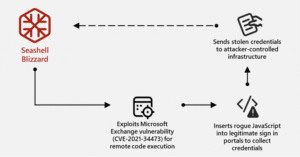

Dans un autre registre, un sous-groupe du collectif Sandworm, lié à la Russie, a mené une opération de cyberespionnage de plusieurs années, baptisée BadPilot, touchant des infrastructures critiques dans plus de 15 pays. Parallèlement, des pirates russes déploient des activateurs Windows malveillants en Ukraine, intégrant des chevaux de Troie à des mises à jour falsifiées.

Les médias américains n’ont pas été épargnés, avec une cyberattaque perturbant les opérations du groupe de presse Lee Enterprises. Cet incident met en lumière la vulnérabilité des infrastructures de production et de diffusion d’informations face aux cybermenaces.

Par ailleurs, une nouvelle opération de ransomware, nommée Sarcoma, revendique une attaque contre le fabricant de circuits imprimés Unimicron à Taïwan. Cette menace s’inscrit dans la tendance croissante des attaques ciblant les infrastructures industrielles et manufacturières.

Enfin, la plateforme de finance décentralisée zkLend a été victime d’un vol de 9,5 millions de dollars en Ethereum en raison d’une faille dans un contrat intelligent. Les attaquants ont exploité cette vulnérabilité pour siphonner des fonds avant que des mesures de protection puissent être mises en place. L’entreprise a demandé aux cybercriminels de restituer 90 % des fonds dérobés en échange d’un arrangement, illustrant la difficulté de sécuriser les actifs numériques contre les attaques sophistiquées.

Les cyberattaques de la semaine

Le site DOGE d’Elon Musk a été défiguré car n’importe qui peut le modifier

Une telle sécurité, beaucoup d’ouverture. Le site Web DOGE créé pour documenter la manière dont l’équipe d’Elon Musk éviscère le gouvernement fédéral américain est largement ouvert à tous. Il s’agit de la même organisation DOGE qui a obtenu un accès sans précédent…

Une cyberattaque de grande ampleur est en cours : 2,8 millions d’adresses IP sont utilisées pour cibler les appareils VPN

Des millions d’appareils, probablement infectés par des logiciels malveillants, sont utilisés dans une campagne de piratage informatique. Les chercheurs ont repéré des attaques par force brute contre des VPN et d’autres appareils connectés à Internet. La majorité des adresses IP sont situées au Brésil. Un large éventail de VPN…

Microsoft prévient que les pirates informatiques ont une nouvelle façon sournoise de diffuser des logiciels malveillants

Les attaques par injection de code ViewState peuvent conduire à l’exécution de code à distance, a averti MicrosoftDe nombreux développeurs ne génèrent pas leurs propres clés de machine pour ViewStateIl existe des milliers de clés accessibles au public que les cybercriminels peuvent utiliserLes cybercriminels abusent d’une faiblesse d’ASP.NET…

Les logiciels malveillants Infostealer de Lazarus Group attaquent les développeurs dans une nouvelle campagne

Le tristement célèbre groupe Lazarus, un groupe nord-coréen de menaces persistantes avancées (APT), a été associé à une campagne sophistiquée visant les développeurs de logiciels. Cette campagne implique l’utilisation de logiciels malveillants de type infostealer, conçus pour voler des informations sensibles aux développeurs…

Microsoft découvre les cyberattaques mondiales du sous-groupe Sandworm dans plus de 15 pays

Un sous-groupe au sein du tristement célèbre groupe de piratage informatique parrainé par l’État russe et connu sous le nom de Sandworm a été attribué à une opération d’accès initial de plusieurs années baptisée BadPilot qui s’est étendue à travers le monde. « Ce sous-groupe a mené des compromissions diverses à l’échelle mondiale sur les infrastructures Internet pour…

Une cyberattaque perturbe les activités des journaux Lee à travers les États-Unis

Lee Enterprises, l’un des plus grands groupes de presse aux États-Unis, affirme qu’une cyberattaque qui a touché ses systèmes a provoqué une panne la semaine dernière et a eu un impact sur ses opérations. […]

Des pirates informatiques militaires russes déploient des activateurs Windows malveillants en Ukraine

Le groupe de cyberespionnage militaire russe Sandworm cible les utilisateurs de Windows en Ukraine avec des activateurs Microsoft Key Management Service (KMS) trojanisés et de fausses mises à jour Windows. […]

Un ransomware contre le sarcome fait irruption chez le géant Unimicron, fabricant de circuits imprimés

Une opération de ransomware relativement nouvelle appelée « Sarcoma » a revendiqué la responsabilité d’une attaque contre le fabricant de circuits imprimés (PCB) Unimicron à Taiwan. […]

zkLend perd 9,5 millions de dollars dans un vol de crypto-monnaie et demande au pirate de restituer 90 %

Le prêteur d’argent décentralisé zkLend a subi une violation où des acteurs malveillants ont exploité une faille de contrat intelligent pour voler 3 600 Ethereum, d’une valeur de 9,5 millions de dollars à l’époque. […]

(Re)découvrez la semaine passée:

Les dernières cyberattaques (11 fév 2025)

Découvrez les principales cyberattaques repérées cette semaine du 11 février 2025

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.