Cette semaine, plusieurs affaires de cybersécurité ont mis en lumière des tendances cybersécurité. Voici le top 5.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

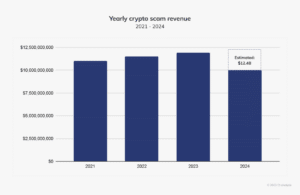

Le paysage des escroqueries liées aux cryptomonnaies continue de se complexifier, avec une augmentation de 40 % des revenus issus des fraudes de type « pig butchering » en 2024. Ces arnaques, qui manipulent les victimes en leur faisant croire à des investissements rentables avant de détourner leurs fonds, ont généré au moins 9,9 milliards de dollars de revenus cette année. L’essor de ces fraudes repose sur une professionnalisation accrue, avec des plateformes spécialisées facilitant la mise en relation entre cybercriminels et prestataires de services illicites, allant de la création de faux sites à des outils de blanchiment d’argent.

Les efforts internationaux de lutte contre la cybercriminalité se sont intensifiés, aboutissant à plusieurs arrestations majeures. Des figures clés des groupes de ransomware Phobos et 8Base ont été arrêtées dans le cadre d’une opération internationale visant à démanteler leurs infrastructures. Ces actions reflètent une coopération croissante entre les autorités judiciaires et les agences de cybersécurité pour contrer les cybermenaces transnationales.

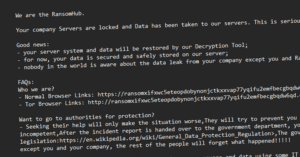

Les ransomwares restent une menace majeure, avec RansomHub qui s’est imposé comme le groupe le plus actif en 2024. Exploitant des vulnérabilités dans Active Directory et le protocole Netlogon, ce ransomware a ciblé plus de 600 organisations à travers le monde. Cette puissance souligne la persistance des attaques contre les infrastructures critiques et la nécessité d’une vigilance accrue dans la gestion des accès et des correctifs de sécurité.

Les failles de sécurité continuent d’être exploitées à des fins malveillantes, notamment avec une vulnérabilité critique identifiée dans PostgreSQL, qui a été utilisée conjointement avec une faille zero-day affectant les produits BeyondTrust. Ces attaques montrent l’ingéniosité des cybercriminels qui combinent plusieurs vecteurs d’intrusion pour contourner les mesures de défense.

Apple a, pour sa part, publié une mise à jour de sécurité d’urgence pour corriger une vulnérabilité zero-day exploitée dans des attaques « extrêmement sophistiquées ». Cette faille permettait à des acteurs malveillants de cibler des appareils Apple de manière ciblée.

Le top 5 des actus cybersécurité de la semaine

Les revenus de l’arnaque cryptographique liée au « pig butchering » en 2024 augmentent de 40 % par rapport à l’année précédente, car le secteur devient de plus en plus sophistiqué

En 2024, les escroqueries liées aux cryptomonnaies ont rapporté au moins 9,9 milliards de dollars sur la chaîne, une estimation qui augmentera à mesure que nous identifierons davantage d’adresses illicites associées à des fraudes et des escroqueries dans les mois à venir. Selon nos statistiques d’aujourd’hui, il semble que…

Les principaux responsables des ransomwares Phobos et 8Base arrêtés lors d’une répression internationale contre la cybercriminalité

Cette affaire fait suite à une série d’arrestations à fort impact visant le ransomware Phobos : Un administrateur de Phobos a été arrêté en Corée du Sud en juin 2024 et extradé vers les États-Unis en novembre de la même année. Il est désormais poursuivi pour avoir orchestré…

RansomHub devient le premier groupe de ransomware de 2024, touchant plus de 600 organisations dans le monde

Les acteurs de la menace derrière le système de ransomware en tant que service (RaaS) RansomHub ont été observés en train d’exploiter des failles de sécurité désormais corrigées dans Microsoft Active Directory et le protocole Netlogon pour augmenter les privilèges et obtenir un accès non autorisé au contrôleur de domaine du réseau d’une victime dans le cadre de…

Apple corrige une faille zero-day exploitée dans des attaques « extrêmement sophistiquées »

Apple a publié des mises à jour de sécurité d’urgence pour corriger une vulnérabilité zero-day qui, selon la société, a été exploitée dans des attaques ciblées et « extrêmement sophistiquées ». […]

Une vulnérabilité PostgreSQL exploitée en parallèle avec la faille zero-day de BeyondTrust dans des attaques ciblées

Les acteurs de la menace qui étaient à l’origine de l’exploitation d’une vulnérabilité zero-day dans les produits BeyondTrust Privileged Remote Access (PRA) et Remote Support (RS) en décembre 2024 ont probablement également exploité une faille d’injection SQL jusqu’alors inconnue dans PostgreSQL, selon les conclusions de…

(Re)découvrez la semaine passée:

Le top 5 des actus cybersécurité (12 fév 2025)

Découvrez les 5 actualités cybersécurité les plus marquantes de la semaine du 12 février 2025

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.