Voici la synthèse des principales cyberattaques annoncées la semaine passée.

Le résumé de la semaine

La semaine écoulée a été marquée par plusieurs incidents de cybersécurité notables, touchant divers secteurs à travers le monde.

Dans le domaine des crypto-monnaies, le FBI a confirmé que le groupe de hackers nord-coréen Lazarus est responsable du vol de 1,5 milliard de dollars sur la plateforme d’échange Bybit. Les hackers ont intercepté un transfert prévu depuis un portefeuille froid vers un portefeuille chaud, redirigeant les fonds vers une adresse sous leur contrôle. Le FBI exhorte les opérateurs de nœuds RPC, les échanges et autres services liés aux crypto-monnaies à bloquer les transactions provenant des adresses utilisées par les hackers nord-coréens.

Par ailleurs, une variante du botnet Vo1d a infecté près de 1,6 million de téléviseurs Android dans 226 pays. Ces appareils compromis sont utilisés comme serveurs proxy anonymes. Le botnet a atteint son pic le 14 janvier 2025 avec 800 000 bots actifs. Les chercheurs notent que le botnet a évolué avec des capacités de chiffrement avancées et une infrastructure résiliente.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

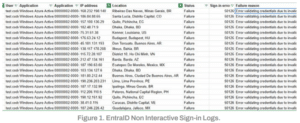

Un botnet de 130 000 appareils a lancé une attaque de type « password spraying » contre des comptes Microsoft 365, exploitant l’authentification basique pour contourner l’authentification multifacteur. Malgré les efforts de Microsoft pour supprimer cette fonctionnalité, elle reste une vulnérabilité exploitée à grande échelle.

Parallèlement, le groupe EncryptHub, également connu sous le nom de Larva-208, a mené des attaques de phishing ciblées contre 618 organisations à travers le monde depuis juin 2024. Après avoir accédé aux réseaux, les attaquants ont déployé des logiciels malveillants tels que Stealc et Rhadamanthys, et dans de nombreux cas, des rançongiciels. EncryptHub serait affilié à RansomHub et BlackSuit, agissant potentiellement en tant que courtier d’accès initial ou affilié direct.

Aux États-Unis, le groupe de rançongiciel Qilin a revendiqué une attaque contre Lee Enterprises, une entreprise médiatique possédant plus de 77 journaux quotidiens. L’attaque, survenue le 3 février 2025, a perturbé les opérations et conduit à l’exfiltration de certaines données. Le groupe menace de divulguer l’intégralité des données volées le 5 mars 2025 si la rançon n’est pas payée.

En Russie, deux entreprises informatiques spécialisées respectivement dans les solutions de paiement et les services liés aux distributeurs automatiques, ont été la cible d’une cyberattaque. Bien que les auteurs de l’attaque n’aient pas été identifiés, le contexte actuel suggère une possible implication de cyberattaquants locaux.

En Australie, Genea, l’un des principaux fournisseurs de services de fertilité, a été victime du groupe de rançongiciel Termite. Les attaquants ont revendiqué le vol de données sensibles, publiées par la suite en ligne. Genea a obtenu une injonction judiciaire pour empêcher la diffusion de ces informations et collabore avec le Centre australien de cybersécurité pour enquêter sur l’incident.

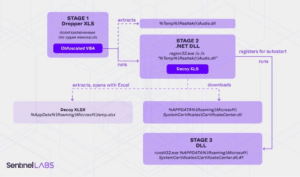

Enfin, le groupe Ghostwriter a lancé une nouvelle campagne ciblant les activistes de l’opposition biélorusse et les entités militaires et gouvernementales ukrainiennes. Utilisant des documents Excel piégés, les attaquants ont déployé une variante du téléchargeur PicassoLoader. Cette campagne est une extension des activités précédentes de Ghostwriter, lié au gouvernement biélorusse.

Les cyberattaques de la semaine

Un grand botnet cible les comptes M365 avec des attaques de pulvérisation de mots de passe

Un botnet de plus de 130 000 appareils attaque les comptes Microsoft 365 via la pulvérisation de mots de passe, contournant l’authentification multifacteur en exploitant l’authentification de base. Les chercheurs de SecurityScorecard ont découvert un botnet de plus de 130 000 appareils qui mène des attaques de pulvérisation de mots de passe contre Microsoft 365 (M365)…

Le FBI confirme que les pirates informatiques de Lazarus sont derrière le vol de crypto-monnaie Bybit de 1,5 milliard de dollars

Le FBI a confirmé que des pirates informatiques nord-coréens ont volé 1,5 milliard de dollars à la bourse de crypto-monnaie Bybit vendredi, dans le plus grand vol de crypto-monnaie enregistré jusqu’à présent. […]

Le botnet de malware Vo1d s’étend à 1,6 million de téléviseurs Android dans le monde

Une nouvelle variante du botnet malveillant Vo1d s’est développée jusqu’à atteindre 1 590 299 appareils Android TV infectés dans 226 pays, recrutant des appareils dans le cadre de réseaux de serveurs proxy anonymes. […]

Southern Water nie avoir offert une rançon de 750 000 $ aux pirates informatiques

Southern Water évite la question sur le paiement d’une rançongicielL’attaque de février 2024 a vu les données des clients volées dans une attaque apparenteOn ne sait pas si le paiement a été effectué ou non. Southern Water a évité de confirmer ou de nier les allégations selon lesquelles il aurait payé une rançongiciel…

Le célèbre hébergeur de logiciels malveillants et de spams « Prospero » rejoint Kaspersky Lab

L’un des fournisseurs les plus connus d’hébergement Web « à l’épreuve des balles » pour les cybercriminels a commencé à acheminer ses opérations via des réseaux gérés par la société russe d’antivirus et de sécurité Kaspersky Lab, a appris KrebsOnSecurity. Les experts en sécurité affirment que le fournisseur de services basé en Russie…

Une nouvelle campagne de Ghostwriter cible le gouvernement ukrainien et les militants de l’opposition en Biélorussie

Une campagne Ghostwriter utilisant une nouvelle variante de PicassoLoader cible les militants de l’opposition en Biélorussie et les organisations militaires et gouvernementales ukrainiennes. SentinelLABS a observé une nouvelle campagne Ghostwriter ciblant les militants de l’opposition biélorusse…

Les attaques GitVenom exploitent des centaines de dépôts GitHub pour voler des cryptomonnaies

Une campagne de malware baptisée GitVenom utilise des centaines de référentiels GitHub pour inciter les utilisateurs à télécharger des voleurs d’informations, des chevaux de Troie d’accès à distance (RAT) et des pirates de presse-papiers pour voler des crypto-monnaies et des informations d’identification. […]

Le géant australien de la FIV Genea victime d’une attaque de ransomware Termite

Le gang de ransomware Termite a revendiqué la responsabilité du vol de données de santé sensibles lors d’une récente violation de Genea, l’un des plus grands fournisseurs de services de fertilité d’Australie. […]

EncryptHub pirate 618 organisations pour déployer des voleurs d’informations et des ransomwares

Un acteur malveillant connu sous le nom de « EncryptHub », alias Larva-208, a ciblé des organisations du monde entier avec des attaques de spear-phishing et d’ingénierie sociale pour accéder aux réseaux d’entreprise. […]

Le ransomware Qilin revendique une attaque contre Lee Enterprises et divulgue des données volées

Le gang de ransomware Qilin a revendiqué la responsabilité de l’attaque contre Lee Enterprises qui a perturbé les opérations le 3 février, divulguant des échantillons de données qui, selon eux, ont été volées à l’entreprise. […]

Un important fournisseur de services informatiques russe victime d’une cyberattaque

Le NCIRCC russe met en garde contre une cyberattaque contre de grandes entreprises informatiquesLANTER et LAN ATMservice semblent avoir été touchés. Les coupables ou les objectifs n’ont pas été divulgués Deux grandes entreprises informatiques russes ont subi une cyberattaque majeure, mettant en péril de nombreuses entreprises financières.

(Re)découvrez la semaine passée:

Les dernières cyberattaques (25 fév 2025)

Découvrez les principales cyberattaques repérées cette semaine du 25 février 2025

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.