Voici la synthèse des principales cyberattaques annoncées la semaine passée.

Le résumé de la semaine

La semaine écoulée a été marquée par une recrudescence des cyberattaques ciblant divers secteurs et régions. Dans le domaine de la finance décentralisée (DeFi), une vulnérabilité dans les contrats intelligents d’Abracadabra/Spell a permis à un attaquant de siphonner environ 13 millions de dollars en ETH, exploitant une faille dans le processus de liquidation des pools de liquidité GMX V2 via un flash loan complexe. Cette attaque souligne les risques persistants liés aux vulnérabilités des contrats intelligents et la complexité des exploits dans l’écosystème DeFi.

Les infrastructures critiques ont également été prises pour cible. En Ukraine, l’opérateur ferroviaire national Ukrzaliznytsia a subi une cyberattaque perturbant la vente de billets en ligne, entraînant des retards significatifs et des files d’attente dans les gares.

En Malaisie, l’aéroport international de Kuala Lumpur (MAHB) a été visé par une attaque de ransomware, les pirates demandant une rançon de 10 millions de dollars. Le gouvernement malaisien a refusé de céder à ces demandes, soulignant la gravité des menaces pesant sur les infrastructures numériques nationales.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

En Afrique du Sud, le plus grand producteur de poulet a également été affecté par une cyberattaque, entraînant des retards de livraison et des pertes financières importantes.

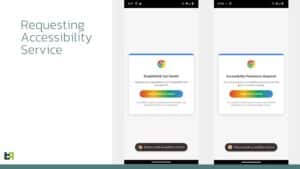

Les applications mobiles restent un vecteur d’attaque privilégié. Des chercheurs ont découvert un nouveau cheval de Troie bancaire Android, « Crocodilus », qui utilise des techniques d’overlay sophistiquées et l’API d’accessibilité d’Android pour voler des informations sensibles, notamment des identifiants bancaires et des clés de cryptomonnaies.

Une campagne de logiciels malveillants utilisant le framework .NET MAUI de Microsoft a également ciblé des utilisateurs indiens et chinois avec de fausses applications bancaires et de réseaux sociaux.

Par ailleurs, plus de 300 applications Android malveillantes, téléchargées 60 millions de fois sur Google Play, ont été identifiées comme des logiciels publicitaires ou des tentatives de vol d’informations d’identification et de cartes de crédit.

Les botnets continuent de représenter une menace significative. « GorillaBot », un nouveau botnet basé sur Mirai, a orchestré plus de 300 000 commandes d’attaque dans plus de 100 pays, ciblant des secteurs variés tels que les télécommunications, la finance et l’éducation. Ce botnet utilise des techniques de chiffrement et d’évasion avancées, rendant sa détection et son analyse difficiles.

Les groupes de ransomware restent actifs. « Arkana Security », un nouveau groupe, a revendiqué le piratage du fournisseur de télécommunications américain WideOpenWest (WOW!), affirmant avoir volé des données de clients. Sam’s Club, une chaîne de supermarchés américaine, enquête également sur des allégations de violation par le ransomware Clop.

Des attaques de credential stuffing, utilisant l’outil Atlantis AIO Multi-Checker, ont été observées sur plus de 140 plateformes, soulignant la persistance des menaces liées aux identifiants volés. Enfin, des municipalités dans plusieurs états américains ont été confrontées à des cyberattaques perturbant les services publics.

Les cyberattaques de la semaine

Un pirate informatique vole 13 millions de dollars dans « Magic Internet Money » d’Abracadabra en utilisant apparemment une attaque de prêt flash

Selon la société de sécurité Pecksheild, plusieurs millions de dollars de jetons ont été dérobés des « chaudrons » du protocole DeFi Abracadabra/Spell suite à un piratage ciblé. Une vulnérabilité dans les contrats intelligents du protocole a permis à l’attaquant de drainer environ 6 262 ETH, d’une valeur de…

Les chemins de fer ukrainiens rétablissent la vente de billets en ligne après une cyberattaque majeure

L’opérateur ferroviaire public ukrainien, Ukrzaliznytsia, a repris la vente de billets en ligne après qu’une cyberattaque a mis hors service ses systèmes plus tôt dans la semaine.

Des pirates informatiques ciblent Taïwan avec des logiciels malveillants diffusés via de fausses applications de messagerie

Selon une nouvelle étude, des pirates informatiques ont ciblé des utilisateurs à Taïwan avec le malware PJobRAT diffusé via des applications de messagerie instantanée malveillantes.

GorillaBot attaque les appareils Windows avec plus de 300 000 commandes d’attaque dans plus de 100 pays

Un nouveau botnet nommé « GorillaBot » a orchestré plus de 300 000 attaques dans plus de 100 pays en seulement trois semaines. Basé sur le célèbre framework de botnet Mirai, GorillaBot représente une évolution sophistiquée des logiciels malveillants. Il exploite un chiffrement avancé…

Crocodilus – Un nouveau malware Android qui contrôle à distance vos appareils Android

Des chercheurs ont identifié un nouveau cheval de Troie bancaire mobile, baptisé « Crocodilus », marquant une avancée significative dans l’évolution des logiciels malveillants ciblant Android. Contrairement à ses prédécesseurs tels qu’Anatsa, Octo et Hook, qui ont progressivement perfectionné leurs capacités, Crocodilus se présente comme…

Le groupe Arkana Security revendique le piratage du fournisseur de télécommunications américain WideOpenWest (WOW !)

Arkana Security, un nouveau groupe de rançongiciels, affirme avoir piraté l’opérateur télécoms américain WOW! et volé les données de ses clients. WideOpenWest (WOW!) est un…

Des pirates informatiques utilisent l’outil de cybercriminalité Atlantis AIO pour pirater des identifiants sur plus de 140 plateformes.

Selon les conclusions d’Abnormal Security, les acteurs malveillants exploitent Atlantis AIO Multi-Checker, un outil de cybercriminalité, pour automatiser les attaques de « credential stuffing ». Atlantis AIO « s’est imposé comme une arme puissante dans l’arsenal des cybercriminels, permettant aux attaquants de tester des millions de données…

Le géant de la vente au détail Sam’s Club enquête sur les allégations de violation du ransomware Clop

Sam’s Club, une chaîne américaine de supermarchés appartenant au géant américain de la vente au détail Walmart, enquête sur les allégations de violation du ransomware Clop. […]

Une cyberattaque entraîne des retards pour le plus grand producteur de poulet d’Afrique du Sud

Le plus grand producteur de poulet d’Afrique du Sud a perdu plus d’un million de dollars en raison d’une récente cyberattaque qui a provoqué des retards de livraison et d’autres problèmes.

Une cyberattaque frappe les aéroports malaisiens ; le Premier ministre Anwar rejette une rançon de 10 millions de dollars

Malaysia Airports Holdings Berhad (MAHB) a récemment été la cible d’une cyberattaque, perturbant ses systèmes numériques. Fin mars 2025, des pirates informatiques ont exigé une rançon de 10 millions de dollars américains. Le Premier ministre Anwar Ibrahim a confirmé…

Une cyberattaque frappe l’opérateur ferroviaire national ukrainien Ukrzaliznytsia

Une cyberattaque contre la compagnie ferroviaire nationale ukrainienne Ukrzaliznytsia a perturbé le service de billetterie en ligne, provoquant de longues files d’attente à la gare de Kiev. Record Media a été le premier à rapporter l’information concernant une cyberattaque contre la compagnie ferroviaire nationale ukrainienne Ukrzaliznytsia…

Des pirates utilisent .NET MAUI pour cibler les utilisateurs indiens et chinois avec de fausses applications bancaires et sociales

Des chercheurs en cybersécurité attirent l’attention sur une campagne de malwares Android qui exploite le framework .NET MAUI (Multi-platform App UI) de Microsoft pour créer de fausses applications bancaires et de réseaux sociaux ciblant les utilisateurs indiens et chinois. « Ces menaces se font passer pour légitimes… »

Des agents thaïlandais interceptent des émetteurs Starlink qui seraient destinés à des centres d’escroquerie birmans

Les forces de l’ordre thaïlandaises auraient confisqué samedi 38 émetteurs Internet par satellite Starlink censés être utilisés dans des complexes frauduleux au Myanmar.

Les applications Android malveillantes « Vapor » installées sur Google Play ont atteint 60 millions de fois

Plus de 300 applications Android malveillantes ont téléchargé 60 millions d’articles depuis Google Play, ont agi comme des logiciels publicitaires ou ont tenté de voler des informations d’identification et de carte de crédit. […]

Les municipalités de quatre États sont confrontées à des cyberattaques limitant leurs services

Les cyberattaques contre les entités publiques à travers les États-Unis — des commissariats de police aux districts scolaires et aux tribunaux — causent de nombreux problèmes aux résidents et aux employés du secteur public.

(Re)découvrez la semaine passée:

Les dernières cyberattaques (25 mar 2025)

Découvrez les principales cyberattaques repérées cette semaine du 25 mars 2025

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.