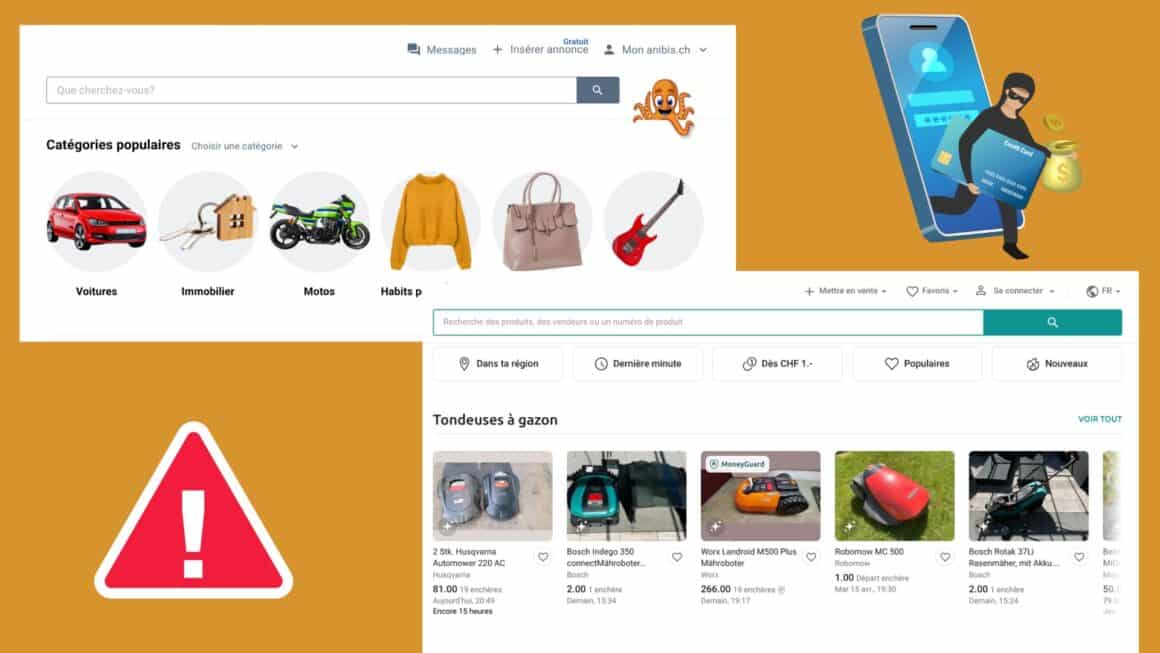

En un an, les signalements d’arnaques sur les plateformes de petites annonces ont quintuplé. Les escrocs innovent, les victimes se multiplient.

Une menace sournoise se déploie dans les petites annonces

Selon le récapitulatif hebdomadaire publié par l’Office fédéral de la cybersécurité (OFCS) pour la semaine 14 (avril 2025), les signalements d’escroqueries sur les plateformes de petites annonces ont connu une augmentation spectaculaire : 250 cas rapportés en février 2025, contre moins de 50 un an auparavant.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Cette flambée s’explique par des méthodes d’attaque bien rôdées. Les cybercriminels misent sur la confiance des utilisateurs pour subtiliser des données bancaires, accéder à des comptes Twint ou s’introduire dans les portails d’e-banking. Le décryptage d’une technique aussi simple qu’efficace.

Hameçonnage sur les plateformes d’échange : un piège qui s’adapte à ses victimes

Parmi les exemples présentés par l’OFCS, cela commence habituellement par une transaction apparemment banale. Une annonce est publiée, un acheteur se manifeste rapidement et propose une solution de paiement via une entreprise connue, comme La Poste. Jusque-là, rien d’anormal. Mais un lien frauduleux est envoyé à la victime pour « récupérer l’argent ». Ce lien mène vers un site qui imite fidèlement celui d’un prestataire reconnu. Il affiche le prix exact, parfois même la photo de l’objet vendu. Objectif : piéger la victime en lui inspirant confiance.

Les victimes choisissent le mode de réception des fonds : carte de crédit ou compte Twint. Dans le premier cas, elles saisissent leurs données bancaires. Dans le second, elles sont redirigées vers une fausse interface e-banking, calquée sur celle de leur banque. Les identifiants sont collectés, et les pirates tentent de se connecter en arrière-plan. Un message d’attente retarde l’utilisateur pendant que les malfaiteurs accèdent au système et demandent la validation du second facteur d’authentification. En fournissant le code transmis par leur lecteur de carte, les victimes livrent un accès complet.

Des variantes d’attaque de plus en plus ciblées

Dans une version alternative, les escrocs affirment que l’argent est déjà sur un compte Twint prépayé, qu’il suffit de récupérer. La victime fournit alors son numéro de téléphone et son code NIP Twint. Les cybercriminels déclenchent un transfert du compte vers leur appareil. Mais ils ont besoin d’un code de sécurité envoyé par SMS. C’est à ce moment qu’ils manipulent la victime pour qu’elle leur communique ce code.

Si l’une des étapes échoue ou si la victime est prudente, une redirection s’opère vers une autre page frauduleuse. Cette dernière demande les données de carte de crédit, offrant aux escrocs un second filet. Ce mécanisme révèle le degré d’ingéniosité des cybercriminels, capables d’adapter en temps réel leurs stratégies pour maximiser leur profit.

Comment se protéger efficacement ?

La première ligne de défense reste la méfiance. Ne jamais cliquer sur des liens reçus par messagerie. Toujours vérifier les paiements directement via ses canaux bancaires habituels. Ne fournir aucun code de validation reçu par SMS, ni informations sensibles comme le code NIP Twint, même sous prétexte de réception d’argent.

Les professionnels peuvent intégrer ces scénarios dans leurs campagnes de sensibilisation à l’ingénierie sociale. Simuler ces cas concrets lors des formations permet de détecter les réactions à chaud et de corriger les comportements à risque.

L’OFCS rappelle l’importance de signaler chaque tentative de fraude. Les plateformes de petites annonces doivent, elles aussi, renforcer les contrôles automatisés de publication et les vérifications d’identité. Une coopération plus étroite entre acteurs numériques et autorités est essentielle pour ralentir la propagation de ces fraudes.

Pour en savoir plus

Semaine 14 : Hameçonnage par petites annonces – le nombre de signalements a quintuplé en un an

08.04.2025 – L’Office fédéral de la cybersécurté (OFCS) publie régulièrement des mises en garde contre les arnaques aux petites annonces. Ces dernières offrent une multitude de possibilités d’attaque. Parmi les variantes classiques figurent la vente de marchandises fictives ou le non-paiement…

(Re)découvrez également:

Alerte de l’OFCS : attention aux publicités trompeuses sur des sites de confiance

Des publicités trompeuses sur des sites fiables induisent des abonnements indésirables. Restez vigilant pour éviter ces pièges courants.

Hameçonnage : Des courriels plus vrais que nature selon l’OFCS

L’hameçonnage évolue avec des techniques sophistiquées, rendant sa détection difficile. Vigilance et vérification des expéditeurs sont cruciales pour se protéger efficacement.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.