Le MIT lance OTrace, un protocole inédit permettant aux utilisateurs de surveiller l’usage de leurs données personnelles avec plus de transparence et de contrôle.

Introduction

90 % des consommateurs se disent inquiets de la façon dont leurs données sont collectées et partagées. Pourtant, peu de solutions efficaces permettent aujourd’hui de vérifier où circulent ces informations sensibles. Comment redonner du pouvoir aux utilisateurs dans un écosystème numérique toujours plus opaque ? C’est le défi auquel s’attaque le MIT avec son nouveau protocole OTrace.

La « Future of Data Initiative » du MIT ambitionne d’améliorer la traçabilité des données personnelles à travers des mécanismes innovants. OTrace se veut un standard fiable pour suivre, en toute transparence, l’utilisation et le partage des données par les organisations. L’École polytechnique fédérale de Lausanne (EPFL) a publié un article explicatif sur ce projet dans le cadre de son Center for Digital Trust (C4DT).

OTrace : un protocole de confiance pour la traçabilité des données

Le protocole OTrace repose sur une idée centrale : offrir aux utilisateurs une visibilité complète sur la manière dont leurs données personnelles sont traitées après collecte. Concrètement, OTrace implémente un système d’enregistrements infalsifiables, chaque accès ou partage de données générant une « trace » vérifiable.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Contrairement aux simples journaux d’accès internes que certaines entreprises utilisent, OTrace vise une standardisation interopérable. Chaque interaction avec les données est enregistrée de manière décentralisée, garantissant à l’utilisateur un audit fiable et continu de l’utilisation de ses informations.

Pour les experts techniques, OTrace combine des principes de cryptographie moderne et de protocoles distribués, tout en restant léger pour s’adapter aux systèmes déjà en place. Il s’appuie sur des signatures numériques et des chaînes d’attestation liées à chaque donnée traitée.

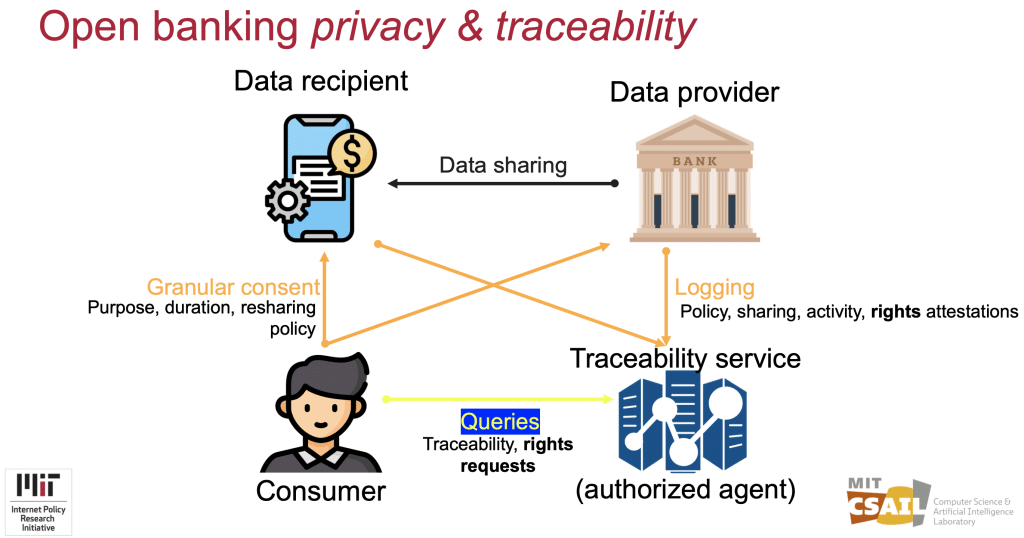

Un exemple concret : une entreprise utilisant OTrace pourrait fournir à un client une liste certifiée de toutes les entités ayant accédé à ses données au cours de l’année, sans risques d’altération. Cela répond directement à l’obligation de transparence du RGPD et limite les risques de contentieux liés à l’opacité des traitements.

Pour les RSSI, la mise en œuvre d’OTrace implique cependant une adaptation des processus internes : identifier les flux de données critiques, définir les points de contrôle d’audit, et intégrer les traces dans les procédures de surveillance habituels.

OTrace : vers un nouvel écosystème de confiance

Au-delà des seuls aspects techniques, OTrace peut apporter une évolution importante en permettant aux individus de vérifier eux-mêmes l’utilisation de leurs données.

Selon les promoteurs de l’initiative du MIT, l’objectif est aussi de favoriser l’émergence de nouvelles applications : tableaux de bord personnels de gestion des consentements, alertes automatiques en cas d’accès non autorisé, ou même certification de bonnes pratiques de traitement des données.

Pour en savoir plus

OTrace – L’avenir des données – Initiative pour une politique de recherche sur Internet – CSAIL

Afin d’améliorer la confiance dans l’écosystème bancaire ouvert, le protocole OTrace permet aux consommateurs de suivre l’utilisation et le partage des données, même (et surtout) au-delà des frontières organisationnelles. La traçabilité permettra une détection fiable et évolutive des utilisations abusives des données, ce qui permettra d’améliorer les processus internes et d’améliorer l’efficacité des interventions des autorités de contrôle en cas de besoin.

Protocole OTrace du MIT pour une utilisation fiable et traçable des données personnelles

L’initiative « Future of Data » du MIT soutient le développement de systèmes de traçabilité plus performants qui aideront les consommateurs à suivre l’utilisation et le partage de leurs données. Découvrez-le ! L’article « Protocole OTrace du MIT pour une utilisation fiable et traçable des données personnelles »…

(Re)découvrez également:

Protection des données : quels pays de l’UE se protègent le mieux ?

L’Union européenne fait face à des disparités dans la protection des données, nécessitant une harmonisation des pratiques et une sensibilisation accrue.

Le C4DT s’intéresse à la protection des données en Suisse et dans l’UE

L’étude du C4DT analyse la protection des données en Europe et en Suisse, mettant en lumière les effets du RGPD et des défis posés par l’IA.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.