300 serveurs saisis et 3,5 millions d’euros confisqués : l’opération Endgame frappe le cœur des réseaux techniques du rançongiciel.

Du 19 au 22 mai 2025, les autorités européennes ont réalisé un nouveau coup de filet dans le cadre de l’Opération Endgame. Cette campagne d’envergure internationale cible les services et infrastructures clés utilisés dans la chaîne d’approvisionnement du rançongiciel. Elle marque une étape majeure dans la lutte contre les groupes malveillants persistants.

Une opération mondiale d’une ampleur inédite

L’Opération Endgame, lancée en mai 2024, est la plus grande action coordonnée jamais menée contre les botnets et les infrastructures liées aux ransomwares. Sa nouvelle phase a impliqué les forces de police de sept pays européens, avec le soutien actif d’Europol et de la coopération judiciaire Eurojust.

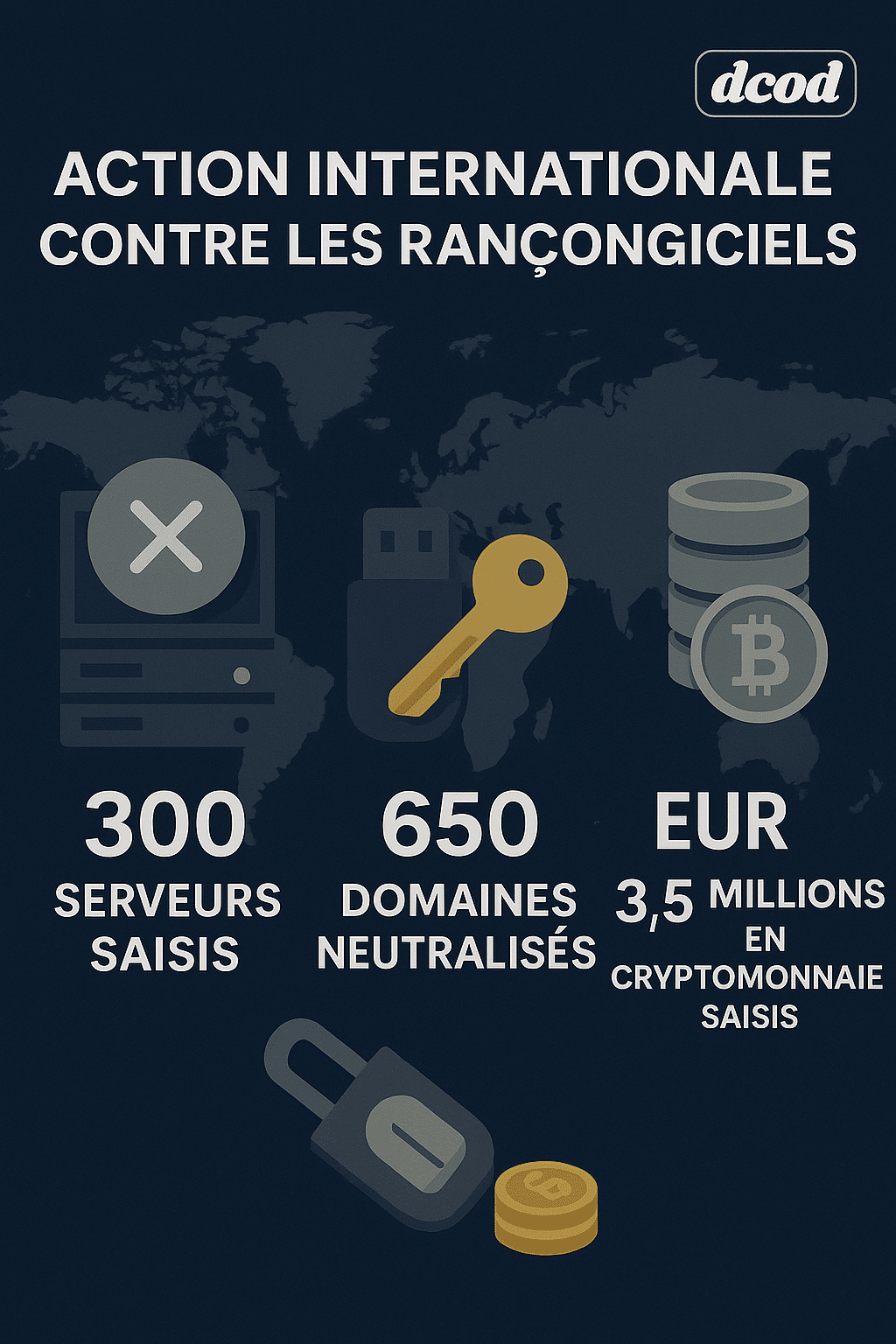

Lors de cette dernière vague d’interventions, 300 serveurs ont été saisis dans plusieurs juridictions. 650 noms de domaine ont été neutralisés, éliminant autant de points d’appui pour les cybercriminels. Par ailleurs, 20 mandats d’arrêt ont été émis à l’encontre de cibles identifiées dans ces réseaux. Ces chiffres illustrent l’ampleur de l’écosystème technique exploité par les groupes de rançongiciels.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Cibler l’épine dorsale des cyberattaques

Contrairement aux opérations traditionnelles ciblant les groupes eux-mêmes ou leurs ransomwares, Endgame s’attaque aux maillons invisibles mais fondamentaux de la chaîne d’attaque : les infrastructures de commande et de contrôle, les services de communication, les relais de propagation.

Parmi les principaux réseaux visés figurent des successeurs ou variantes de botnets démantelés en 2024. Ces derniers s’étaient rapidement reconstitués sous de nouvelles formes, illustrant la résilience des cybercriminels. L’objectif de cette phase est clair : perturber durablement leur capacité d’action en cassant les fondations techniques sur lesquelles reposent les opérations de rançongiciel.

Des moyens financiers et logistiques importants

Outre les saisies techniques, cette opération a permis de confisquer 3,5 millions d’euros supplémentaires en cryptomonnaies. Avec les saisies précédentes, le total atteint plus de 21,2 millions d’euros. Ces ressources servaient au financement des campagnes malveillantes, au blanchiment et à la rémunération des affiliés.

La coordination d’une telle opération a nécessité une logistique complexe : surveillance des infrastructures, coopération juridique transfrontalière, interventions synchronisées. Ce modèle d’intervention, itératif et adaptatif, semble aujourd’hui devenir la norme face à des menaces mouvantes.

Pour en savoir plus

L’opération ENDGAME frappe à nouveau : la chaîne de destruction du ransomware est brisée à sa source

De plus, 3,5 millions d’euros en cryptomonnaie ont été saisis au cours de la semaine d’action, portant le montant total saisi lors de l’opération Endgame à plus de 21,2 millions d’euros. Cette dernière phase de l’opération ENDGAME fait suite à la plus grande action internationale jamais menée…

(Re)découvrez également:

Opération Endgame : la chasse aux clients du cybercrime est lancée

Cinq arrestations et des serveurs saisis : les utilisateurs de botnets comme Smokeloader sont dans le viseur d’Europol.

Europol démantèle un réseau mondial de services DDoS à la demande

Europol démantèle un réseau DDoS-for-hire ; quatre suspects arrêtés en Pologne pour avoir administré ces plateformes illégales.

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.