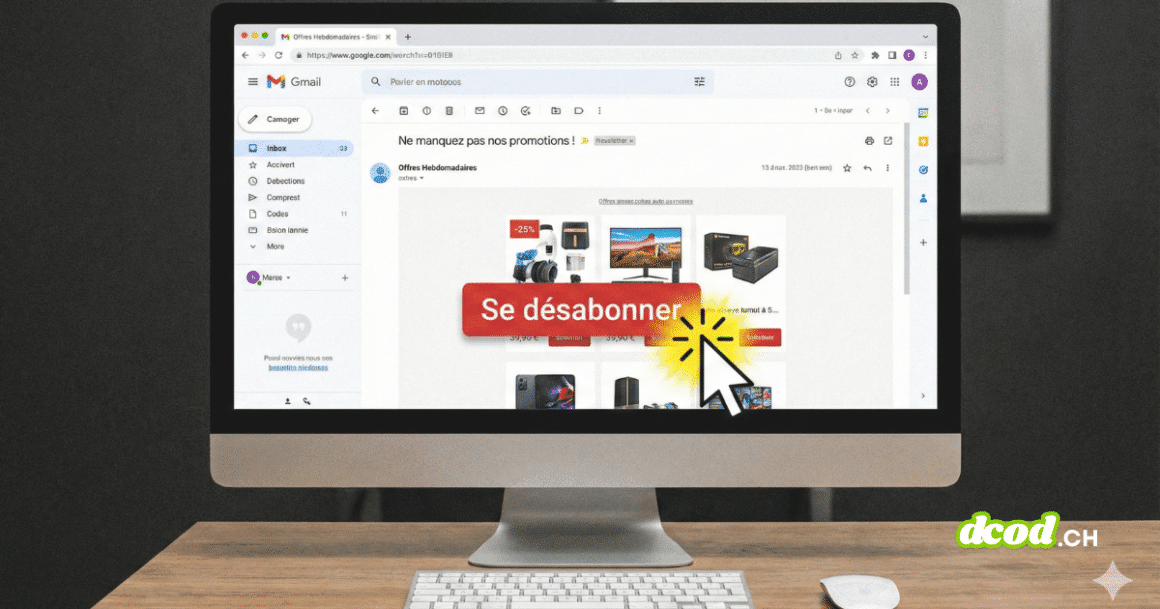

Le lien de désinscription en bas d’un mail est souvent un piège. Découvrez comment les hackers valident votre adresse ou infectent votre PC via ce bouton.

Les liens de désabonnement présents dans les emails, qu’ils proviennent de sociétés connues ou de sources moins familières, peuvent présenter des risques pour la sécurité des utilisateurs. Cliquer sur ces liens pourrait non seulement envoyer vos identifiants sur des sites malveillants, mais aussi signaler aux cybercriminels que votre adresse email est active. Selon GBHackers, un clic sur 644 mène potentiellement à un site dangereux, ce qui souligne la nécessité d’une prudence accrue lors de la gestion des emails indésirables, y compris ceux qui vous demandent de se désabonner.

Les risques liés aux liens de désabonnement sont nombreux. En confirmant votre adresse email par un clic, vous indiquez aux attaquants qu’elle est valide, ce qui en fait une cible pour des attaques de phishing ou du credential stuffing. Les cybercriminels peuvent aussi vendre ces adresses sur des marchés souterrains, augmentant leur valeur grâce à cette validation. Un autre danger provient de la redirection des utilisateurs vers des sites externes, souvent déguisés mais conçus pour voler des mots de passe ou installer des logiciels malveillants, comme le rapporte TechRadar. Évitez donc de cliquer sur des demandes de se désabonner sans vérifier la légitimité.

Pour se protéger, il est recommandé d’utiliser les en-têtes List-Unsubscribe, souvent intégrés dans les clients de messagerie réputés. Ces mécanismes sécurisés sont traités directement par le client de messagerie, offrant une alternative plus sûre que les liens présents dans le corps des emails. En plus de cela, vérifier l’URL en survolant le lien sans cliquer, s’assurer que le domaine correspond à celui de l’expéditeur, et vérifier la présence du protocole HTTPS sont des pratiques essentielles, surtout lorsque vous êtes invité à se désabonner.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

D’autres stratégies incluent le marquage des emails comme spam, le blocage de l’expéditeur ou l’utilisation d’adresses email jetables lors de l’inscription à de nouveaux services. Gmail, par exemple, propose la fonctionnalité d’adresses alias, permettant aux utilisateurs de modifier leur adresse en ajoutant un « + », facilitant ainsi la gestion des spams.

En fin de compte, chaque interaction avec un email doit être soigneusement évaluée. La vigilance est de mise pour ne pas tomber dans le piège subtil tendu par les cyberattaquants qui exploitent des éléments familiers tels que les boutons de désabonnement pour s’introduire dans les systèmes des utilisateurs.

Serveurs, API, outils de veille.

DCOD est un projet indépendant sans revenu. L'infra a un coût. Participez aux frais.