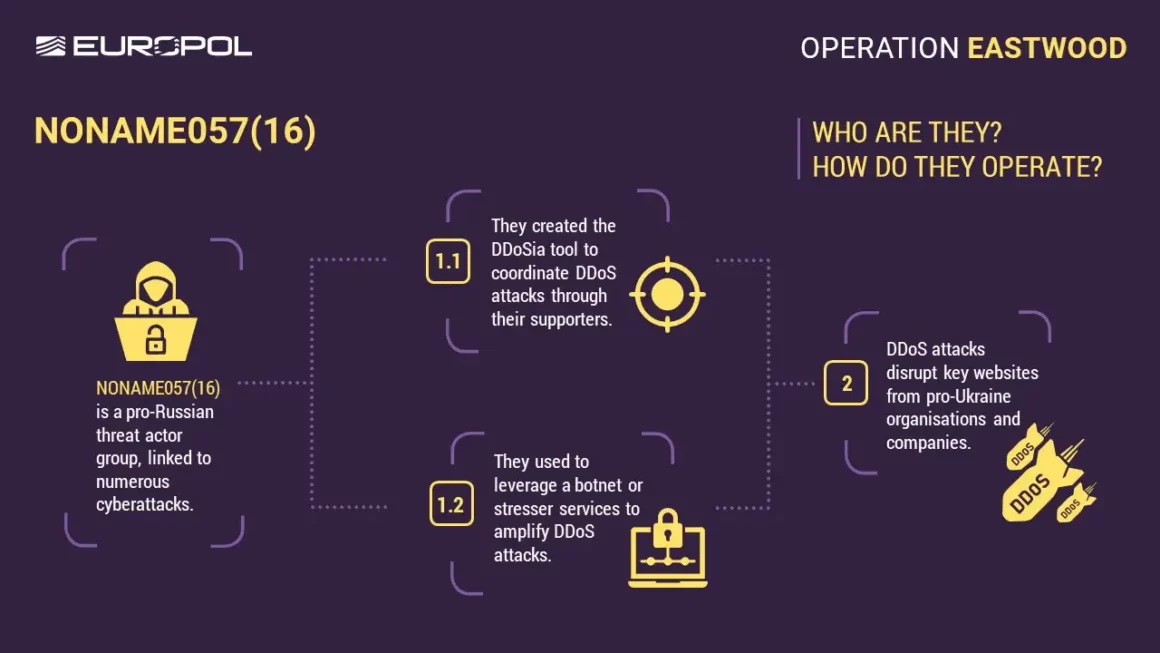

Une opération internationale a perturbé le réseau pro-russe NoName057(16), impliqué dans des attaques DDoS. Découvrez les enjeux et les actions menées.

Une coalition mondiale contre NoName057(16)

Entre le 14 et le 17 juillet, une opération internationale de grande envergure, nommée Eastwood, a été orchestrée par Europol et Eurojust pour cibler le réseau cybercriminel NoName057(16). Ce groupe pro-russe a mené de nombreuses attaques DDoS, principalement contre des pays soutenant l’Ukraine face à l’agression russe. La coalition rassemblait des autorités de nombreux pays, tels que la France, l’Allemagne, les États-Unis, et d’autres, ainsi que des partenaires privés comme ShadowServer et abuse.ch, pour démanteler l’infrastructure du réseau. Selon Europol, cette action a permis de désactiver plus de cent systèmes informatiques à travers le monde, et de mettre hors ligne une grande partie des serveurs centraux du groupe.

L’objectif principal de NoName057(16) est de mener des attaques par déni de service, surchargant les sites ciblés pour les rendre inaccessibles. Les membres, motivés par l’idéologie et des récompenses, utilisent des outils automatisés et des botnets pour intensifier leurs attaques. Leur méthode repose sur des principes de manipulation ludique, utilisant des tableaux de classement et des récompenses en cryptomonnaies pour inciter à la participation. Cette stratégie, souvent dirigée vers les jeunes, exploite un sentiment de défense de la Russie ou de vengeance pour des événements politiques.

La Suisse en première ligne

La Suisse a été particulièrement visée par NoName057(16), avec plusieurs attaques significatives en 2023. Le Ministère public de la Confédération (MPC) a ouvert une enquête après des attaques contre des sites fédéraux, dont celui du Parlement. Ces actions illustrent la capacité du groupe à cibler des événements symboliques, tels que les discours de figures politiques ukrainiennes ou des sommets internationaux. Les attaques ont été revendiquées par le réseau, qui se positionne en tant que groupe d’activistes pro-russes.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Les investigations menées par le MPC, avec l’appui de fedpol et Europol, ont permis d’identifier trois membres clés du groupe. Une procédure pénale a été élargie à leur encontre, soulignant l’importance cruciale de la coopération internationale dans la lutte contre la cybercriminalité. L’Office fédéral de la cybersécurité a, dans la mesure du possible, informé les exploitants de sites suisses attaqués et les a aidés à renforcer leurs défenses.

L’importance de la coopération internationale

L’opération Eastwood démontre l’efficacité de la collaboration transnationale dans la lutte contre les cybermenaces. Europol a, à nouveau, servi de plaque tournante pour coordonner les actions des différents pays et faciliter l’échange d’informations. Des arrestations ont eu lieu en France et en Espagne, et des mandats ont été émis contre plusieurs individus basés en Russie.

La capacité du réseau NoName057(16) à mener des attaques sophistiquées souligne la nécessité d’une vigilance constante et d’une coopération renforcée. Les actions coordonnées ont permis d’atténuer les effets des attaques lors de sommets importants, comme celui de l’OTAN aux Pays-Bas, prouvant que même les menaces les plus organisées peuvent être contrées avec détermination et stratégie.

Cette situation illustre la ruse des techniques utilisées par NoName057(16), qui parviennent à détourner des éléments familiers tels que les jeux en ligne pour mobiliser et motiver leurs participants, trompant ainsi même les utilisateurs les plus expérimentés.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.