Faits marquants de la semaine

- Mozilla annonce que Firefox 150 intègre des protections contre 271 vulnérabilités, identifiées grâce à un accès anticipé au modèle d’intelligence artificielle Mythos d’Anthropic, illustrant l’usage de l’IA pour renforcer un navigateur majeur.

- Apple publie des mises à jour critiques iOS 26.4.2 et iPadOS 26.4.2, corrigeant une faille de confidentialité pouvant exposer des données sensibles issues d’applications de messagerie sécurisée comme Signal, via un stockage involontaire de notifications.

- Une vulnérabilité baptisée « Pack2TheRoot », présente depuis près de douze ans dans PackageKit sous Linux, permet à un utilisateur non privilégié d’installer ou supprimer des paquets système et de potentiellement obtenir un accès administrateur complet.

- Microsoft diffuse en urgence des correctifs hors cycle pour ASP.NET Core afin de colmater une faille critique d’élévation de privilèges, qui pouvait permettre à un compte disposant de droits limités d’obtenir des permissions beaucoup plus étendues.

La semaine illustre un double mouvement : l’industrialisation de la correction de failles critiques chez les grands éditeurs et l’émergence de l’intelligence artificielle comme outil central de durcissement applicatif, avec des vulnérabilités allant de la confidentialité des messageries à l’élévation de privilèges dans les infrastructures web et systèmes Linux.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

La sélection des 9 actualités à retenir cette semaine

Mozilla a utilisé Mythos d'Anthropic pour trouver et corriger 271 bugs dans Firefox

Alors que le débat fait rage sur l'impact des nouveaux modèles d'IA sur la cybersécurité, Mozilla a annoncé mardi que la version 150 de son navigateur Firefox, disponible cette semaine, intègre des protections contre 271 vulnérabilités identifiées… Lire la suite

Apple corrige une faille de confidentialité des notifications qui permettait au FBI d'accéder aux messages Signal.

Apple a déployé des mises à jour de sécurité critiques avec iOS 26.4.2 et iPadOS 26.4.2, corrigeant une faille de sécurité majeure qui pouvait exposer des données sensibles d'utilisateurs d'applications de messagerie sécurisées comme Signal. Cette mise… Lire la suite

Une faille de sécurité vieille de 12 ans dans Pack2TheRoot permet aux utilisateurs Linux d'obtenir les privilèges root.

La faille « Pack2TheRoot » permet à des utilisateurs Linux locaux d'obtenir les privilèges root via PackageKit. La vulnérabilité CVE-2026-41651 (8.8) existe depuis près de 12 ans. Cette faille permet à des utilisateurs non privilégiés d'installer ou de supprimer… Lire la suite

Microsoft publie des correctifs d'urgence pour une faille critique d'ASP.NET

Microsoft a publié des mises à jour de sécurité hors bande (OOB) pour corriger une vulnérabilité critique d'élévation de privilèges dans ASP.NET Core. […] Lire la suite

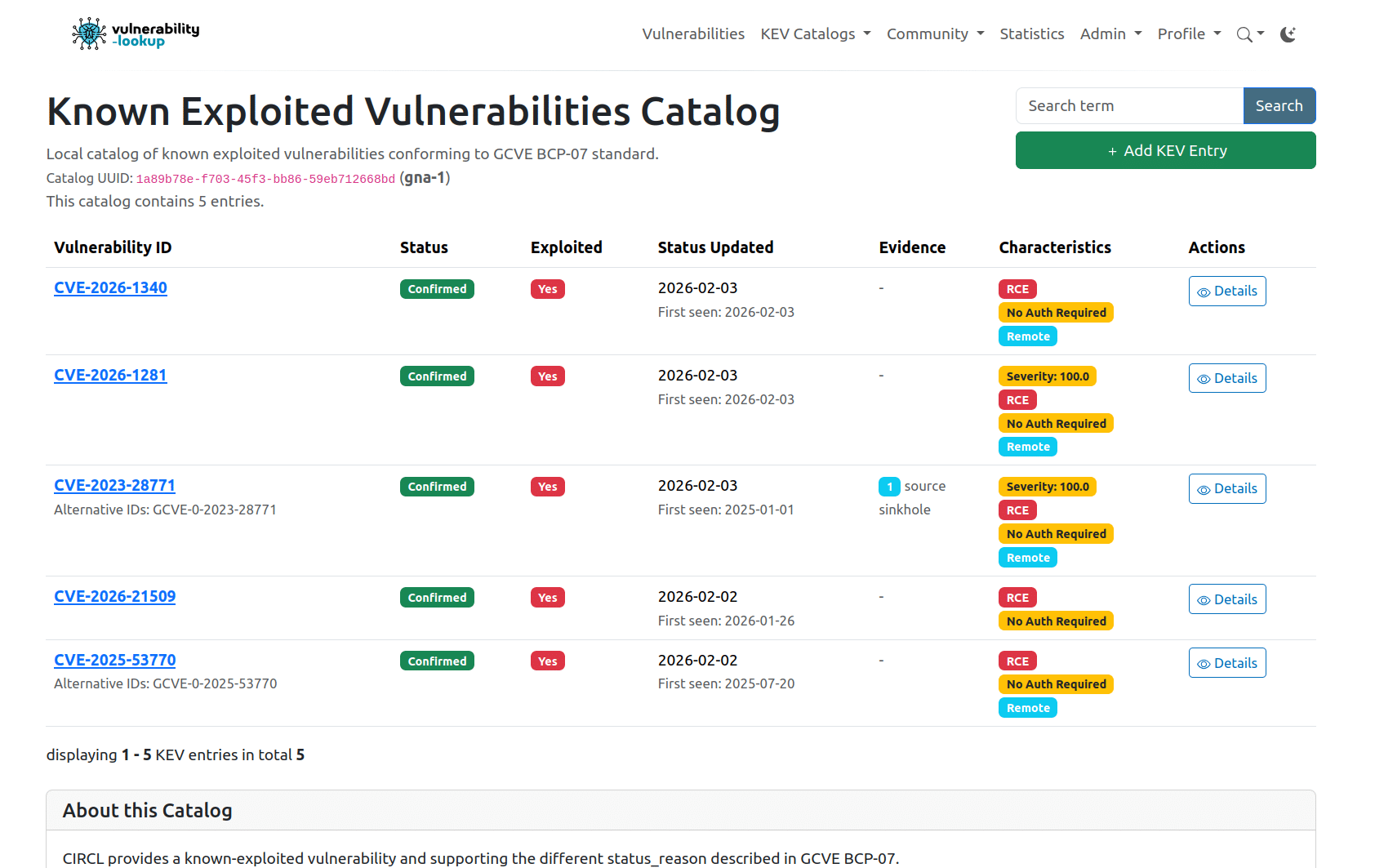

La CISA ajoute 4 failles exploitées à KEV et fixe une date limite fédérale à mai 2026.

L'Agence américaine de cybersécurité et de sécurité des infrastructures (CISA) a ajouté vendredi quatre vulnérabilités affectant SimpleHelp, Samsung MagicINFO 9 Server et les routeurs de la série D-Link DIR-823X à son catalogue des vulnérabilités exploitées connues (KEV),… Lire la suite

Une vulnérabilité de CrowdStrike LogScale permet à des attaquants distants de lire des fichiers serveur arbitraires.

CrowdStrike a révélé une vulnérabilité critique dans sa plateforme LogScale qui pourrait permettre à des attaquants distants de lire des fichiers arbitraires sur les serveurs affectés sans authentification. Cette faille, référencée CVE-2026-40050, a obtenu un score CVSS… Lire la suite

Le groupe de ransomware Kyber s'amuse avec le chiffrement post-quantique sur Windows.

Une nouvelle opération de ransomware Kyber cible les systèmes Windows et les terminaux VMware ESXi lors d'attaques récentes, une variante utilisant le chiffrement post-quantique Kyber1024. […] Lire la suite

Plus de 400 000 sites WordPress menacés par une faille de sécurité exploitée par des pirates informatiques dans le plugin Breeze Cache.

Des attaquants exploitent une faille de sécurité de Breeze Cache (CVE-2026-3844) pour téléverser des fichiers sans authentification. Les chercheurs de Wordfence ont détecté plus de 170 attaques. Des acteurs malveillants exploitent une faille critique, référencée CVE-2026-3844 (score… Lire la suite

Plus de 10 000 serveurs Zimbra vulnérables à des attaques XSS en cours

Plus de 10 000 instances de Zimbra Collaboration Suite (ZCS) exposées en ligne sont vulnérables à des attaques en cours exploitant une faille de sécurité de type cross-site scripting (XSS). […] Lire la suite

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.