Les scams personnalisés explosent aux États-Unis et représentent 27 % des pertes bancaires liées à la fraude, sapant la confiance numérique des consommateurs.

En bref

- Une étude de PYMNTS Intelligence révèle que 3 adultes américains sur 10 ont perdu de l’argent à cause d’escroqueries financières ces cinq dernières années, soit environ 77 millions de personnes.

- En 2024, les scams ont représenté 27 % des pertes liées à la fraude dans les banques américaines, contre 12 % seulement en 2023.

- Les fraudeurs adaptent leurs tactiques selon l’âge, les revenus et les habitudes des victimes, en privilégiant les canaux familiers : réseaux sociaux pour Gen Z, e‑mail ou téléphone pour les seniors.

- Les conséquences dépassent la perte financière : ces escroqueries minent la confiance des consommateurs envers les banques, les paiements numériques et le commerce en ligne.

Les escroqueries financières connaissent une mutation profonde : elles s’éloignent du modèle aléatoire pour s’aligner sur les méthodes des entreprises de marketing. Selon l’étude PYMNTS , les fraudeurs personnalisent leurs approches en fonction de l’âge, du niveau de revenus ou encore des habitudes numériques de leurs cibles.

Résultat : près de 77 millions d’Américains ont déjà perdu de l’argent, souvent plus de 500 dollars, face à ces tactiques mieux rodées. Ce phénomène fragilise non seulement les victimes, mais aussi la confiance globale dans le système financier.

La personnalisation, moteur des nouvelles escroqueries

Les criminels exploitent désormais la personnalisation de masse, une stratégie empruntée au marketing digital. Plutôt que de cibler au hasard, ils segmentent leurs victimes potentielles par génération, situation financière et habitudes de consommation. Ainsi, les jeunes adultes en recherche d’emploi subissent davantage de fraudes liées aux offres d’embauche fictives, tandis que les seniors se retrouvent plus souvent piégés par de fausses offres eCommerce ou des loteries frauduleuses.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

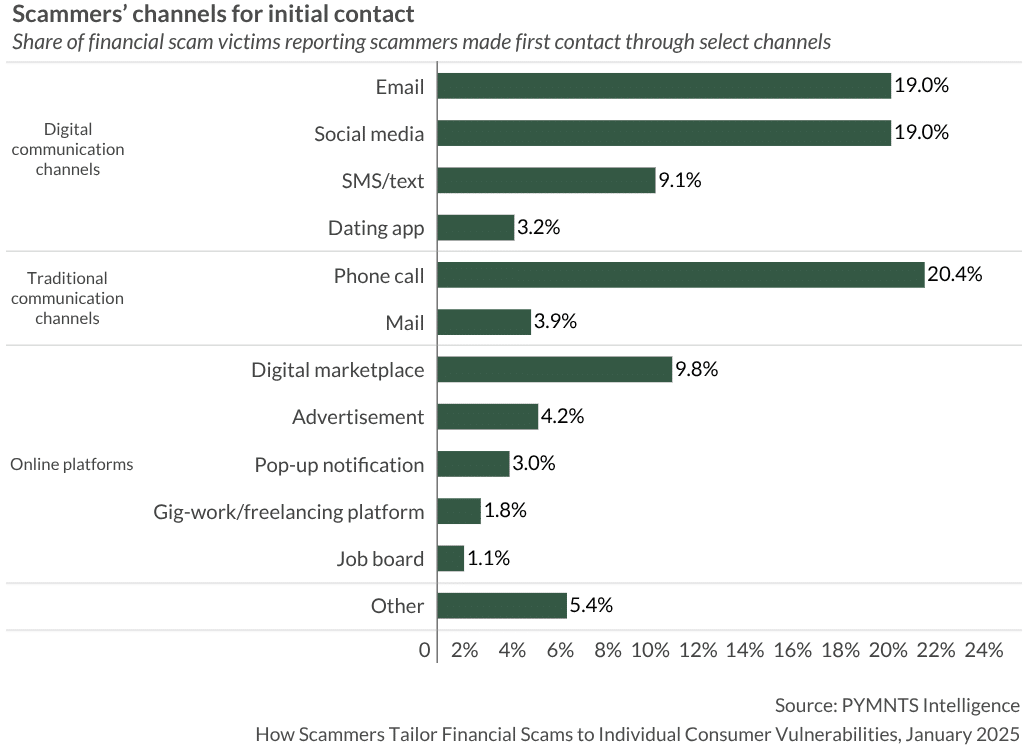

Les canaux de communication choisis renforcent cette illusion de légitimité. Pour Gen Z, 21 % des arnaques réussies démarrent sur les réseaux sociaux, un espace perçu comme naturel et quotidien. Les baby-boomers et seniors, eux, sont plus vulnérables aux e‑mails et aux appels téléphoniques, utilisés respectivement dans 23 % et 21 % des cas. En choisissant le canal le plus familier à leur cible, les escrocs augmentent leurs chances de succès et brouillent la frontière entre interactions légitimes et frauduleuses.

Cette adaptation dépasse le simple choix du canal. Dans les escroqueries liées au recouvrement de dettes, 39 % des premiers contacts passent par un appel, car c’est aussi la méthode utilisée par les véritables agences de recouvrement. Pour les fausses ventes en ligne, 42 % des premiers contacts se font via des plateformes numériques, calquant le mode d’interaction habituel des commerçants. Chaque scénario est soigneusement construit pour coller aux attentes de la victime.

Des tactiques qui exploitent la psychologie humaine

Une fois le premier contact établi, les fraudeurs choisissent des stratégies de manipulation adaptées au type d’arnaque. Dans le cas des fausses offres d’emploi, 86 % des victimes rapportent que l’escroc se faisait passer pour un employeur crédible. Les arnaques de recouvrement de dettes reposent sur des tactiques similaires, avec 83 % des victimes confrontées à une usurpation d’identité d’entité de confiance.

La peur est aussi un levier puissant. Dans 22 % des cas d’usurpation d’identité et 42 % des fraudes liées aux aides publiques, les fraudeurs recourent à des menaces ou à la coercition. À l’inverse, les escroqueries d’investissement ou de loterie exploitent la promesse de gains financiers, appât qui continue d’attirer des profils variés, des ménages modestes aux foyers à hauts revenus. Chaque approche est donc calibrée pour maximiser les chances de convaincre.

Qu’est-ce qu’un scam bancaire ?

Un scam bancaire est une forme d’escroquerie visant à soutirer de l’argent ou des informations sensibles en se faisant passer pour une institution financière légitime. L’escroc peut envoyer un e-mail, passer un appel ou utiliser les réseaux sociaux pour imiter la banque du client. L’objectif est de pousser la victime à partager ses identifiants, valider un faux paiement ou transférer de l’argent. Ce type de fraude exploite la confiance que chacun place dans son établissement bancaire et peut entraîner à la fois des pertes financières et une atteinte durable à la relation client-banque.

Les différences générationnelles jouent également un rôle. Les jeunes victimes déclarent être confrontées à une palette plus large de techniques de manipulation, souvent plus sophistiquées. Cela reflète l’adaptabilité des fraudeurs, qui intensifient la complexité des scénarios face à des publics perçus comme plus sceptiques. Les seniors, eux, restent davantage ciblés par des escroqueries plus simples, où la confiance accordée à des canaux traditionnels suffit à garantir l’efficacité.

Un impact direct sur les banques et la confiance numérique

En 2024, les scams représentaient 27 % des pertes liées à la fraude pour les institutions financières américaines, contre seulement 12 % l’année précédente. Cette hausse spectaculaire illustre une transformation structurelle : les escroqueries deviennent le principal vecteur de pertes, devant d’autres formes de fraude. Pour les banques, l’enjeu n’est plus seulement de détecter une fraude ponctuelle, mais d’anticiper un modèle criminel évolutif.

Les recommandations issues de l’étude pointent vers des contre-mesures dynamiques : l’utilisation d’analyses comportementales pour repérer des anomalies en temps réel, la formation des clients avec des scénarios réalistes plutôt que de simples avertissements génériques, et le contrôle des canaux de communication afin de limiter les interactions douteuses. L’objectif est clair : rencontrer les clients là où les fraudeurs tentent de les piéger, mais en inversant la logique pour protéger au lieu de tromper.

En conclusion, les escroqueries personnalisées marquent une nouvelle ère de la fraude, où les cybercriminels empruntent les codes du marketing pour cibler, convaincre et manipuler. L’étude de PYMNTS démontre que la menace ne se limite plus à des attaques ponctuelles mais s’installe dans un modèle structuré, centré sur la personnalisation de masse. Pour les banques comme pour les consommateurs, la réponse passe par l’adoption d’outils agiles et d’une vigilance adaptée aux habitudes de chaque profil.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.