Les cybercriminels ont trouvé une nouvelle méthode pour inonder les téléphones de messages frauduleux : les blasters SMS. Ces dispositifs, qui imitent les tours de téléphonie mobile, permettent d’envoyer des messages directement aux téléphones à proximité, échappant ainsi aux systèmes de détection traditionnels. Cette technique, initialement observée en Asie du Sud-Est, se propage maintenant en Europe et en Amérique du Sud.

L’essor inquiétant des blasters SMS dans le monde

Les blasters SMS, de petits appareils simulant des tours cellulaires, sont utilisés pour envoyer des messages frauduleux à un grand nombre de téléphones. Ces appareils, souvent transportés dans des voitures ou des sacs à dos, forcent les téléphones à se connecter à des signaux 4G falsifiés, avant de les rétrograder vers un signal 2G moins sécurisé. Cette manœuvre permet aux blasters d’envoyer des SMS malveillants en quelques secondes, comme l’explique un expert en télécommunications et cybersécurité. Bien que les blasters ne soient pas une technologie nouvelle, leur utilisation à grande échelle par des groupes criminels est récente. Selon Wired, cette méthode n’exige pas une expertise technique poussée, rendant la menace encore plus préoccupante.

La prolifération des blasters SMS intervient alors que les réseaux mobiles renforcent la sécurité contre les messages frauduleux. Par exemple, Virgin Media O2 au Royaume-Uni a bloqué plus de 600 millions de SMS frauduleux en 2025. Cependant, les blasters opèrent en dehors des réseaux mobiles traditionnels, échappant ainsi aux mesures de sécurité existantes. Un responsable de sécurité d’une entreprise de télécommunications aux Philippines souligne que ces messages ne sont pas soumis aux contrôles de sécurité habituels, rendant la tâche des opérateurs plus complexe. De plus, les blasters permettent de contourner des mesures telles que le blocage des SMS contenant des liens URL.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Les autorités dans plusieurs pays intensifient leurs efforts pour contrer cette menace. Des blasters ont été saisis à Londres, et des arrestations ont eu lieu dans différentes régions. L’Asie-Pacifique est particulièrement touchée, mais des cas émergent également en Europe et en Amérique du Sud. La coopération entre les opérateurs télécoms, les régulateurs et les forces de l’ordre est essentielle pour identifier et neutraliser ces dispositifs. Les utilisateurs peuvent aussi contribuer en signalant les messages suspects.

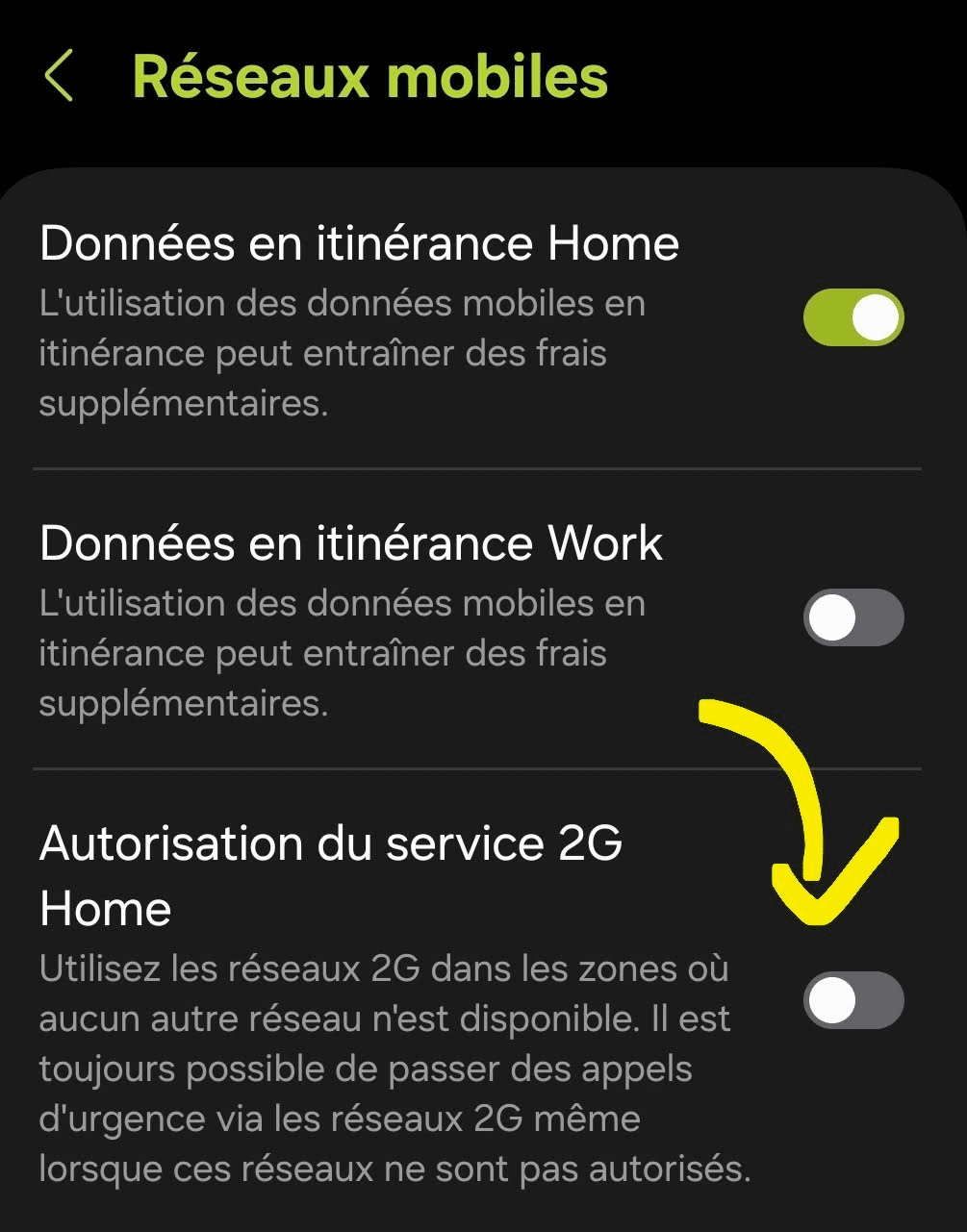

Pour information, certains téléphones Android permettent de désactiver la connexion aux réseaux 2G, une mesure préventive contre ces attaques. Les évolutions technologiques pourraient accroître la sophistication des blasters, rendant la lutte continue nécessaire.

Serveurs, API, outils de veille.

DCOD est un projet indépendant sans revenu. L'infra a un coût. Participez aux frais.