Des fraudeurs exploitent des SMS Blaster pour diffuser de faux messages d’amendes en Suisse romande, ciblant directement les victimes présentes dans une zone précise.

En bref

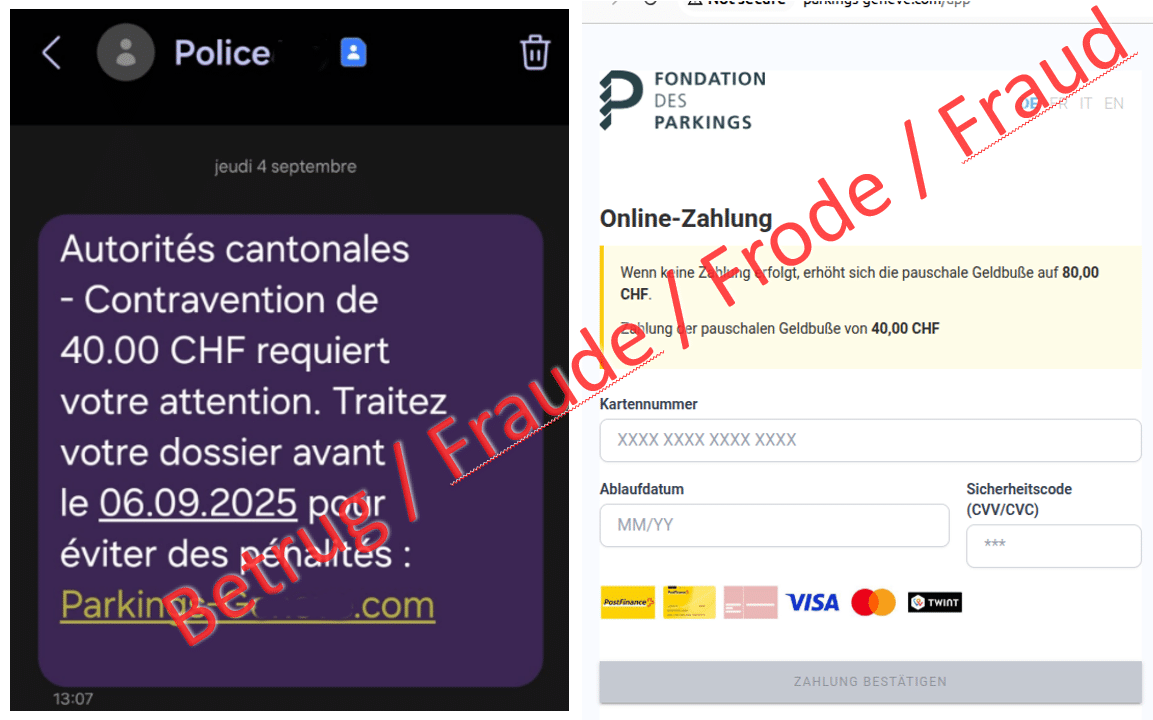

- Les signalements d’hameçonnage par SMS se multiplient en Suisse romande, avec de faux messages d’amendes de stationnement visant à obtenir des données de cartes de crédit.

- Les fraudeurs exploitent des appareils portables appelés SMS Blaster, capables d’imiter une antenne mobile et d’envoyer des SMS frauduleux à tous les téléphones proches.

- La faille réside dans la norme de téléphonie mobile 2G, encore utilisée, qui permet d’imposer la connexion des téléphones et de transmettre des SMS falsifiés sans numéro vérifiable.

- L’OFCS collabore avec polices cantonales, opérateurs et autorités fédérales pour contrer ces attaques, tout en appelant la population à la vigilance face aux SMS suspects.

L’Office fédéral de la cybersécurité (OFCS) a révélé une vague d’attaques par SMS en Suisse romande, où de faux messages d’amendes de stationnement visent les usagers présents dans certaines zones géographiques. Selon le site du NCSC, ces campagnes démontrent une évolution des techniques employées par les cybercriminels, qui recourent désormais à des outils portables de manipulation des réseaux mobiles.

SMS Blaster : un outil qui détourne les signaux mobiles

Les SMS Blaster sont des dispositifs de la taille d’un petit boîtier informatique, transportables dans un sac à dos ou un véhicule. Leur principe repose sur l’usurpation du rôle d’une antenne-relais. L’appareil émet un signal puissant qui incite les smartphones situés dans un rayon de 500 à 1 000 mètres à se connecter automatiquement. Les fraudeurs n’ont même pas besoin de connaître le numéro des victimes : dès que l’appareil est reconnu comme la meilleure antenne disponible, les téléphones s’y connectent et reçoivent un SMS frauduleux.

Le scénario type est répétitif et difficile à détecter pour l’utilisateur. Le smartphone bascule de la 5G vers la 2G, réseau obsolète et vulnérable, le temps de recevoir un faux message. Celui-ci, rédigé de manière vague, prétend signaler un retard de paiement pour une contravention. Un lien renvoie vers une page imitant le portail officiel des autorités. En arrière-plan, le numéro de l’expéditeur est totalement falsifié, empêchant toute vérification ou blocage classique.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Cette technologie s’appuie sur des bases déjà connues : les IMSI Catcher. Ces appareils permettaient initialement de capter l’identifiant unique d’une carte SIM afin de suivre ou localiser un téléphone. Les SMS Blaster vont plus loin en combinant cette capacité à la faille de la 2G pour pousser un SMS frauduleux directement sur l’appareil.

Pourquoi la 2G reste une cible privilégiée

La vulnérabilité de la 2G constitue le point d’entrée majeur. Bien que dépassée par la 4G et la 5G, cette norme reste activée sur la plupart des téléphones pour des raisons de compatibilité universelle. Les cybercriminels en profitent pour forcer temporairement les appareils à basculer vers cette technologie vieillissante et y injecter leurs faux messages.

Contrairement aux SMS transitant par les réseaux des opérateurs, ceux envoyés via un SMS Blaster échappent aux filtres mis en place pour détecter ou bloquer les contenus suspects. Seuls les filtres directement présents sur le smartphone peuvent éventuellement intercepter le message, mais leur efficacité varie considérablement selon les modèles et les configurations.

Ce contournement rend la détection extrêmement complexe. Les utilisateurs touchés n’ont souvent aucun indice technique, si ce n’est le bref passage de leur téléphone en 2G. Le caractère ciblé des attaques, limité à une zone géographique restreinte, accroît encore leur efficacité, car les victimes se trouvent toutes au même endroit et sont plus enclines à croire à un message apparemment localisé.

Réponse des autorités et recommandations pratiques

Face à cette nouvelle menace, l’OFCS a renforcé sa coopération avec plusieurs acteurs institutionnels et privés. Les polices cantonales, les entreprises de télécommunication, le Service de renseignement de la Confédération (SRC) et l’Office fédéral de la communication (OFCOM) sont mobilisés pour suivre et contrer ces dispositifs. Les enquêtes visent à identifier les circuits d’importation et d’utilisation des SMS Blaster, dont la portabilité facilite le déploiement clandestin.

Pour les usagers, la vigilance reste le premier rempart. Les recommandations de l’OFCS sont claires : ne jamais cliquer sur les liens contenus dans des SMS suspects, surtout lorsqu’ils évoquent des paiements. Les autorités rappellent également qu’aucune demande officielle ne sera transmise par SMS avec un lien direct de paiement. En cas de doute, il est préférable de contacter directement les services compétents via leurs canaux habituels.

Un phénomène appelé à se développer

La sensibilisation du grand public reste cruciale. Comprendre le fonctionnement de ces attaques aide à réduire leur impact. Expliquer que l’expéditeur d’un SMS peut être falsifié ou qu’une fausse page peut reproduire parfaitement un site officiel permet d’éveiller l’esprit critique. Plus les utilisateurs seront informés, plus la marge de manœuvre des fraudeurs diminuera.

Les SMS Blaster illustrent à nouveau la façon dont les cybercriminels adaptent constamment leurs outils. L’évolution depuis les simples e-mails frauduleux jusqu’à l’exploitation des réseaux mobiles en est un exemple frappant. Le passage du canal e-mail vers le SMS n’est pas anodin : il traduit une volonté de contourner les habitudes de méfiance déjà installées chez de nombreux usagers vis-à-vis des courriels suspects.

Ce phénomène pourrait s’étendre si des contre-mesures techniques ne sont pas rapidement renforcées. La désactivation de la 2G, envisagée par certains opérateurs dans différents pays, apparaît comme une piste sérieuse. Cependant, tant que cette norme reste disponible, elle sera exploitée par ceux qui cherchent à tirer parti de ses failles.

En conclusion, l’affaire des SMS Blaster rappelle que la sécurité numérique dépend d’un équilibre entre protection technique, réactivité institutionnelle et prudence individuelle. La sensibilisation reste l’un des leviers les plus efficaces pour réduire l’impact de ces attaques, en attendant que les réseaux eux-mêmes intègrent des protections plus robustes contre ce type de manipulation.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.