TL;DR : L’essentiel

- Les SMS Blasters opèrent hors des infrastructures des opérateurs, rendant inopérants les filtres anti-spam habituels. Aucune liste de numéros n’est nécessaire : tous les téléphones dans le rayon d’action reçoivent le message.

- Virgin Media O2 au Royaume-Uni a bloqué plus de 600 millions de SMS frauduleux en 2025 — sans que cela n’affecte les blasters, qui contournent précisément ces protections en injectant les messages hors réseau.

- Des arrestations ont eu lieu à Londres, Oman, Jakarta, Tokyo, São Paulo et Manille. En Suisse, une interpellation a été décrite comme rare par la police cantonale, les auteurs opérant habituellement depuis l’étranger.

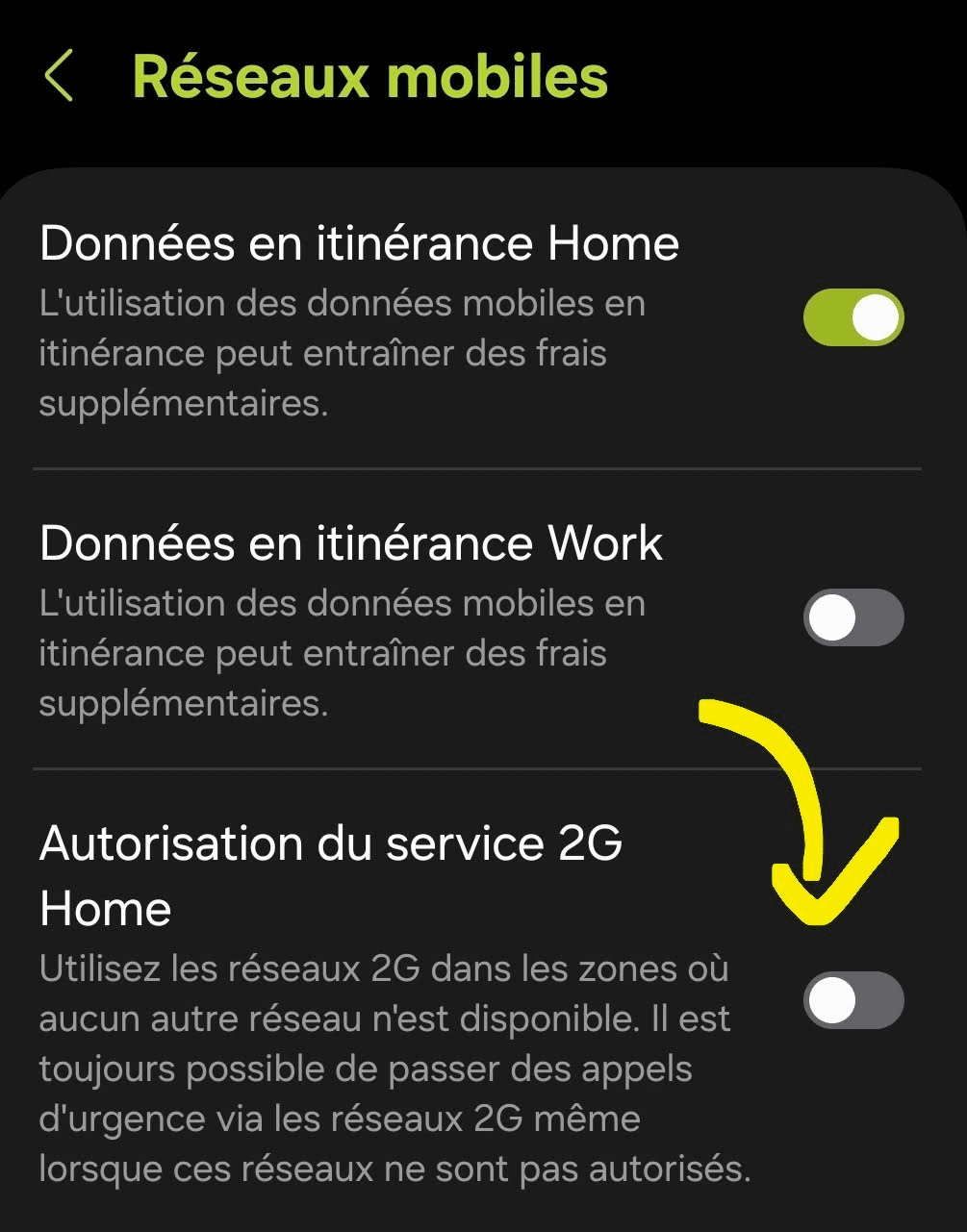

- Sur Android, désactiver la connexion aux réseaux 2G dans les paramètres réseau constitue la mesure préventive la plus directe contre ce type d’attaque.

Un SMS Blaster est un appareil portatif qui simule une antenne 2G. Lorsqu’il est activé, il attire automatiquement les téléphones à proximité, leur injecte un message frauduleux — puis relâche la connexion en quelques secondes. Aucune liste de numéros n’est nécessaire, aucun opérateur n’est impliqué : le message atterrit directement en boîte de réception, en dehors de tout système de filtrage. Cette technique, longtemps cantonnée à l’Asie du Sud-Est, se propage désormais en Europe et a déjà donné lieu à une arrestation en Suisse.

SMS Blasters : contourner les filtres en imitant le réseau

Le protocole 2G n’impose pas d’authentification mutuelle entre un téléphone et une antenne : le terminal se connecte au signal le plus puissant disponible, sans vérifier sa légitimité. Selon Wired, cette méthode SMS Blasters n’exige pas une expertise technique poussée, rendant la menace encore plus préoccupante. Les SMS-blasters exploitent cette faiblesse structurelle en émettant un signal 4G d’accroche, puis en forçant une rétrogradation vers la 2G pour injecter le message. L’appareil peut couvrir un rayon de plusieurs centaines de mètres à plusieurs kilomètres selon les modèles. Selon une analyse de Kaspersky, certains dispositifs sont capables d’envoyer jusqu’à 150 000 SMS par heure.

Les opérateurs ont pourtant renforcé leurs défenses : Virgin Media O2 au Royaume-Uni a bloqué plus de 600 millions de SMS frauduleux en 2025. Mais ces protections contre les SMS Blasters reposent sur l’analyse du trafic transitant par leurs infrastructures — ce que les SMS-blasters contournent précisément en opérant hors réseau. Les messages ne passent par aucune plateforme d’envoi, ne déclenchent aucune alerte, et arrivent sans expéditeur suspect. Le filtrage des URL, l’un des outils clés des opérateurs, devient lui aussi inopérant.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Une industrialisation documentée, de l’Asie à la Suisse

Les arrestations se multiplient dans plusieurs pays. Des individus ont été interpellés à Londres, Oman, Jakarta, Tokyo, São Paulo et Manille — chaque fois avec le même schéma : un appareil dissimulé dans un véhicule ou un sac à dos, un opérateur qui circule dans des zones denses, des milliers de messages envoyés en quelques minutes usurpant une banque, un service fiscal ou une administration. En Suisse, la police d’un canton a procédé à une interpellation décrite comme rare, les auteurs opérant habituellement depuis l’étranger, selon un reportage de SRF.

Les motivations varient selon les régions, mais le mode opératoire converge. Dans plusieurs pays d’Asie du Sud-Est, les diffuseurs de SMS Blasters opèrent pour le compte de réseaux criminels structurés dédiés à la fraude financière. La mobilité de l’appareil est centrale : en circulant dans des quartiers densément peuplés, un opérateur peut couvrir des milliers de téléphones en quelques heures sans éveiller les soupçons. Un fournisseur en ligne proposant ce type de dispositif revendique une présence commerciale dans 68 pays, selon une analyse publiée par Commsrisk.

Protections disponibles et limites actuelles

Sur Android, il est possible de désactiver la connexion aux réseaux 2G dans les paramètres réseau — une mesure préventive directe contre les SMS Blasters. Les versions récentes d’Android peuvent également détecter une connexion à une antenne suspecte. Sur iOS, le mode de sécurité renforcé désactive la 2G, mais au prix d’une réduction des fonctionnalités. Ces protections restent inégales selon les appareils et ne constituent pas une solution universelle tant que la norme 2G reste active sur les réseaux.

La suppression progressive du protocole 2G limiterait structurellement l’efficacité de ces dispositifs, mais de nombreux opérateurs maintiennent cette couche pour assurer la couverture en zones rurales ou en cas de défaillance des réseaux plus récents. Dans l’intervalle, la combinaison d’une désactivation technique de la 2G et d’une vigilance accrue face aux SMS non sollicités reste la stratégie de protection la plus efficace disponible aujourd’hui contre les SMS Blasters.

Questions fréquentes sur les SMS-blasters et le smishing

Qu’est-ce qu’un SMS-blaster ?

Un SMS-blaster est un appareil portatif qui imite une antenne 2G. Il diffuse un signal puissant qui attire les téléphones proches, leur injecte un message frauduleux, puis relâche la connexion — le tout en quelques secondes, sans que l’utilisateur ne perçoive quoi que ce soit d’anormal. Aucune liste de numéros n’est nécessaire : tous les téléphones dans le rayon d’action reçoivent le message.

Comment un SMS-blaster contourne-t-il les filtres des opérateurs ?

Les filtres anti-spam des opérateurs analysent le trafic qui transite par leurs infrastructures. Les SMS-blasters opèrent en dehors de ces infrastructures : le message est injecté directement dans le téléphone via un faux signal 2G, sans passer par aucun serveur d’envoi. Les protections habituelles — détection de liens suspects, blocage d’expéditeurs frauduleux — n’entrent jamais en jeu.

Pourquoi la norme 2G est-elle au cœur du problème ?

Contrairement aux normes 3G, 4G et 5G qui imposent une authentification mutuelle entre le téléphone et l’antenne, le protocole 2G accepte une connexion dès que le signal est suffisamment puissant. Un SMS-blaster exploite cette absence de vérification pour se faire passer pour la meilleure antenne disponible et forcer les téléphones à s’y connecter.

Ces messages sont-ils dangereux même sans cliquer sur un lien ?

La réception seule du message ne compromet pas le téléphone. Le risque réel survient lors de l’interaction : cliquer sur un lien menant vers un site frauduleux, saisir des identifiants ou valider un paiement. Le message est conçu pour déclencher une action rapide grâce à un sentiment d’urgence — amende, livraison bloquée, alerte bancaire.

Comment se protéger concrètement contre les SMS-blasters ?

Sur Android, désactiver la connexion aux réseaux 2G dans les paramètres réseau est la mesure la plus directe. Les versions récentes peuvent aussi détecter une connexion à une antenne suspecte. Sur iOS, le mode de sécurité renforcé désactive la 2G. Dans tous les cas, ne jamais cliquer sur un lien reçu par SMS sans avoir vérifié par un canal indépendant — appel direct à l’institution concernée ou saisie manuelle de l’adresse officielle.

Que faire si un lien frauduleux a été cliqué ?

Changer immédiatement les mots de passe des comptes potentiellement exposés. Si des informations bancaires ont été saisies, contacter la banque sans délai pour bloquer ou surveiller les mouvements. Signaler le message à l’opérateur mobile ou au NCSC en Suisse pour contribuer à l’identification des campagnes en cours.

Pour approfondir le sujet

SMS‑blasters : comment ces dispositifs alimentent le smishing moderne

Des appareils simulant des antennes 2G permettent d'envoyer du smishing instantané à grande échelle, y compris via les SMS‑blasters. Lire la suite

SMS Blaster : nouvelles attaques ciblées par SMS en Suisse

Des fraudeurs exploitent des SMS Blaster pour diffuser de faux messages d’amendes en Suisse romande, ciblant directement les victimes présentes dans une zone précise. Lire la suite

Actualités liées

Escroquerie à Genève: trois hommes arrêtés pour arnaques aux amendes

Trois individus, dont deux de 21 ans et un de 30 ans, ont été arrêtés à Genève pour avoir utilisé des «SMS-Blaster» afin d'escroquer des victimes. Lire la suite

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.