La Suisse renforce l’organisation de la réponse aux cyberincidents, avec une classification à quatre niveaux et une coordination structurée entre Confédération, cantons et acteurs privés.

En bref

- Les cyberincidents peuvent toucher plusieurs organisations en cascade, du fait de l’interconnexion croissante des systèmes et services numériques.

- Une réponse coordonnée est essentielle pour limiter les dommages et rétablir rapidement la disponibilité des services affectés.

- La Suisse s’appuie désormais sur une classification à quatre niveaux pour adapter la coordination selon la gravité de l’incident.

- Les infrastructures critiques ont l’obligation de signaler les cyberattaques, renforçant la capacité de la Confédération à soutenir et coordonner la gestion.

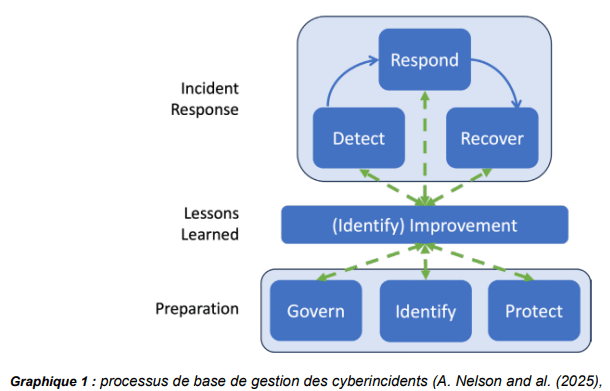

La multiplication des dépendances numériques transforme les cyberincidents en événements potentiellement systémiques. Une panne ciblant une seule organisation peut rapidement en affecter d’autres, en particulier lorsque des services informatiques, des données ou des plateformes sont partagés. Face à ces risques, la Suisse a défini un modèle de gestion coordonnée destiné à clarifier la répartition des rôles entre entreprises, cantons et Confédération. Ce modèle repose sur de nouvelles bases légales, une classification claire de la gravité des incidents et des processus d’intervention gradués. L’objectif est d’assurer une réaction proportionnée, rapide et compréhensible par l’ensemble des acteurs concernés, tout en évitant les malentendus opérationnels qui peuvent accroître les dégâts.

Un cadre légal pour clarifier les responsabilités

La mise en place de ce concept de gestion coordonnée s’inscrit dans une évolution plus large du cadre juridique suisse en matière de cybersécurité. La loi sur la sécurité de l’information, suivie de l’ordonnance sur la cybersécurité puis de l’ordonnance sur l’organisation de crise, a permis d’établir les bases nécessaires pour définir les compétences de chaque acteur. Ces textes clarifient notamment les situations où la Confédération intervient directement, et celles où elle adopte un rôle de soutien.

La loi impose désormais aux exploitants d’infrastructures critiques de signaler les cyberattaques qui pourraient compromettre leur fonctionnement ou entraîner la fuite d’informations. Cette obligation ne se limite pas à une dimension administrative : elle permet d’identifier rapidement les menaces émergentes, de mieux comprendre leur portée et d’activer, si nécessaire, les processus de coordination.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Dans les situations où une organisation dispose des capacités nécessaires, elle reste responsable de la gestion technique de l’incident. Toutefois, lorsque l’incident dépasse son périmètre, que plusieurs acteurs sont impliqués ou que les conséquences s’étendent au niveau national, l’organisation du soutien évolue et les mécanismes fédéraux prennent le relais. Cette articulation progressive entre responsabilités locales et coordination nationale constitue le cœur du modèle.

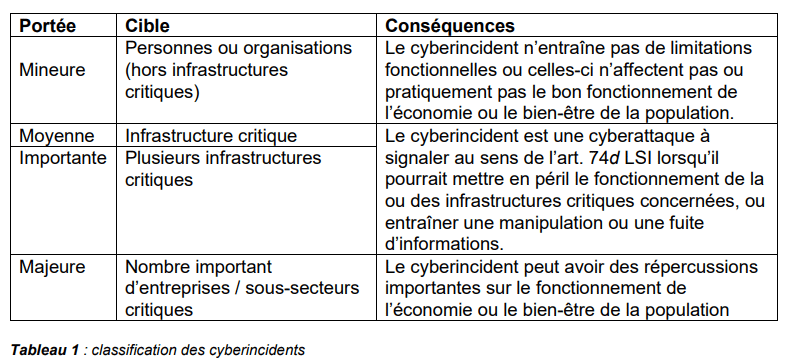

Une classification en quatre niveaux pour guider la réponse

La classification des cyberincidents repose sur deux critères principaux : le nombre d’organisations touchées et l’ampleur des conséquences sur l’économie ou sur la population. Cette évaluation est essentielle pour activer les bons niveaux de coordination. Le modèle distingue quatre seuils : mineure, moyenne, importante et majeure.

Un incident de portée mineure concerne généralement une seule organisation, dont les services internes sont affectés sans conséquence notable sur la société. Dans ce cas, la Confédération n’intervient pas en tant que coordinatrice ; elle peut toutefois apporter un conseil sur demande, de manière subsidiaire.

Les incidents de portée moyenne concernent les infrastructures critiques et doivent être signalés. La Confédération peut alors fournir un soutien technique si les opérateurs concernés ne peuvent pas obtenir cette aide en temps utile ailleurs. L’objectif est d’éviter l’aggravation de la situation et d’assurer une gestion rapide et efficace.

Lorsque plusieurs infrastructures critiques sont touchées, l’incident passe au niveau important. À ce stade, la coordination devient centrale. Le rôle de l’entité fédérale de cybersécurité consiste à aligner les actions, harmoniser les échanges d’information et soutenir les phases de détection et de réaction. Les acteurs concernés restent responsables de la récupération de leurs systèmes, mais la direction des opérations est structurée.

Enfin, le niveau majeur correspond aux situations susceptibles d’entraîner une crise nationale. Dans ce cas, un état-major de crise est activé au niveau fédéral. Sa priorité est de restaurer la continuité des secteurs critiques et de garantir le maintien des fonctions essentielles de l’État et de l’économie.

Ce modèle se veut flexible : la gravité d’un incident peut être réévaluée au fil de son évolution. Cette adaptabilité est essentielle, car l’ampleur réelle d’une attaque n’est souvent visible que progressivement.

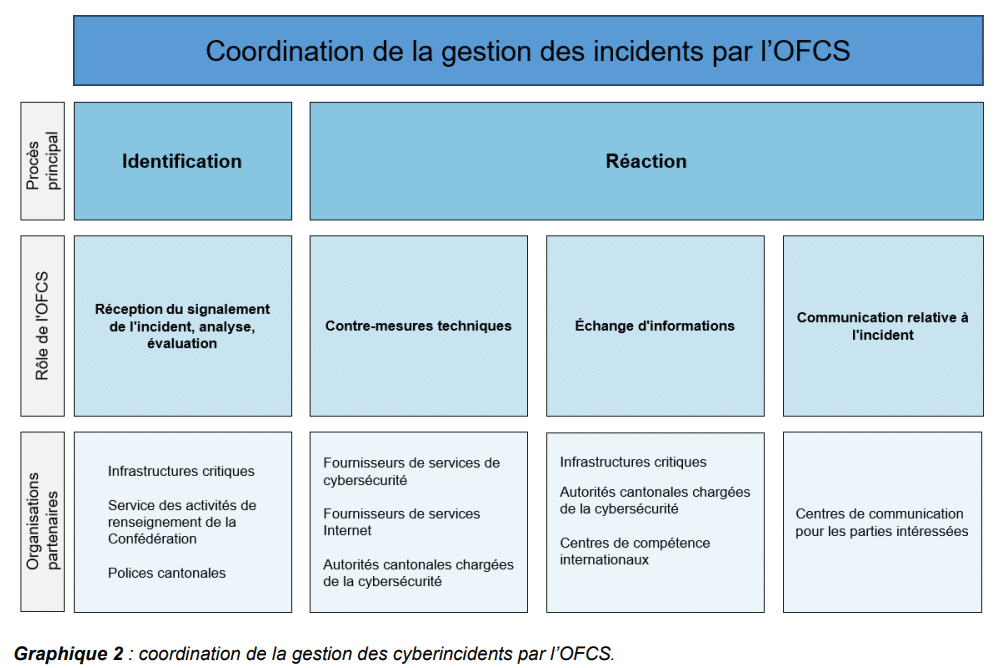

Une coordination qui repose sur le partage d’information

La gestion coordonnée ne repose pas uniquement sur des procédures : elle nécessite un partage constant et transparent d’informations entre tous les acteurs impliqués. Identifier rapidement les dépendances, comprendre les effets systémiques potentiels et adapter les mesures demande une communication fluide. Cette exigence est d’autant plus importante que chaque organisation peut percevoir la gravité d’un incident selon sa propre réalité opérationnelle.

Lorsque plusieurs acteurs sont touchés, les plateformes d’échange d’alertes et de recommandations jouent un rôle essentiel. Elles garantissent que les bonnes informations circulent au bon moment, permettant d’éviter les doublons, les erreurs de jugement ou les retards dans la réponse.

Cet alignement progressif des pratiques constitue un élément structurant de la résilience numérique à l’échelle nationale. Il permet de réduire l’incertitude, de renforcer la confiance entre acteurs publics et privés et de préparer la gestion de situations critiques potentielles.

La synthèse de ces éléments montre un cadre en évolution, pragmatique et adapté à la réalité suisse : un système fédéral exige une coordination sans rigidité, capable de s’activer selon le contexte et l’ampleur de chaque incident. La compréhension et l’appropriation de ce modèle par tous les acteurs concernés constituent désormais l’enjeu clé de son efficacité.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.