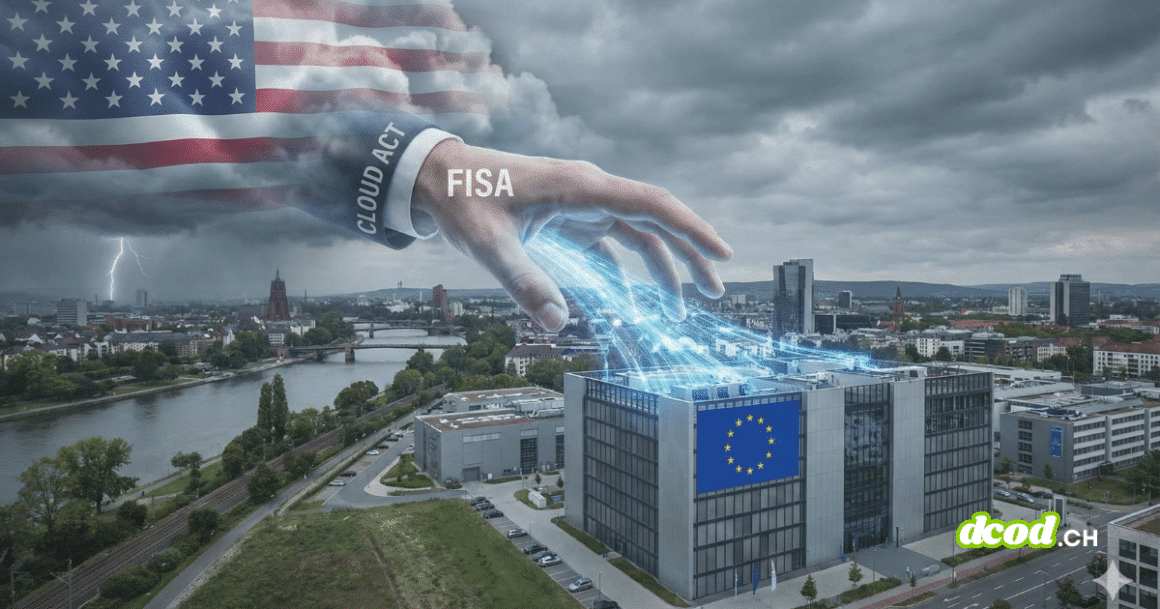

Un rapport juridique allemand révèle que l’hébergement local ne protège pas des lois extraterritoriales américaines, exposant les données sensibles aux agences de renseignement d’outre-Atlantique.

TL;DR : L’essentiel

- Une analyse juridique commandée par le gouvernement allemand confirme que les agences de renseignement américaines conservent des droits d’accès étendus aux données hébergées dans le cloud, même si les serveurs sont physiquement situés sur le territoire européen.

- Le concept juridique de contrôle prime sur la localisation géographique des infrastructures : si une société mère américaine détient le pouvoir d’ordonner à sa filiale européenne de transférer des informations, elle est contrainte, selon ce rapport, de se plier aux exigences de Washington.

- Tenter de contourner ces obligations par des moyens techniques, comme le chiffrement sans clé d’accès pour le fournisseur, exposerait les prestataires à de lourdes sanctions financières ou pénales pour destruction de preuves ou non-conservation de données.

- Selon ce rapport, la compétence des tribunaux américains peut s’étendre à des entreprises purement européennes dès lors qu’elles entretiennent des contacts commerciaux significatifs avec les États-Unis, créant un risque juridique majeur pour la souveraineté numérique du Vieux Continent.

L’illusion de la souveraineté numérique par la simple localisation des données vient de se heurter à la réalité du droit international. Une expertise juridique approfondie, réalisée par l’Université de Cologne pour le compte du ministère fédéral de l’Intérieur allemand, démontre que les frontières physiques de l’Europe n’arrêtent pas la portée des lois de surveillance américaines. Ce document technique met en lumière la vulnérabilité persistante des administrations et des entreprises qui pensaient leurs informations à l’abri en les stockant dans des centres de données situés à Francfort, Paris ou Dublin, tant que les infrastructures dépendent d’acteurs soumis à la juridiction d’outre-Atlantique.

L’emprise extraterritoriale et le critère du contrôle

Au cœur de cette problématique se trouve l’application extraterritoriale de textes comme le Foreign Intelligence Surveillance Act (FISA) et le CLOUD Act. Contrairement à la croyance populaire, le lieu de stockage des données est secondaire aux yeux des juges américains. Comme le rapporte Clubic, l’élément déterminant est la notion de « contrôle ». Si une entité américaine, qu’il s’agisse d’une maison mère ou d’une direction, a la capacité effective ou juridique d’influencer une filiale étrangère, elle est tenue de fournir les données réclamées par les autorités.

La section 702 du FISA, récemment renouvelée, cible spécifiquement les personnes non-américaines situées hors des États-Unis. L’analyse juridique précise que cette section s’applique désormais sans ambiguïté aux fournisseurs de services de cloud et aux centres de données. Ainsi, une simple filiale européenne opérant un serveur sur le sol de l’UE doit obtempérer aux injonctions de transfert si sa structure de commandement est liée aux États-Unis. Le rapport souligne que le refus de coopérer exposerait l’entreprise à des poursuites pour outrage au tribunal, rendant la protection du RGPD difficilement tenable face à des injonctions fédérales directes.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Les limites des parades techniques et du chiffrement

Face à cette insécurité juridique, l’idée de s’isoler techniquement — par exemple via un chiffrement dont le fournisseur n’aurait pas la clé — est souvent évoquée comme solution ultime. Cependant, les experts de l’Université de Cologne avertissent que cette stratégie comporte des risques majeurs. Le droit procédural américain impose aux parties de conserver et de produire les informations pertinentes lors d’un litige ou d’une enquête. Se placer volontairement dans l’incapacité d’accéder aux données hébergées pourrait être interprété comme une destruction de preuves.

Les tribunaux américains peuvent infliger des amendes considérables, voire des peines de prison, aux opérateurs qui ne maintiendraient pas une capacité d’accès aux données requises par les autorités. De plus, l’expertise note que les services de renseignement disposent d’autres leviers, comme l’Executive Order 12.333, qui autorise la collecte de données à l’étranger sans même requérir la coopération des fournisseurs, en exploitant les vulnérabilités des infrastructures de télécommunications. Cette réalité a été mise en lumière grâce à une demande de transparence citoyenne relayée par FragDenStaat, permettant au public d’accéder à ces conclusions inquiétantes sur l’absence de véritable bouclier technique.

Une juridiction basée sur les liens commerciaux

L’étude révèle enfin que la menace ne concerne pas uniquement les géants technologiques américains et leurs filiales. La juridiction des États-Unis peut s’étendre à des entreprises étrangères n’ayant pas de siège social outre-Atlantique. Il suffit qu’une société européenne entretienne des relations d’affaires régulières, cible des clients américains via un site web ou profite délibérément du marché américain pour tomber sous le coup de la justice fédérale.

Cette compétence judiciaire, qu’elle soit générale ou spécifique au litige, permet aux juges d’exiger la production de documents stockés en Europe. Le rapport conclut que les mécanismes de protection actuels, comme les accords-cadres sur la protection des données, restent précaires face à la puissance de ces lois de surveillance nationale. Pour l’Europe, cela confirme l’urgence de développer des infrastructures totalement autonomes, capables de s’affranchir non seulement de la technologie, mais surtout de l’emprise juridique des puissances étrangères.

FAQ à propos de la Section 702 de la loi FISA

Qu’est-ce que la Section 702 ?

La Section 702 est une disposition clé du FISA Amendments Act de 2008. Elle autorise le gouvernement à mener une surveillance ciblée de personnes étrangères situées hors des États-Unis, avec l’assistance obligatoire des fournisseurs de services de communication électronique, afin d’acquérir des informations de renseignement étranger. Ces informations sont utilisées pour protéger les États-Unis et leurs alliés contre des adversaires étrangers hostiles (terroristes, espions, proliférateurs d’armes) et pour soutenir les efforts de cybersécurité.

Pourquoi le renseignement US utilise la Section 702 ?

Le Congrès américain a adopté cette section pour combler un déficit de collecte de données causé par l’évolution technologique depuis la loi FISA originale de 1978. Au milieu des années 2000, de nombreux terroristes et adversaires étrangers utilisaient des emails gérés par des entreprises américaines. Avant la Section 702, le gouvernement devait obtenir des ordonnances judiciaires individuelles basées sur une « cause probable » pour surveiller ces non-Américains à l’étranger. Ce processus était coûteux en ressources et souvent impossible, car le standard de « cause probable » était conçu pour protéger les citoyens américains et les personnes sur le sol américain, et non les cibles étrangères.

Qui peut être ciblé en vertu de la Section 702 ?

Pour être ciblée, une personne doit remplir trois critères cumulatifs :

1) Elle ne doit pas être une « U.S. person » (citoyen ou résident américain).

2) Elle doit être située à l’étranger.

3) On doit s’attendre à ce qu’elle possède, reçoive ou communique des informations de renseignement étranger.

Qui ne peut PAS être ciblé en vertu de la Section 702 ?

La loi interdit strictement de cibler :

– Les « U.S. persons » (citoyens et résidents permanents), quel que soit l’endroit où ils se trouvent.

– Toute personne située à l’intérieur des États-Unis.

– Une personne étrangère située à l’étranger si l’objectif réel est de cibler une personne américaine ou une personne située aux États-Unis avec laquelle l’étranger communique (une pratique interdite appelée « reverse targeting » ou ciblage inversé).

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.