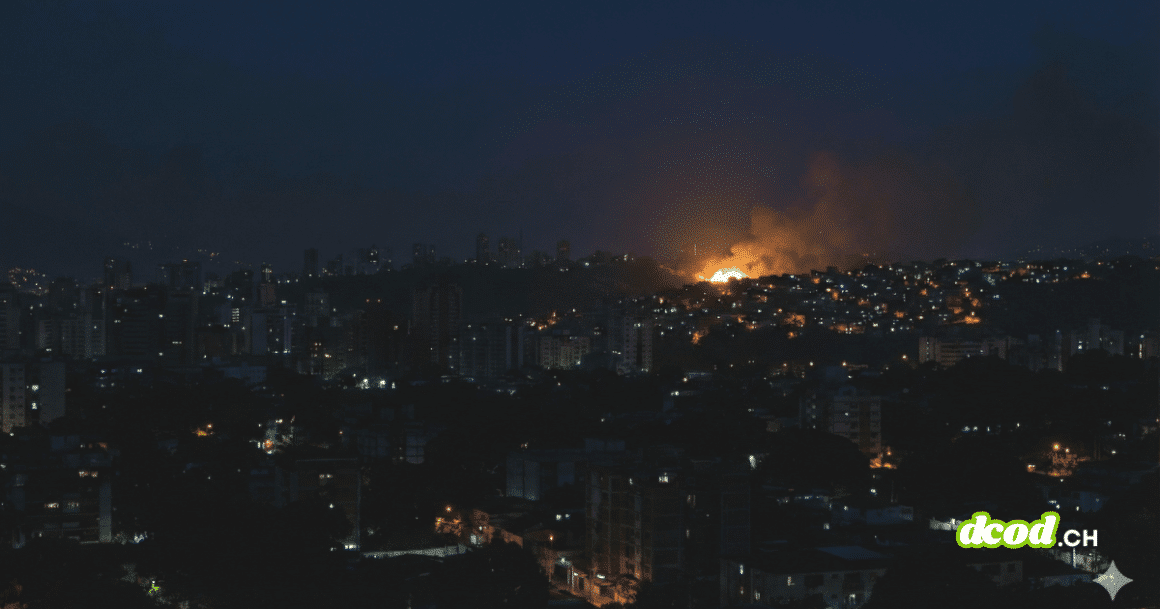

Une cyberattaque américaine inédite aurait coupé l’électricité lors de la capture du dirigeant vénézuélien. Analyse tactique d’un black-out ciblé et ses effets.

- Le président des États-Unis a affirmé qu’une expertise technique spécifique a été déployée pour éteindre les lumières de la capitale lors de l’assaut, marquant une reconnaissance publique rare de l’usage de cybercapacités offensives contre une infrastructure nationale étrangère.

- Des responsables militaires ont décrit cette stratégie comme une superposition d’effets visant à créer un couloir d’intervention pour les forces aériennes, tandis que les moniteurs réseaux ont confirmé une perte de connectivité correspondant parfaitement aux coupures de courant signalées.

- L’analyse des métriques du réseau Tor révèle un pic soudain et soutenu du nombre d’utilisateurs dans le pays, signalant un changement comportemental majeur de la population cherchant l’anonymat face aux craintes de surveillance et de blocage de l’information.

- Cette offensive fait suite aux accusations portées le mois dernier par la compagnie pétrolière nationale concernant un incident cybernétique distinct ayant perturbé ses opérations d’exportation, qualifié alors de tentative d’agression extérieure pour s’emparer des ressources énergétiques.

L’intervention militaire récente ayant mené à l’exfiltration du chef d’État vénézuélien marque un tournant dans la doctrine des opérations extérieures, où la maîtrise du spectre cybernétique précède et facilite l’action cinétique. Au-delà du retentissement politique de cette capture, c’est la paralysie technique de Caracas qui interpelle la communauté de la cybersécurité : pour la première fois, une puissance majeure revendique quasi ouvertement l’usage d’une arme numérique pour plonger une capitale dans l’obscurité tactique. Si ce type de ciblage des réseaux électriques rappelle les précédents observés lors du conflit armé en Ukraine, c’est l’officialisation de la manœuvre par Washington qui constitue ici un fait inédit.

Black-out ciblé : Une expertise technique qui neutralise Caracas

La coupure d’électricité qui a frappé la capitale vénézuélienne ne serait pas un simple dommage collatéral, mais le fruit d’une action délibérée. Le président américain a suggéré que les lumières de Caracas ont été « largement éteintes » grâce à une « certaine expertise », qualifiant l’environnement opérationnel de sombre et mortel. Cette déclaration confirme l’intégration profonde des cybercapacités dans les manœuvres conventionnelles. Comme le rapporte Politico, le chef d’état-major interarmées a précisé que les commandements cyber et spatial ont commencé à « superposer différents effets » pour ouvrir la voie aux forces américaines.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Bien que la nature exacte de ces « effets » reste classifiée, la corrélation technique est visible. L’observatoire mondial indépendant NetBlocks a rapporté une perte de connectivité internet à Caracas synchronisée avec les coupures de courant au petit matin. Selon le fondateur de cet observatoire, si une cyberattaque a contribué à ces pannes, elle était chirurgicale, ne frappant pas l’espace réseau global de manière indiscriminée mais ciblant spécifiquement les infrastructures nécessaires à la paralysie de la zone d’opération.

Réseau Tor : La population contourne le verrouillage numérique

Face à l’effondrement des canaux de communication traditionnels et à l’instabilité politique, la réaction numérique de la population civile a été immédiate. L’analyse des données de connexion montre une augmentation significative de l’utilisation du réseau Tor. Ce phénomène n’est pas un glitch technique temporaire, mais une réponse comportementale : le graphique d’utilisation montre une activité modeste et fluctuante suivie d’un saut soudain et maintenu atteignant plusieurs fois la base habituelle.

Selon l’analyse détaillée par SecurityAffairs, cette hausse brutale est le « signal classique d’une société sous un stress politique et informationnel aigu ». Lorsque les citoyens perçoivent que les canaux ordinaires ne sont plus sûrs ou sont filtrés, ils migrent vers des outils offrant l’anonymat et la résistance à la censure. Tor, en masquant les adresses IP et en routant le trafic via de multiples relais, devient alors l’une des rares options pour contourner les blocages des médias sociaux, échapper au profilage numérique et accéder aux informations extérieures sans crainte de représailles.

Infrastructures critiques : La guerre hybride vise l’énergie

Cette opération s’inscrit dans un contexte de fragilisation progressive des infrastructures critiques du pays via le cyberespace. Quelques semaines avant le black-out de Caracas, la compagnie pétrolière nationale PDVSA avait déjà signalé des perturbations majeures. Bien que les installations physiques n’aient pas été endommagées lors des frappes récentes, la compagnie avait accusé le gouvernement américain d’être à l’origine d’une cyberattaque en décembre, ayant entraîné des retards dans les opérations administratives et d’exportation à travers le pays. Ces événements successifs démontrent que le réseau électrique et les systèmes énergétiques sont devenus des vecteurs privilégiés de pression géopolitique, bien avant le déploiement de troupes au sol.

L’opération sur Caracas illustre la réalité moderne des conflits hybrides : la capacité de « couper le courant » à distance est désormais une composante avouée de l’arsenal militaire, forçant les populations civiles à adapter leurs outils numériques pour maintenir un lien avec l’extérieur.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.