TL;DR : L’essentiel

- Après un WEF sans incident, la menace bascule vers les Jeux de Milan Cortina. Avec 3 milliards de spectateurs, l’événement offre une tribune idéale aux hacktivistes cherchant à diffuser leurs messages politiques par le sabotage numérique.

- Des groupes étatiques comme APT28 exploitent la concentration de diplomates pour l’espionnage stratégique. Au-delà du vol de données, ils analysent les défenses adverses in situ pour affiner leurs futures offensives contre des cibles gouvernementales.

- De la billetterie aux terminaux de vente, la complexité technologique des Jeux attire les rançongiciels. Les cybercriminels exploitent cette surface d’attaque massive, utilisant le risque de chaos logistique comme levier pour extorquer des sommes considérables.

- L’IA intensifie la menace via des deepfakes imitant des partenaires de confiance, tandis que des failles négligées, comme les DNS orphelins, exposent les réseaux. Ce mélange de technologies avancées et de vulnérabilités basiques fragilise l’infrastructure.

Le calme relatif observé lors du récent Forum économique mondial (WEF) ne doit pas faire illusion : le silence dans le cyberespace est souvent le prélude à une tempête ciblée. Si les recommandations de protection et la collaboration entre le secteur public et les organisateurs ont permis de sécuriser la rencontre de Davos, la menace change d’échelle avec l’approche des Jeux olympiques d’hiver de Milan Cortina en Italie. Ce ne sont plus seulement des décideurs qui sont visés, mais une infrastructure tentaculaire où la moindre faille numérique peut paralyser une compétition mondiale.

Espionnage étatique : L’ombre plane sur les délégations des JO de Milan Cortina

La convergence de célébrités, de politiciens et de chefs d’entreprise dans les Alpes italiennes crée un terrain de chasse idéal pour les cyberespions. Contrairement aux cybercriminels classiques, les groupes parrainés par des États ne cherchent pas le gain immédiat, mais le renseignement stratégique. Selon les analyses rapportées par Dark Reading, des entités liées à la Russie, à la Chine et à la Corée du Nord disposent des ressources nécessaires pour infiltrer les réseaux durant l’événement. L’objectif est double : collecter des informations sensibles sur les participants de haut profil et observer les protocoles de défense des nations rivales en situation réelle.

Cette guerre de l’ombre s’accompagne d’une menace plus visible : l’activisme politique. Pour les hacktivistes, perturber une retransmission ou bloquer un site officiel offre une tribune mondiale instantanée. Ces acteurs exploitent la visibilité médiatique pour nuire à la réputation des cibles qu’ils associent à des crimes corporatifs ou environnementaux, transformant l’événement sportif en champ de bataille idéologique.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Infrastructures critiques : L’IA sature les défenses

La surface d’attaque s’étend bien au-delà des ordinateurs portables des VIP pour les Jo de Milan Cortina. C’est l’ensemble de la chaîne logistique qui est menacée, des services publics d’eau et d’électricité aux plateformes de billetterie. Les attaquants, aidés par l’intelligence artificielle, peuvent désormais générer des leurres hyper-réalistes. Des responsables de la sécurité identifient les deepfakes et le phishing assisté par IA comme des vecteurs prioritaires, où des escrocs se font passer pour des régulateurs ou des fournisseurs officiels afin de tromper le personnel.

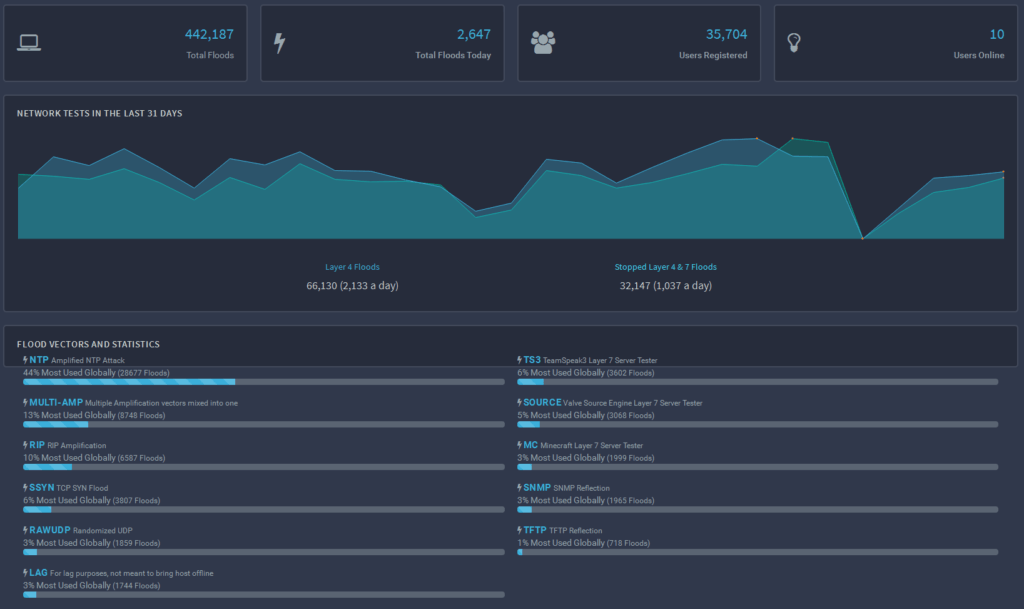

Techniquement, aussi pour les JO de Milan Cortina, le danger réside souvent dans les détails négligés. L’écosystème complexe des Jeux regorge de failles de sécurité, telles que des interfaces de programmation (API) mal configurées ou des « dangling DNS records » (enregistrements DNS pointant vers nulle part) que les pirates peuvent détourner. Parallèlement, comme le souligne l’Office fédéral de la cybersécurité (NCSC), le risque d’attaques par déni de service distribué (DDoS) reste élevé. Ces offensives visent à saturer les services en ligne pour les rendre inaccessibles, cherchant à semer le trouble dans l’opinion publique sans nécessairement compromettre l’intégrité des données elles-mêmes.

Face à cette « poly-crise » numérique, la résilience repose sur une coopération entre vendeurs de sécurité, agences gouvernementales et alliances industrielles pour standardiser les défenses avant le coup d’envoi.

A lire aussi à propos des JO de Milan Cortina

Le groupe pro-russe Noname057(16) a lancé des attaques DDoS contre les Jeux olympiques d'hiver de Milan-Cortina 2026.

L'Italie a stoppé des cyberattaques liées à la Russie qui visaient les bureaux du ministère des Affaires étrangères, les sites web et les hôtels des Jeux olympiques d'hiver, a déclaré le ministre des Affaires étrangères.

Comprendre la cybermenace russe qui pèse sur les Jeux olympiques d'hiver de 2026

L'isolement actuel de la Russie vis-à-vis des Jeux olympiques pourrait entraîner une recrudescence des cybermenaces ciblant les Jeux olympiques d'hiver de 2026. Nous analysons le contexte des menaces potentielles.

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.