TL;DR : L’essentiel

- Les services de renseignement ont exploité les caméras de circulation piratées à Téhéran pour surveiller les dirigeants et coordonner des frappes aériennes de haute précision immédiate.

- Le détournement massif des infrastructures de vidéosurveillance urbaine permet aux belligérants de remplacer les satellites coûteux par une vision au sol plus précise et plus furtive.

- En Ukraine, le renseignement a neutralisé environ 10 000 caméras civiles afin d’empêcher l’armée russe d’ajuster ses tirs d’artillerie lourde sur les infrastructures critiques du pays.

- La diffusion de messages sur les chaînes de télévision d’État et des applications mobiles complète ces opérations, cherchant à déstabiliser le moral des populations locales pro-régime.

L’escalade des tensions entre les forces américano-israéliennes et l’Iran marque un tournant définitif dans la doctrine de la guerre hybride. Les opérations cybernétiques ne sont plus de simples compléments, mais des vecteurs de guidage en temps réel pour l’artillerie traditionnelle. En exploitant les vulnérabilités des équipements connectés urbain, les attaquants transforment les réseaux de transport en un système de renseignement omniprésent. Cette mutation transforme chaque objectif potentiel en une zone de visibilité totale pour l’adversaire.

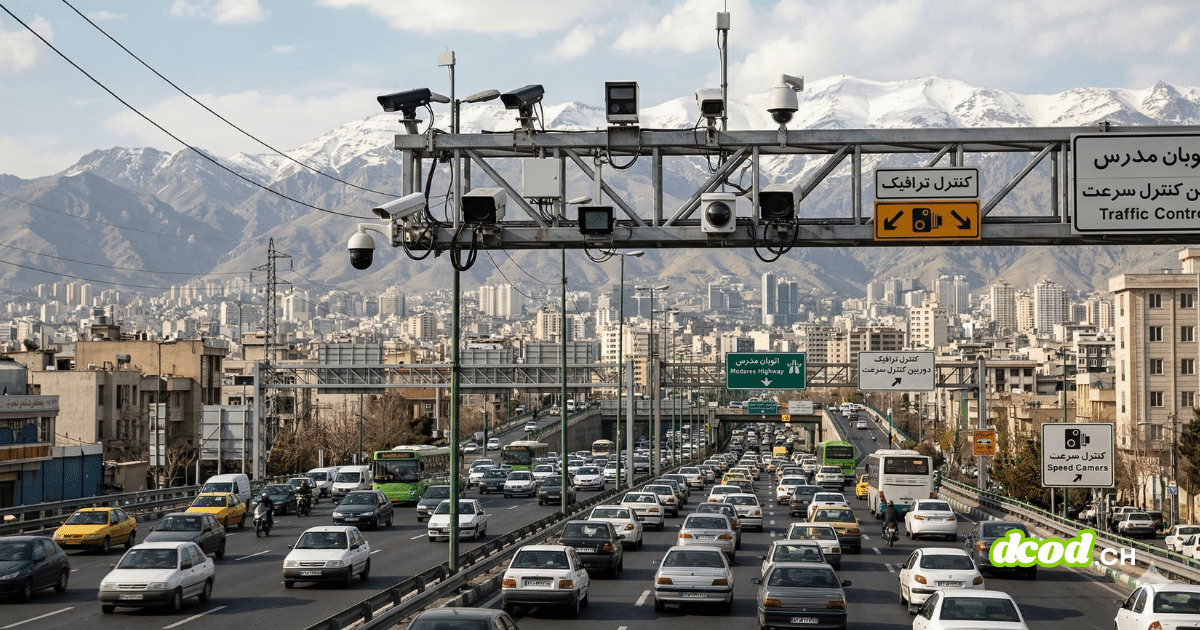

Téhéran : les caméras de circulation piratées guident les tirs

L’assassinat du dirigeant suprême iranien démontre l’efficacité redoutable de l’infiltration des réseaux routiers. Selon les informations rapportées par Wired, les services de renseignement ont eu accès pendant des années à la quasi-totalité des caméras de gestion du trafic de la capitale iranienne. Cette surveillance constante a permis de modéliser avec une précision chirurgicale les habitudes de déplacement des gardes de sécurité.

Ce flux vidéo permanent, couplé à une pénétration des réseaux mobiles, a offert une connaissance du terrain comparable à celle d’une ville familière comme Jérusalem. L’utilisation de ces capteurs urbains permet d’identifier les fenêtres d’opportunité pour les frappes aériennes sans avoir recours à des drones de reconnaissance, souvent détectables par les radars de défense antiaérienne. Le piratage des caméras devient ainsi l’œil invisible des forces spéciales.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Vidéosurveillance urbaine : l’infiltration supplante le satellite

L’intérêt pour les réseaux de caméras civiles repose sur leur faible coût et leur discrétion absolue. Contrairement aux satellites de reconnaissance qui offrent une vue plongeante parfois imprécise, les caméras installées au niveau de la rue permettent d’observer des détails tactiques cruciaux. Comme le détaille Security Affairs, des groupes liés à l’Iran ciblent activement les équipements de surveillance pour réaliser des évaluations de dommages de combat.

Cette méthode a été observée lors d’une attaque sur l’Institut Weizmann en Israël, où les assaillants avaient pris le contrôle d’une caméra orientée vers le bâtiment juste avant l’impact d’un missile. Les vulnérabilités logicielles pourtant anciennes restent une porte d’entrée privilégiée pour ces opérations. Les forces armées utilisent ces outils pour confirmer la destruction de leurs cibles ou pour ajuster leurs prochains tirs en fonction des mouvements de troupes observés en direct sur les moniteurs de contrôle urbain.

Opération Epic Fury : L'Iran subit un blackout numérique total

Les frappes conjointes américaines et israéliennes sur l'Iran entraînent une coupure d'Internet massive, paralysant les infrastructures de communication. Lire la suite

Guerre psychologique : le piratage des caméras sature les écrans

Le volet numérique du conflit s’étend également à la déstabilisation de l’opinion publique à travers les écrans partagés. Le piratage des caméras sature l’espace médiatique lors d’offensives sur les médias d’État comme la télévision IRIB, dont les broadcasts ont été détournés pour diffuser brusquement des messages de dirigeants étrangers. Cette approche vise à semer la confusion parmi les forces armées et la population civile, créant un climat d’insécurité permanent.

Dans cette stratégie de harcèlement, l’application BadeSaba Calendar a également été compromise pour envoyer des messages de propagande incitant à la défection. Comme le souligne TechCrunch, ces messages invitaient les forces de sécurité à déposer les armes pour leur propre sécurité. Cette infiltration des outils du quotidien montre que la guerre hybride ne se contente pas de détruire des infrastructures, elle cherche à saturer l’espace mental des citoyens par une présence cybernétique constante.

L’intégration des caméras de circulation piratées dans l’arsenal militaire moderne modifie la perception même de la sécurité urbaine. Dans un contexte de guerre hybride, l’absence de protection des objets connectés ne représente plus seulement une faille de confidentialité, mais une vulnérabilité stratégique majeure pour la défense des nations.

Pour approfondir le sujet

De l’Ukraine à l’Iran, le piratage des caméras de sécurité fait désormais partie des tactiques de guerre.

De nouvelles recherches révèlent des centaines de tentatives de piratage de caméras grand public, apparemment menées par des pirates informatiques iraniens, en lien avec des frappes de missiles et de drones. Israël, la Russie et l'Ukraine ont également adopté cette… Lire la suite

Des pirates informatiques iraniens utilisent des caméras compromises pour la surveillance régionale

Les acteurs cybernétiques iraniens étendent leurs opérations ciblant des organisations américaines tout en exploitant les caméras connectées à Internet à travers le Moyen-Orient. Lire la suite

Actualités liées

L'Iran a mis en place un vaste réseau de caméras pour contrôler la dissidence. Israël l'a transformé en outil de ciblage.

Le rôle du détournement par Israël des caméras de surveillance iraniennes dans l'assassinat du guide suprême du pays souligne à quel point les systèmes de surveillance sont de plus en plus ciblés par les adversaires en temps de guerre. Lire la suite

et cela ne concerne pas que l’Iran:

Le gouvernement indien enquête sur des actes d'espionnage commis par des caméras de surveillance et liés au Pakistan.

Les autorités indiennes auraient ordonné un audit des caméras de vidéosurveillance du pays, après que la police a découvert ce qu'elle affirme être une opération de surveillance soutenue par le Pakistan.<br> Lire la suite

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.