TL;DR : L’essentiel

- Le FBI a coordonné le démantèlement complet du forum russe RAMP, l’une des dernières places de marché du dark web autorisant explicitement le commerce et la promotion de rançongiciels à l’échelle mondiale.

- La saisie des serveurs offre aux enquêteurs un accès probable aux données critiques, menaçant de désanonymiser des milliers d’utilisateurs via leurs adresses IP, historiques de messages et identifiants de connexion.

- Cette structure clandestine très rentable, générant 250 000 dollars par an, imposait un droit d’entrée de 500 dollars pour filtrer une communauté de plus de 14 000 cybercriminels professionnels.

- Le site avait émergé en 2021 comme refuge pour les gangs, suite au bannissement des rançongiciels par les autres forums criminels après l’attaque médiatisée contre l’oléoduc Colonial Pipeline.

Ce démantèlement du forum RAMP marque un nouveau revers pour l’écosystème criminel en ligne. Alors que la plupart des sites clandestins avaient interdit la publicité pour les logiciels de rançon (ransomware), RAMP faisait figure d’exception en accueillant ces activités. Cette impunité s’arrête net, laissant des milliers d’utilisateurs face au risque concret d’être identifiés.

Saisie de RAMP : L’infrastructure retournée contre ses utilisateurs

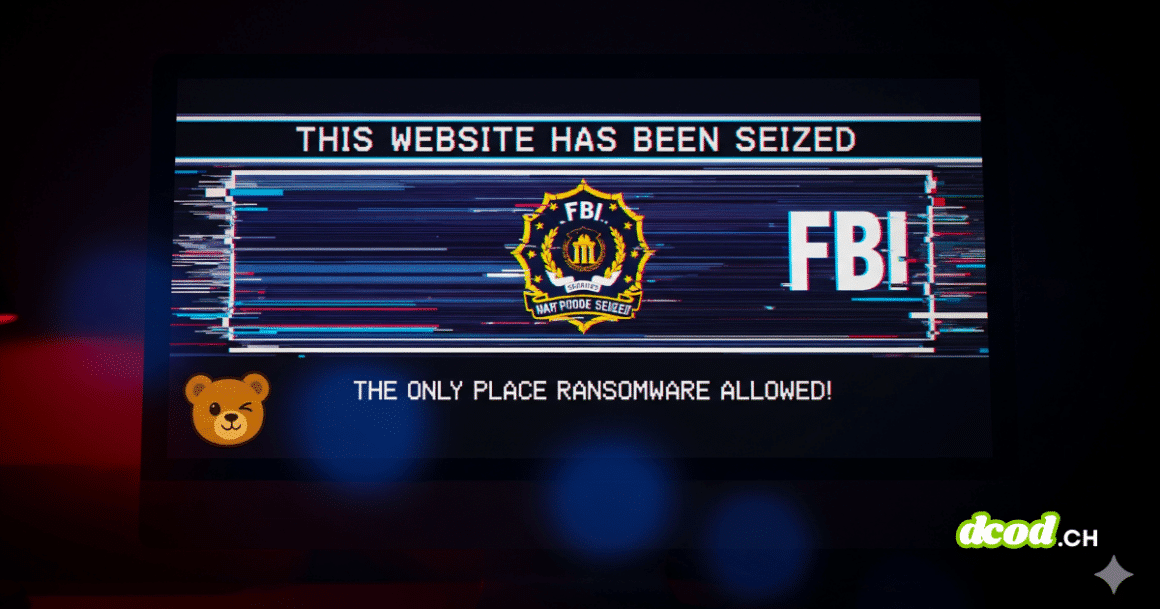

L’opération menée par le FBI contre RAMP, en coordination avec le ministère de la Justice et le bureau du procureur de Floride, ne s’est pas contentée d’une simple fermeture administrative. Les visiteurs du site ont découvert une mise en scène soignée par les autorités : une bannière de saisie officielle accompagnée du propre slogan du site, « LE SEUL ENDROIT OÙ LE RANSOMWARE EST AUTORISÉ », juxtaposé à une image de Masha, célèbre personnage d’animation russe, adressant un clin d’œil moqueur aux hackers. Comme le détaille BleepingComputer, la prise de contrôle est totale.

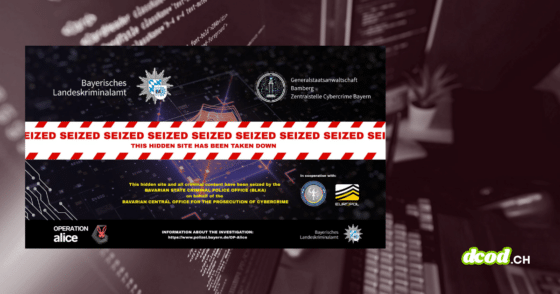

Les serveurs qui gèrent l’adresse du site (DNS) ont été redirigés vers ceux du gouvernement américain (ns1.fbi.seized.gov), ce qui signifie que tout le trafic est désormais intercepté. Pour les pirates de RAMP qui n’auraient pas respecté des règles de sécurité informatique rigoureuses, les conséquences sont concrètes. Les enquêteurs disposent potentiellement de leurs échanges privés et de leurs traces de connexion, transformant ce qui était un refuge en un piège numérique.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Le modèle économique de RAMP au service du crime

RAMP n’était pas un simple espace de discussion, mais un carrefour central pour l’économie souterraine. Créée sur les bases d’anciennes infrastructures, la plateforme avait attiré une large communauté de plus de 14 000 membres. Pour garantir la discrétion et le « sérieux » des participants, l’accès était filtré ou payant. Selon ArsTechnica, l’administrateur principal avait révélé en 2024 que le site générait environ 250 000 dollars de revenus annuels.

Cette structure permettait à des groupes de rançongiciels connus de recruter des complices et de négocier l’accès à des réseaux d’entreprises piratés. En accueillant les acteurs russophones, anglophones et sinophones rejetés par d’autres forums comme XSS ou Exploit, RAMP était devenu un point de ralliement incontournable pour monétiser les attaques informatiques.

Chute de RAMP : Fin du réseau et dispersion des pirates

La chute de RAMP clôt un chapitre initié par un cybercriminel russe prolifique, connu sous le pseudonyme « Orange » (ou « Wazawaka »). Bien que ce fondateur soit recherché par la justice américaine avec une récompense de 10 millions de dollars à la clé, c’est toute la confiance entre les membres du réseau qui est brisée. Sur un forum concurrent, un opérateur utilisant le pseudonyme « Stallman » a confirmé la saisie, déplorant la perte « des années de travail ».

L’impact est immédiat : les groupes actifs comme ALPHV/BlackCat ou Qilin perdent leur vitrine principale. Cependant, comme l’analyse Bitdefender, cette action policière va surtout forcer les acteurs à se disperser vers des canaux plus privés sans stopper totalement la menace. La différence majeure est désormais psychologique : sachant que le FBI possède potentiellement les archives de RAMP, la méfiance s’installe durablement entre les partenaires criminels.

Cette opération rappelle qu’aucun site n’est intouchable. Si les cybercriminels chercheront de nouveaux moyens de communiquer, ils opèrent désormais avec la certitude que leurs pseudonymes en ligne sont peut-être déjà reliés à leur identité réelle dans les fichiers du FBI.

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.