TL;DR : L’essentiel

- L’opération coordonnée par Europol a entraîné la fermeture définitive de LeakBase début mars. Les autorités ont saisi les domaines et les serveurs, marquant une étape cruciale contre la cybercriminalité organisée internationale.

- La plateforme LeakBase comptabilisait plus de 142 000 utilisateurs enregistrés lors de son démantèlement. Elle servait de place de marché pour des centaines de millions d’identifiants dérobés via des logiciels malveillants spécialisés.

- Les enquêteurs ont récupéré l’intégralité de la base de données du forum, incluant les messages privés. Cette saisie permet d’identifier formellement les acteurs les plus actifs qui pensaient bénéficier de l’anonymat.

- Une centaine d’interventions policières ont eu lieu simultanément dans quinze pays différents. Ces actions incluent des arrestations et des perquisitions ciblant les administrateurs et les fournisseurs de données de la structure.

L’écosystème de la cybercriminalité mondiale vient de perdre l’un de ses piliers les plus actifs. Entre le 3 et le 4 mars 2026, une coalition internationale de forces de l’ordre a mené une offensive de grande envergure pour démanteler LeakBase, un forum spécialisé dans le commerce de bases de données compromises. Accessible sur le web classique et opérant en anglais, ce site était devenu une plaque tournante pour l’achat et la vente d’informations personnelles dérobées à des entreprises et des particuliers à travers le monde.

LeakBase : Un inventaire massif de données compromises

Actif depuis juin 2021, LeakBase s’était imposé comme un centre névralgique pour le trafic de « stealer logs ». Ces archives numériques sont le produit de logiciels malveillants de vol de données qui s’infiltrent dans les ordinateurs pour aspirer les identifiants de connexion, les mots de passe et les informations bancaires. Comme le rapporte Europol, la plateforme facilitait ainsi les prises de contrôle de comptes et diverses formes de fraudes financières à grande échelle.

Le fonctionnement du site reposait sur une économie de crédits et un système de réputation qui instaurait une confiance paradoxale entre les malfaiteurs. Une règle interne stricte interdisait cependant la publication ou la vente de données concernant la Russie, une mesure visant probablement à éviter l’attention des services de sécurité locaux. Au moment de sa chute, le forum hébergeait environ 32 000 publications et plus de 215 000 messages privés, témoignant de l’intensité des échanges criminels qui s’y déroulaient quotidiennement.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Opération Leak : Une offensive coordonnée à l’échelle mondiale

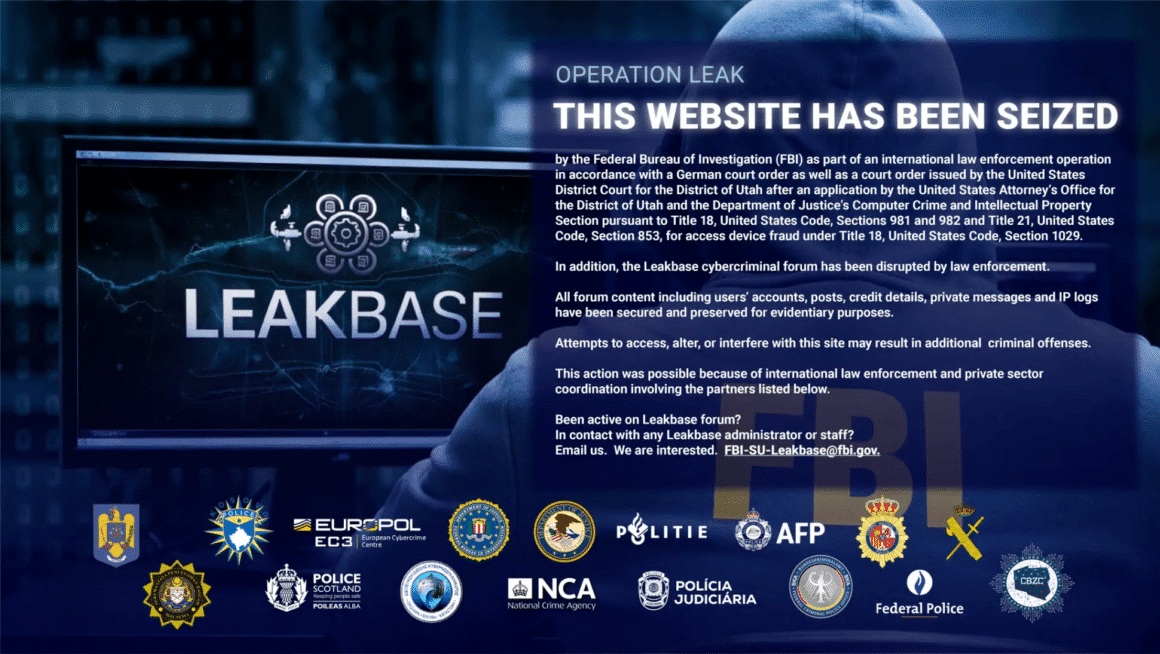

L’intervention, baptisée « Opération Leak », a mobilisé des ressources techniques et humaines considérables sous l’égide du Centre européen de lutte contre la cybercriminalité d’Europol. Des mandats de perquisition et des arrestations ont été exécutés simultanément aux États-Unis, au Royaume-Uni, en Australie ou encore en Belgique. Selon les détails fournis par The Hacker News, le FBI a officiellement saisi le domaine principal leakbase[.]la, remplaçant la page d’accueil par une bannière de confiscation.

Cette bannière de saisie affiche explicitement que tout le contenu du forum, y compris les comptes, les messages privés et les journaux d’adresses IP, a été sécurisé à des fins de preuve. Le succès de cette opération repose sur l’analyse massive de données effectuée au siège d’Europol à La Haye. Des spécialistes en science des données ont structuré des millions de points d’information pour identifier les cibles prioritaires. Cette collaboration transversale a permis de lier des suspects à des preuves numériques par-delà les frontières nationales.

La fin de l’anonymat pour les acteurs du forum

La saisie de la base de données complète de LeakBase constitue un tournant majeur pour les enquêtes en cours. Les forces de l’ordre ont désormais accès aux journaux de connexion et aux détails des transactions financières, comme les numéros de cartes de débit et les informations de routage bancaire. Cette transparence forcée a déjà permis de désanonymiser plusieurs individus qui se croyaient protégés par leurs pseudonymes. Les autorités ont même utilisé les propres canaux de communication du forum pour contacter directement certains suspects.

Les investigations ont également permis de remonter jusqu’à la structure de commandement du site. L’administrateur principal, agissant sous divers pseudonymes, a été identifié comme un homme de 33 ans originaire de Taganrog, en Russie. Ses traces numériques, remontant à plus de dix ans, ont été recoupées grâce à l’analyse de réseaux sociaux et de bases de données russes ayant fuité par le passé. Cette identification souligne la persistance des enquêteurs capables de reconstituer des parcours criminels sur le long terme pour atteindre les responsables.

Le démantèlement de LeakBase rappelle que les données volées ne disparaissent jamais vraiment et alimentent un cycle perpétuel de fraudes. Si cette opération marque une victoire contre l’offre de données illicites, la protection des informations personnelles reste une responsabilité partagée. Les autorités insistent sur l’importance de l’authentification à plusieurs facteurs et de l’utilisation de mots de passe robustes pour limiter les risques de réutilisation des identifiants circulant sur ces marchés noirs désormais sous haute surveillance.

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.