TL;DR : L’essentiel

- Le collectif Handala, identifié comme une émanation des services de renseignement iraniens, revendique la suppression de 200’000 systèmes informatiques chez Stryker, paralysant les activités médicales de cette entreprise dans 79 pays différents.

- L’attaque contre Stryker aurait provoqué l’exfiltration de 50 téraoctets de données sensibles et une chute immédiate d’un peu plus de 3% de l’action boursière, confirmant l’impact économique majeur de cette opération numérique.

- Sous couvert d’activisme pro-palestinien, ce gang utilise des logiciels destructeurs nommés wipers pour effacer les fichiers des victimes, une méthode déjà employée contre des infrastructures critiques israéliennes et des administrations albanaises.

- La compromission a notamment visé les systèmes de gestion d’appareils mobiles Microsoft Intune, permettant aux assaillants d’effacer à distance des ordinateurs portables et des téléphones professionnels appartenant aux employés du groupe médical.

L’escalade des tensions géopolitiques se traduit désormais par des offensives numériques d’une ampleur inédite contre des acteurs économiques civils. L’opération menée contre la multinationale Stryker, spécialisée dans les technologies médicales, marque une nouvelle escalade dans l’utilisation du cyber-activisme comme façade pour des actions étatiques destructrices. En ciblant une infrastructure de santé d’envergure globale, les assaillants démontrent leur capacité à transformer des outils de gestion informatique standard en vecteurs de paralysie massive, affectant la disponibilité des soins et la sécurité des données à travers le monde.

Handala masque ses racines étatiques sous l’activisme

Bien que le groupe se présente publiquement comme un collectif indépendant de défense de la cause palestinienne, les analystes identifient Handala comme une façade du ministère iranien du Renseignement et de la Sécurité. Ce groupe, également suivi sous l’appellation Void Manticore ou Red Sandstorm, utilise l’imagerie d’un célèbre personnage créé par un dessinateur politique palestinien pour légitimer ses actions. Cette stratégie de dissimulation permet à Téhéran de mener des attaques de grande intensité tout en conservant une possibilité de dénégation, comme le souligne WIRED.

L’organisation fait preuve d’une agilité technique notable pour contourner les restrictions locales, utilisant notamment la connectivité par satellite Starlink pour maintenir ses communications lors des coupures d’internet en Iran. Ces méthodes permettent au groupe de diffuser sa propagande et de revendiquer ses succès sur des canaux sécurisés malgré la surveillance accrue. Cette résilience technique est devenue une signature du groupe, lui permettant de coordonner ses fuites de données et ses opérations de défaçage de sites web sans interruption majeure.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Au-delà de la simple communication, cette unité s’inscrit dans une structure plus large où d’autres groupes étatiques se chargent de l’infiltration initiale via des vulnérabilités logicielles. Une fois l’accès obtenu, les identifiants d’administration sont transférés aux opérateurs de Handala pour la phase de destruction. Ce découpage des tâches témoigne d’une professionnalisation rigoureuse propre aux services de renseignement, où chaque cluster de menace joue un rôle spécifique dans la chaîne d’attaque.

Stryker subit une paralysie logicielle massive et mondiale

L’attaque a frappé Stryker, une entreprise dont le chiffre d’affaires annuel dépasse les 22 milliards de dollars, avec une violence technique rare. Les employés ont découvert le logo de Handala s’affichant directement sur leurs pages de connexion Entra, signalant la perte de contrôle des accès sécurisés de la société. Selon les informations rapportées par SecurityAffairs, le groupe a réussi à effacer à distance le contenu de près de 200’000 terminaux, rendant le travail impossible dans les bureaux répartis sur plusieurs continents.

Cette opération ne s’est pas limitée au simple blocage des accès, car elle aurait aussi entraîné l’extraction de 50 téraoctets de données d’entreprise hautement confidentielles. Pour les salariés, l’incident s’est manifesté de manière très concrète : les ordinateurs portables se sont réinitialisés spontanément pendant la nuit, effaçant l’intégralité des dossiers de travail et des applications métiers indispensables. Cette remise à zéro forcée a obligé les techniciens à tenter une restauration massive des systèmes alors que l’infrastructure réseau elle-même était compromise.

Opération Epic Fury : L'Iran subit un blackout numérique total

Les frappes conjointes américaines et israéliennes sur l'Iran entraînent une coupure d'Internet massive, paralysant les infrastructures de communication. Lire la suite

Cette méthode de sabotage transforme un outil de maintenance légitime, en l’occurrence la solution de gestion de parc Microsoft Intune, en une arme capable d’atteindre des cibles mondiales en quelques secondes. En exploitant les droits d’administration centralisés, les assaillants ont pu envoyer des commandes de suppression de données à tous les appareils connectés au réseau d’entreprise. Cette approche démontre une compréhension fine des architectures de gestion du cloud utilisées par les grandes multinationales pour administrer leurs flottes d’appareils à l’échelle internationale.

L’arsenal technique privilégie la destruction de données

Le groupe Handala se distingue par l’utilisation systématique de logiciels malveillants dont l’unique fonction est de rendre les données irrécupérables en les écrasant physiquement. Les chercheurs de SOCRadar ont identifié plusieurs variantes personnalisées comme Coolwipe, Chillwipe ou encore Bibiwiper, ce dernier étant nommé en référence à un dirigeant politique israélien. Ces outils ne cherchent pas à obtenir une rançon, mais visent à infliger une douleur opérationnelle maximale et un coût financier important à la victime.

Avant de paralyser Stryker, le groupe s’était déjà illustré par des actions à fort impact, notamment en piratant les systèmes d’alerte de plus de 20 jardins d’enfants. Lors de cet incident, les hackers ont activé les sirènes de raid aérien et diffusé des messages de menace en langue arabe via les haut-parleurs des établissements. Cette volonté de terroriser les populations civiles montre que le groupe cherche autant à déstabiliser l’ordre public qu’à détruire les actifs numériques de ses adversaires institutionnels ou commerciaux.

La panoplie offensive inclut également le vol d’informations stratégiques, comme les 2 téraoctets de données dérobés à la police israélienne comprenant des inventaires d’armes et des profils psychologiques. Qu’il s’agisse de compromettre des terminaux de paiement Verifone ou d’extraire des archives de centres de recherche nucléaire, l’objectif reste de saturer les capacités de réaction des équipes de défense. Cette combinaison de sabotage technique et de guerre de l’information confirme le rôle central de Handala dans la stratégie de représailles numériques de Téhéran.

L’offensive contre Stryker confirme que la frontière entre cybercriminalité et conflit étatique est désormais totalement très poreuse. La sophistication croissante des méthodes de dissimulation et la puissance des outils de destruction utilisés suggèrent que ce type de campagne est donc appelé malheureusement à se multiplier.

Pour approfondir le sujet

Le communiqué de presse : Perturbation du réseau Stryker

Mise à jour client : Perturbation du réseau Stryker > Lire maintenant Lire la suite

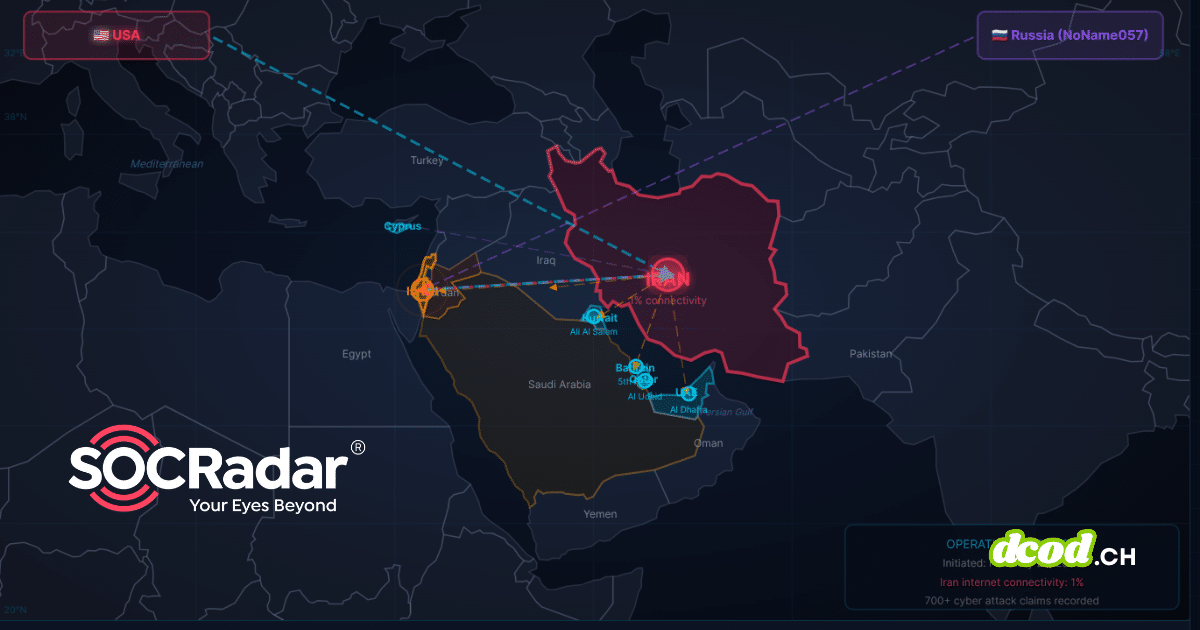

Iran-Israël : SOCRadar cartographie la cyberguerre en temps réel

Découvrez le dashboard de SOCRadar qui suit en temps réel la cyberguerre Iran-Israël et analyse les menaces pesant sur les infrastructures critiques mondiales. Lire la suite

L'IA accélère les frappes pendant que l'Iran contre-attaque en ligne

Les États-Unis et Israël déploient l'intelligence artificielle pour accélérer renseignement, ciblage et planification militaires. En réaction, les hackers iraniens lancent espionnage massif, DDoS et malwares contre les infrastructures régionales et occidentales. Lire la suite

Guide pratique sur la cybermenace iranienne

La cybermenace iranienne est une source de préoccupation majeure pour les entreprises. Le premier conflit armé des États-Unis contre une grande puissance cybernétique a contraint les entreprises à explorer de nouvelles pistes. L'attaque contre le géant pharmaceutique Stryker démontre que… Lire la suite

Cyberattaque contre Stryker : ce que vous devez savoir

Le 11 mars 2026, Stryker a révélé avoir été victime d'une cyberattaque ayant provoqué une perturbation mondiale de son environnement Microsoft. En quelques jours, cet incident est devenu l'un des exemples les plus flagrants de la manière dont les attaquants… Lire la suite

Actualités liées

Des pirates informatiques soutenus par l'Iran revendiquent une attaque de type Wiper contre la société de technologies médicales Stryker.

Un groupe de hacktivistes liés aux services de renseignement iraniens a revendiqué une attaque par effacement de données contre Stryker, une entreprise mondiale de technologies médicales basée dans le Michigan. Selon des médias irlandais, où se trouve le principal centre… Lire la suite

L'Institut national de sécurité d'Israël victime d'une fuite de données chez Handala – Daily Dark Web

L'Institut national de sécurité d'Israël victime d'une fuite de données (Handala). Découvrez les dernières menaces de sécurité et fuites de bases de données, notamment les accès VPN non autorisés et les violations de messagerie électronique, dans le monde clandestin de… Lire la suite

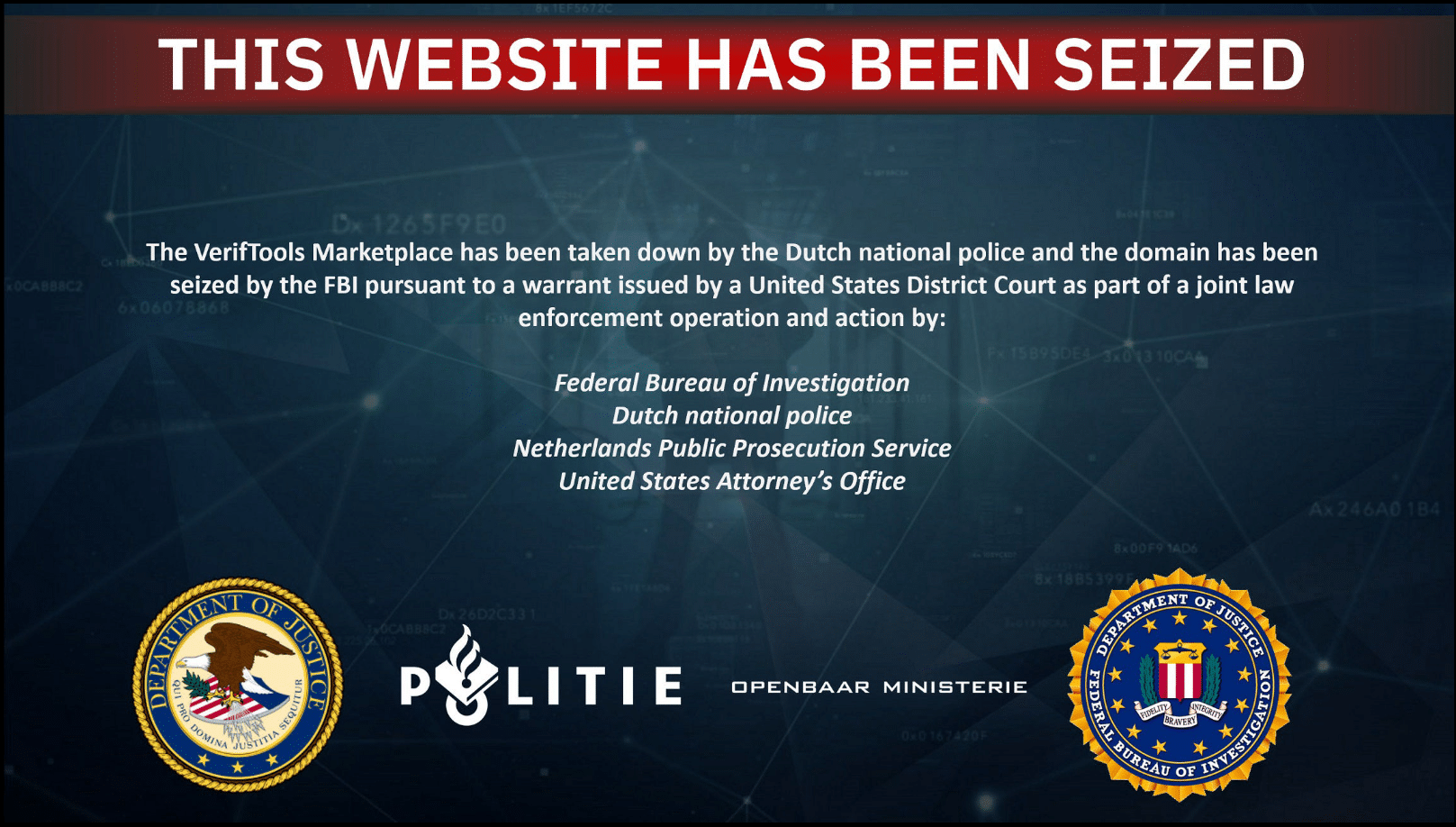

Le FBI saisit le site de fuite de données Handala après la cyberattaque de Stryker

Le FBI a saisi deux sites web utilisés par le groupe de hacktivistes Handala après que ces derniers ont mené une cyberattaque destructrice contre le géant des technologies médicales Stryker, effaçant les données d'environ 80 000 appareils. Lire la suite

Le FBI met en garde contre le groupe de pirates informatiques iranien Handala qui utilise de fausses applications pour espionner les utilisateurs de Windows.

Le FBI a émis un avertissement concernant le groupe de pirates informatiques Handala, lié à l'Iran, qui cible les utilisateurs de Windows via de fausses versions de WhatsApp et Telegram. Lire la suite

Des employés de Lockheed Martin victimes de doxing lors d'une campagne de piratage de Handala – Daily Dark Web

Des employés de Lockheed Martin victimes de doxing lors d'une campagne de piratage chez Handala. Découvrez les dernières menaces de sécurité et fuites de bases de données, notamment les accès VPN non autorisés et les violations de messagerie, dans le… Lire la suite

Le géant des technologies médicales Stryker est pleinement opérationnel après une attaque par effacement de données.

Stryker Corporation, l'une des principales entreprises mondiales de technologies médicales, affirme être pleinement opérationnelle trois semaines après la destruction d'une grande partie de ses systèmes lors d'une cyberattaque revendiquée par le groupe de hacktivistes Handala, lié à l'Iran. Lire la suite

Stryker met en garde contre les répercussions sur ses résultats suite à la cyberattaque de mars.

L'entreprise de technologies médicales a été la cible d'une attaque à l'aide d'un essuie-glace, attribuée à un groupe terroriste parrainé par l'Iran. Lire la suite

Le groupe Handala, lié à l'Iran, affirme avoir pénétré les systèmes informatiques de trois grandes organisations des Émirats arabes unis.

Le groupe Handala, lié à l'Iran, affirme avoir pénétré les systèmes informatiques de trois grandes organisations des Émirats arabes unis : les tribunaux de Dubaï, le département foncier de Dubaï et l'Autorité des routes et des transports de Dubaï. Lire la suite

Des pirates informatiques du groupe Handala, liés à l'Iran, divulguent des données de Marines américains et envoient des menaces inquiétantes via WhatsApp.

Des Marines américains stationnés autour du golfe Persique reçoivent des messages WhatsApp d'inconnus leur suggérant d'appeler leurs familles pour leur faire leurs adieux. Lire la suite

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.