TL;DR : L’essentiel

- Grâce à Gemini, Google a bloqué un peu plus de 99% des publicités malveillantes avant leur diffusion, analysant des centaines de milliards de signaux pour identifier l’intention réelle des fraudeurs.

- En 2025, les systèmes automatisés ont supprimé 8,3 milliards de publicités et suspendu 24,9 millions de comptes, dont 4 millions étaient directement liés à des tentatives d’escroqueries organisées.

- L’IA a permis de traiter quatre fois plus de signalements d’utilisateurs tout en réduisant les erreurs de suspension de 80%, protégeant ainsi l’activité des entreprises légitimes sur la plateforme.

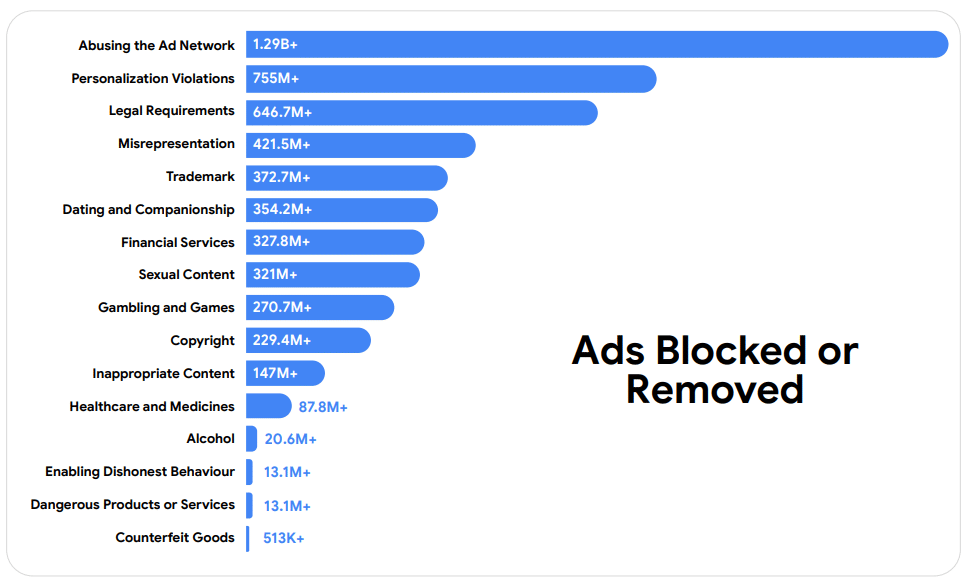

Google a rendu public son Sécurité Google Ads 2025, une analyse détaillée qui démontre comment l’intégration du modèle Gemini transforme la modération publicitaire. Cette transition marque le passage d’un filtrage rudimentaire par mots-clés à une analyse comportementale profonde. En 2025, ces systèmes ont intercepté 8,3 milliards d’annonces non conformes, dont une part significative était générée par des outils d’intelligence artificielle malveillants.

Malvertising : comment Gemini détecte l’intention des fraudeurs

L’innovation technique majeure réside dans la capacité de Gemini à traiter des centaines de milliards de signaux en temps réel, incluant l’ancienneté du compte et les schémas de navigation. Contrairement aux méthodes traditionnelles, l’IA évalue désormais l’intention de l’annonceur, ce qui permet de neutraliser des leurres sophistiqués conçus pour échapper aux radars. Cette précision a permis de réduire les suspensions erronées de comptes légitimes de 80%, garantissant une meilleure continuité pour les annonceurs de confiance.

Selon les données de Cyber Security News, la vitesse de réaction est devenue un atout contre les attaques « zero-day« . Fin 2025, la majorité des annonces de recherche réactives étaient inspectées instantanément. Cette réactivité permet de bloquer les contenus nocifs dès leur soumission, empêchant ainsi les campagnes de phishing ou de distribution de logiciels malveillants d’atteindre les internautes.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Protection des éditeurs et impact du filtrage Google par région

La sécurité ne se limite pas aux annonces, mais s’étend également au réseau de diffusion. Le rapport indique que 480 millions de pages web ont été bloquées ou restreintes. Les systèmes pilotés par l’IA ont contribué à la détection de un peu plus de 97% de ces pages, soit environ 467 millions d’URL. Les violations les plus fréquentes concernent les contenus sexuels (409 millions de pages), suivis par les contenus dangereux ou dérogatoires.

L’impact de ces mesures se reflète également dans les statistiques régionales détaillées par Help Net Security. Aux États-Unis, 1,7 milliard de publicités ont été supprimées, contre 1,6 milliard au sein de l’Union européenne et 675,7 millions au Royaume-Uni. Cette puissance de calcul automatisée décharge les experts en sécurité des tâches répétitives, leur permettant de se focaliser sur les menaces les plus complexes nécessitant un arbitrage humain.

Cette évolution annoncée par Google illustre comment la technologie mélangée avec de l’IA peut assainir durablement l’écosystème numérique face à une menace cyber de plus en plus industrialisée.

FAQ : Tout savoir sur la sécurité Google Ads et l’IA Gemini

Quels sont les résultats du blocage préventif en 2025 ?

Les systèmes basés sur Gemini ont réussi à intercepter plus de 99% des publicités non conformes avant leur diffusion. Au total, 8,3 milliards d’annonces ont été bloquées ou supprimées durant l’année.

Comment l’IA traite-t-elle les signalements des utilisateurs ?

Gemini a permis d’automatiser et d’accélérer l’analyse des retours d’expérience. En 2025, les équipes de sécurité ont pu agir sur quatre fois plus de rapports d’utilisateurs que l’année précédente.

Quelles mesures sont prises contre l’industrialisation des arnaques ?

Google a supprimé 602 millions de publicités et banni 4 millions de comptes liés à des escroqueries. Un programme de vérification d’identité des annonceurs complète l’action de l’IA pour valider la légitimité des acteurs.

Quels types de contenus sont les plus souvent sanctionnés chez les éditeurs ?

La majorité des 480 millions de pages web actionnées concernaient des contenus à caractère sexuel (409 millions). Les contenus dangereux, dérogatoires ou choquants constituent le reste des principales violations détectées.

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.