TL;DR : L’essentiel

- La firme chinoise Integrity Technology Group a fourni des outils techniques ayant permis de compromettre plus de 65 000 appareils numériques dans six pays membres entre les années 2022 et 2023.

- L’entreprise iranienne Emennet Pasargad a piraté des panneaux publicitaires pour diffuser de la désinformation lors des JO de Paris 2024 après avoir dérobé une base de données d’abonnés français sur le web.

- Le prestataire Anxun Information Technology, plus connu sous le nom d’iSoon, proposait des services de piratage ciblant les infrastructures critiques européennes.

- Ces sanctions incluent le gel immédiat des actifs financiers et l’interdiction de séjour pour les dirigeants impliqués, portant à sept le nombre total d’entités visées par le régime de cyber-diplomatie.

Le Conseil de l’Union européenne vient de franchir une nouvelle étape dans sa stratégie de défense numérique en ciblant des structures privées agissant comme des bras armés pour des puissances étatiques. Cette décision s’inscrit dans un contexte de montée en puissance des agressions informatiques cherchant à déstabiliser les institutions européennes et leurs partenaires internationaux. Face à ces activités malveillantes persistantes, l’Europe active ses leviers diplomatiques et financiers pour entraver la capacité d’action de groupes organisés opérant depuis l’Asie de l’Est et l’Iran.

Une société chinoise industrialise la compromission des réseaux

La société Integrity Technology Group, une entreprise de taille moyenne cotée à la bourse de Shanghai, figure en tête de liste des entités sanctionnées. Selon le Conseil de l’Union européenne, cette structure a systématiquement fourni des produits logiciels conçus pour s’introduire dans des terminaux connectés. Entre 2022 et 2023, ce sont plus de 65 000 appareils, tels que des ordinateurs ou des routeurs, qui ont été compromis dans six pays de l’Union. Cette infrastructure massive permettait un accès discret et permanent à des flux de données sensibles, touchant aussi bien le secteur public que privé à travers le monde.

Parallèlement, l’entité Anxun Information Technology, opérant sous la marque iSoon, a été identifiée comme un prestataire de services de piratage à la demande. Bien qu’elle se présente officiellement comme un centre de formation en cybersécurité, elle travaille en réalité pour le compte des services de renseignement et des forces armées de sa région d’origine. Ses activités visaient spécifiquement les équipements vitaux des États membres, comme les réseaux de transport ou d’énergie. En plus de l’entreprise elle-même, ses deux fondateurs font l’objet de sanctions individuelles strictes, incluant une interdiction totale de voyager ou de transiter par le territoire européen.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

L’Iran utilise le sabotage numérique pour la désinformation

L’entreprise iranienne Emennet Pasargad a été sanctionnée pour des opérations d’influence particulièrement visibles sur le sol français. Le groupe a réussi à s’emparer d’une base de données d’abonnés en France, dont le contenu a ensuite été mis en vente sur les marchés noirs numériques. Plus spectaculaire encore, la société a pris le contrôle de panneaux publicitaires urbains pour y diffuser des messages de désinformation durant les Jeux Olympiques de Paris 2024. Ce type d’attaque hybride combine le vol de données techniques et la manipulation de l’opinion publique par le biais d’outils de communication du quotidien.

Comme le rapporte le média spécialisé Dark Reading, les activités d’Emennet Pasargad ne se sont pas limitées à la France, la firme ayant également compromis un service de message SMS en Suède. Cette intrusion a directement impacté un grand nombre de citoyens européens, démontrant la capacité des acteurs iraniens à perturber les services de communication civile. Ces manœuvres répondent à une logique de guerre asymétrique où le cyberespace est utilisé pour compenser un déséquilibre de puissance par des actions ciblées sur la vie quotidienne et la confiance numérique des populations.

Des sociétés façades pour masquer la trace des gouvernements

Le recours à des entreprises privées sert de véritable « masque » pour les gouvernements. En agissant via des prestataires, un État peut affirmer qu’il n’est pas responsable d’une attaque, en rejetant la faute sur une initiative commerciale isolée. C’est ce qui est appelé le « déni plausible » : une manière de nier son implication tout en profitant du travail des pirates. Ces sociétés construisent des outils numériques pour l’armée tout en affichant une image de start-up technologique ordinaire. Dans certaines régions d’Asie, les liens entre les militaires, les universités et les entreprises sont si serrés qu’il devient très difficile pour la justice de distinguer le travail légal des cyberattaques.

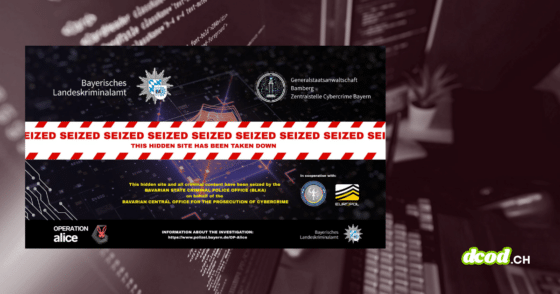

Si les sanctions de l’Europe salissent la réputation de ces firmes et bloquent leurs comptes en banque, elles n’arrêtent pas totalement les opérations les plus secrètes. Cependant, ces mesures coupent l’accès aux financements mondiaux et empêchent ces « mercenaires du clavier » de travailler au grand jour avec des partenaires internationaux.

L’arsenal législatif européen, matérialisé par la boîte à outils de cyber-diplomatie créée en 2017, compte désormais 19 individus et 7 entités sous surveillance stricte. Cette réponse coordonnée vise à envoyer un signal ferme aux puissances étrangères utilisant des intermédiaires privés pour leurs opérations de déstabilisation.

Pour approfondir le sujet

Supply Chain : L'UE déploie sa boîte à outils contre les ingérences

La Boîte à outils cybersécurité Europe sécurise les chaînes d'approvisionnement ICT de l'UE en analysant les risques critiques liés aux équipements mobiles. Lire la suite

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.