TL;DR : L’essentiel

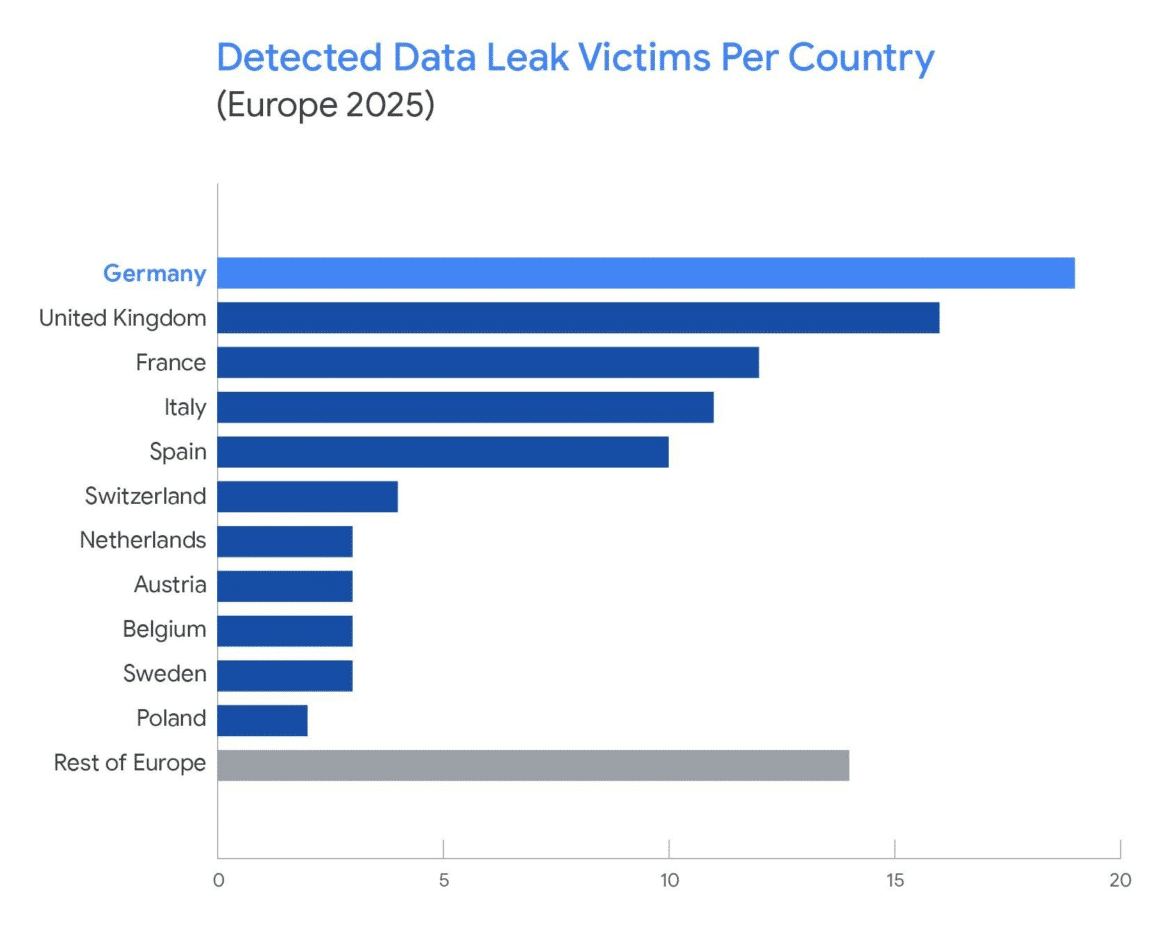

- Le volume des victimes recensées sur les sites de fuites en Allemagne a presque doublé en un an, enregistrant une croissance près de trois fois supérieure à la moyenne européenne.

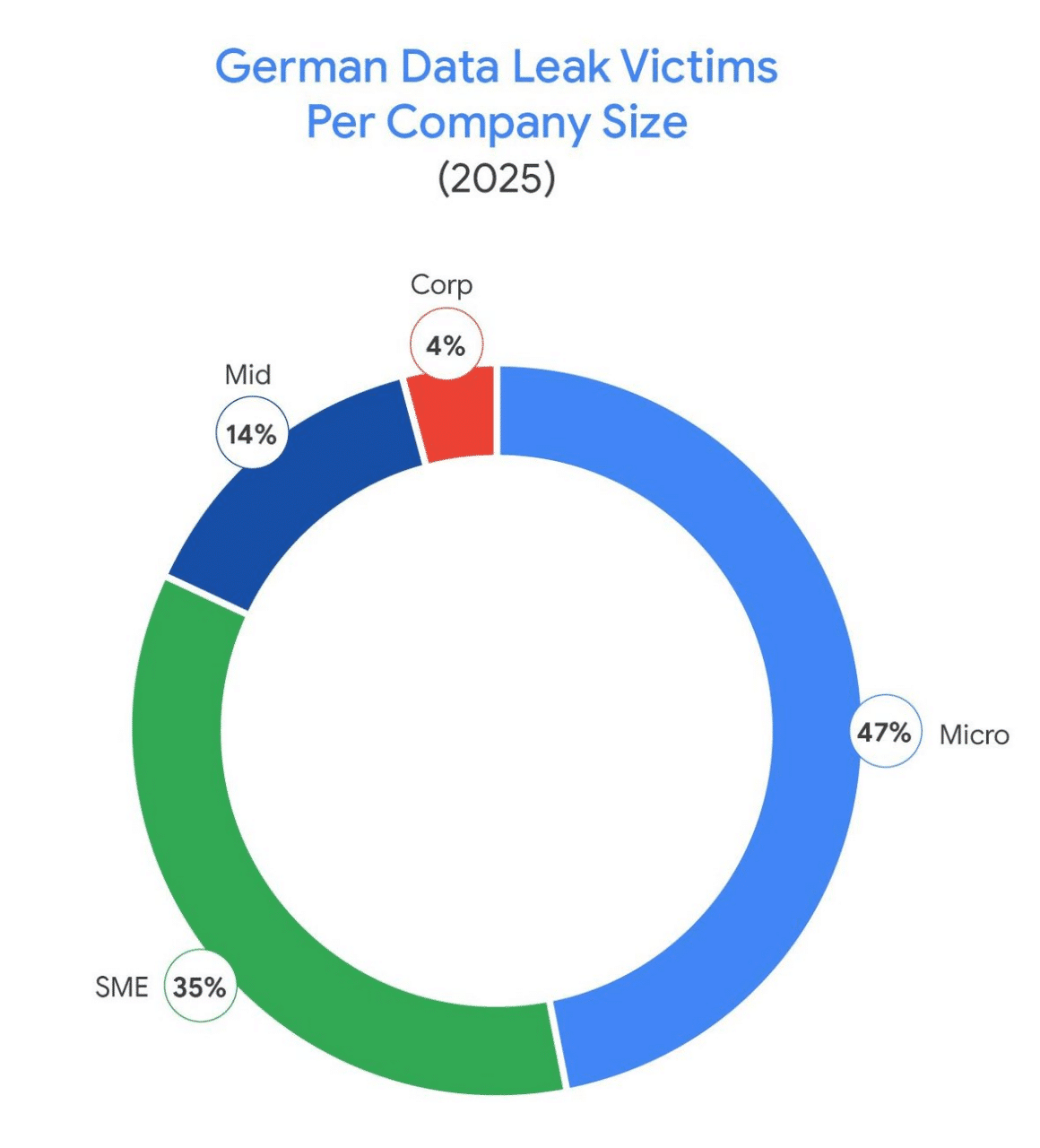

- Les petites et moyennes entreprises de moins de 5 000 employés constituent la cible prioritaire des cybercriminels, représentant près de 96% des fuites de données analysées outre-Rhin.

- Le groupe SAFEPAY s’impose comme un acteur majeur du paysage criminel allemand, revendiquant à lui seul environ 25% des incidents publiés sur les plateformes de shaming.

L’Allemagne a retrouvé en 2025 son statut de foyer principal de la cyber-extorsion sur le continent européen. Tandis que les publications sur les sites de fuite de données (DLS) ont progressé de près de 50% à l’échelle mondiale, les infrastructures allemandes subissent une pression record selon Google Threat Intelligence. Cette tendance marque un retour aux niveaux de tension observés entre 2022 et 2023, avec un pivot marqué des attaquants quittant le marché britannique au profit de l’économie allemande.

Le Mittelstand face à l’automatisation des attaques

L’attrait des groupes d’extorsion pour l’Allemagne repose sur son tissu industriel hautement numérisé. Le « Mittelstand » — ce réseau dense de petites et moyennes entreprises souvent familiales qui constitue le socle de l’économie allemande — est devenu une cible de choix : les structures comptant moins de 5 000 employés concentrent près de 96% des fuites de données. Ces organisations manquent souvent de ressources de défense spécialisées par rapport aux grandes multinationales, ce qui en fait des marchés attractifs pour les opérateurs de rançongiciels. Cette situation est aggravée par une baisse constatée des taux de paiement des rançons, poussant les groupes criminels à utiliser les sites de shaming comme levier de pression secondaire.

L’industrie manufacturière reste le secteur le plus touché, représentant un peu plus de 23% des incidents. Toutefois, une croissance significative est observée dans les services juridiques et professionnels (environ 14%). Les cybercriminels exploitent désormais des outils d’IA pour surmonter les barrières linguistiques, leur permettant de produire des campagnes de localisation de haute qualité pour cibler des entreprises autrefois protégées par la langue allemande.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Fragmentation et montée en puissance de nouveaux groupes

Le démantèlement de réseaux majeurs comme LockBit a créé un vide rapidement comblé par des acteurs plus agiles. En Allemagne, cette redistribution des cartes est particulièrement visible avec l’ascension de SAFEPAY, qui a revendiqué 76 entreprises victimes en 2025. Ce groupe totalise à lui seul environ 25% des publications concernant des entités allemandes durant l’année.

Le groupe Qilin renforce également son empreinte locale, ayant triplé son tempo opérationnel au cours du troisième trimestre 2025. Cette intensification de la menace sur les maillons intermédiaires de l’économie confirme le regard de DCOD : la sécurité des petites entreprises est devenue le point de pivot critique pour compromettre l’intégrité des chaînes d’approvisionnement industrielles globales.

Questions fréquemment posées sur la menace en Allemagne

Pourquoi l’Allemagne est-elle devenue la cible prioritaire des cyberattaquants ?

L’Allemagne est visée en raison de son statut d’économie avancée disposant d’une base industrielle de plus en plus numérisée. Par ailleurs, l’utilisation croissante de l’IA par les attaquants permet d’automatiser une localisation de haute qualité, neutralisant la protection historique que représentait la barrière de la langue allemande.

Quels sont les secteurs d’activité les plus durement touchés par les fuites de données ?

L’industrie manufacturière arrive en tête avec environ 23% des victimes recensées. Elle est suivie par les services juridiques et professionnels (14%), la construction et l’ingénierie (11%) ainsi que le commerce de détail (10%), illustrant une diversification des cibles au-delà des seules lignes de production.

Pourquoi les petites entreprises sont-elles plus exposées que les grands groupes ?

Les organisations de moins de 5 000 salariés sont attractives car elles ne disposent généralement pas du personnel de sécurité spécialisé ni des ressources des grandes multinationales. En 2025, ces structures ont représenté environ 96% de l’ensemble des fuites par rançongiciel en Allemagne.

Quels groupes de cybercriminels dominent actuellement le paysage allemand ?

Depuis la désorganisation de groupes comme LockBit, de nouveaux acteurs ont émergé. SAFEPAY s’est particulièrement illustré en revendiquant 76 victimes en un an, tandis que Qilin a intensifié son activité, notamment durant le troisième trimestre 2025, pour s’aligner sur son expansion globale.

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.