TL;DR : L’essentiel

- Le partage des profits au sein des réseaux de ransomware atteint désormais 85 %, incitant les cybercriminels à adopter des modèles économiques toujours plus agressifs.

- L’usage du chiffrement de bout en bout et des proxys résidentiels camoufle le trafic malveillant, compliquant ainsi la localisation des infrastructures par les enquêteurs.

- Des acteurs étatiques utilisent désormais des réseaux cybercriminels comme intermédiaires pour mener des opérations de déstabilisation et de vol de données stratégiques.

- L’exploitation sexuelle des enfants en ligne subit une mutation avec une hausse de 70 % des signalements d’extorsion financière, facilitée par la génération d’images.

Europol vient de publier l’édition 2026 de l’Internet Organised Crime Threat Assessment IOCTA 2026, un document de référence sur les cybermenaces en Europe. Le rapport IOCTA 2026 souligne une accélération sans précédent de la vélocité des attaques. Les réseaux criminels exploitent désormais des outils automatisés pour réduire le temps nécessaire au lancement d’opérations mondiales.

Le ransomware s’impose comme une industrie fragmentée

Le paysage du ransomware est aujourd’hui marqué par une instabilité chronique avec plus de 120 marques actives identifiées par les services de police. Des structures comme Qilin dominent le marché en proposant des kits d’attaque complets incluant l’infrastructure de blanchiment. Les affiliés conservent jusqu’à 85 % des rançons extorquées, une incitation financière qui favorise le recrutement de profils techniques experts.

Les services financiers illégaux accompagnent cette croissance industrielle comme le rapporte IOCTA 2026. Des plateformes de mixage de cryptomonnaies ont traité plus d’un milliard d’euros de transactions avant d’être démantelées par les autorités. Lors d’une saisie récente, les enquêteurs ont récupéré 12 téraoctets de données et un peu plus de 25 millions d’euros en actifs numériques. Ces ressources démontrent la puissance financière accumulée par les administrateurs de marchés illicites.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

L’IA agentique et les proxys camouflent les attaques

L’apparition de l’intelligence artificielle agentique permet désormais d’automatiser des flux de travail criminels entiers sans supervision humaine constante. Cette technologie est particulièrement visible dans les campagnes de fraude. Des réseaux utilisent des fermes de boîtiers SIM gérant environ 40 000 cartes pour diffuser des messages de masse. Ces dispositifs ont permis la création de près de 50 millions de comptes frauduleux sur diverses plateformes.

Le chiffrement de bout en bout et des proxys résidentiels créent des zones d’ombre persistantes pour les investigations judiciaires. Les attaquants utilisent les adresses IP d’utilisateurs domestiques pour dissimuler leur trafic malveillant derrière une activité légitime. Cette tactique de camouflage rend l’attribution des attaques et la saisie des serveurs de commande complexes pour les services de sécurité.

L’effacement des frontières entre États et cybercrime

Une tendance majeure identifiée par Europol dans son rapport IOCTA 2026 réside dans l’imbrication croissante entre les acteurs étatiques et les réseaux criminels. Des groupes parrainés par des États utilisent des infrastructures criminelles comme « proxys » pour mener des attaques par déni de service (DDoS) ou des intrusions ciblées. Cette stratégie de camouflage permet aux acteurs étatiques de nier toute implication directe tout en profitant de l’expertise technique des pirates.

L’opération Eastwood a récemment illustré cette menace en neutralisant l’infrastructure du réseau NoName057(16). Ce collectif, responsable de dizaines d’attaques quotidiennes, visait des institutions publiques et des entreprises privées pour instaurer un sentiment d’insécurité. Ces opérations hybrides, mêlant motivations idéologiques et gains financiers, compliquent la réponse internationale en brouillant les motivations réelles derrière chaque incident.

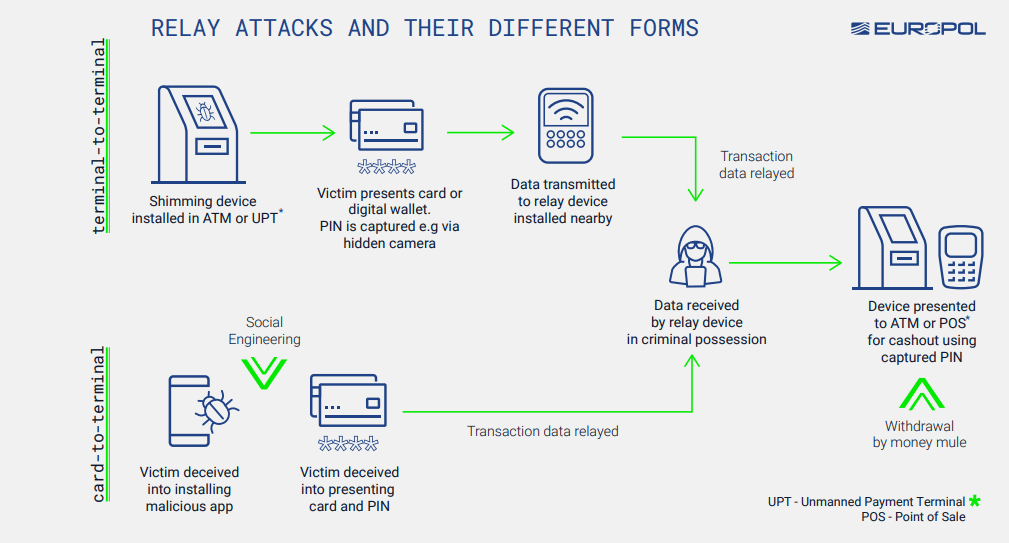

L’infrastructure physique au service de la fraude en ligne

La fraude en ligne s’appuie désormais sur des équipements de télécommunication sophistiqués pour contourner les protocoles de vérification d’identité. Les réseaux criminels déploient des IMSI catchers, des appareils imitant des antennes relais, pour intercepter des données et diffuser des messages frauduleux. Ces technologies permettent de passer sous les radars des opérateurs commerciaux en forçant les connexions sur des protocoles moins sécurisés.

Le vol d’actifs numériques rapporté dans le IOCTA 2026 se professionnalise également via des services de vidage de portefeuilles de cryptomonnaies proposés à la location. Ces outils manipulent les victimes par ingénierie sociale pour obtenir l’autorisation de vider leurs comptes en temps réel. Cette infrastructure de « fraude en tant que service » permet à des attaquants moins qualifiés de mener des opérations de grande envergure.

La technologie au cœur de l’exploitation sexuelle des mineurs

Selon IOCTA 2026, l’utilisation de l’intelligence artificielle générative multiplie les défis liés à l’identification des victimes de contenus pédopornographiques. Les enquêteurs détectent une production croissante de contenus synthétiques ou modifiés par des modèles de traitement d’images. Cette prolifération de matériel artificiel sature les capacités d’analyse et complique la distinction entre les abus réels et les simulations numériques.

L’extorsion financière ciblée sur les mineurs connaît une progression spectaculaire de 70 % en une année. Les agresseurs exploitent les plateformes de messagerie chiffrée pour manipuler les victimes et exiger des paiements ou la production de nouveaux contenus. Ces réseaux tirent profit de l’anonymat garanti par les applications de communication pour coordonner des échanges et recruter de nouveaux membres au sein de communautés fermées.

La lutte contre la cybercriminalité exige désormais une intégration proactive des capacités de défense technologique pour combler l’écart de vitesse avec les attaquants.

Questions fréquentes sur les menaces IOCTA 2026

Qu’est-ce que le rapport IOCTA d’Europol ?

Il s’agit d’une analyse stratégique annuelle détaillant les menaces liées au crime organisé sur internet. Ce document informe les décideurs sur les nouvelles tendances comme le ransomware, la fraude financière et l’exploitation technologique.

Que signifie l’utilisation de réseaux criminels comme « proxys » ?

Cela signifie que des acteurs étatiques ou politiques confient leurs missions de piratage à des groupes criminels tiers. Cela permet de masquer l’origine réelle de l’attaque et de compliquer l’attribution géopolitique de l’incident.

Quels sont les enjeux des facilitateurs du cybercrime ?

Ce domaine concerne les outils d’anonymisation (Dark Web, proxys résidentiels) et financiers (cryptomonnaies opaques). Le problème majeur réside dans la fragmentation des plateformes et l’usage de services de mixage qui masquent l’origine des fonds.

Comment l’intelligence artificielle transforme-t-elle le cybercrime ?

L’IA permet d’automatiser le développement de codes malveillants et de personnaliser les techniques d’ingénierie sociale à une échelle industrielle. Elle augmente la fréquence des attaques tout en réduisant les coûts opérationnels pour les criminels.

Pour approfondir le sujet

Violence as a Service : le nouveau modèle criminel selon Europol

Des organisations criminelles proposent maintenant des services violents à la demande en exploitant des jeunes comme recrues pour des activités illégales. Lire la suite

Renforcer la lutte contre la cybercriminalité : les 7 défis selon Europol et Eurojust

La cybercriminalité en Europe nécessite une coopération accrue, avec des défis tels que la perte de données et l'accès limité aux informations. Lire la suite

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.