Faits marquants de la semaine

- Des industriels européens redoutent que le futur Cloud and AI Development Act, censé bâtir une filière de cloud souverain, n’intègre trop largement des technologies américaines, comme l’illustre un contrat « souverain » de 180 millions d’euros incluant Google.

- L’Union européenne va interdire d’ici au 2 décembre 2026 les services d’intelligence artificielle capables de « dénuder » des personnes sans consentement, tout en reportant à 2027‑2028 l’application des obligations pesant sur les systèmes dits à hauts risques.

- Un accord politique à Bruxelles prévoit de retarder certaines règles encadrant les usages à hauts risques de l’intelligence artificielle et d’exempter les applications industrielles, ce que des représentants d’entreprises jugent insuffisant pour alléger réellement la charge réglementaire.

- Au Royaume‑Uni, les autorités de contrôle biométrique alertent sur un usage croissant de la reconnaissance faciale par la police et les commerçants, avec un audit indépendant repoussé et des inquiétudes publiques fortes sur la dérive vers une société de surveillance.

Entre souveraineté numérique, encadrement des usages sensibles et pressions pour la dérégulation, l’Europe peine à stabiliser son cadre pour l’intelligence artificielle et le cloud. Les mêmes textes servent à la fois à restreindre certains services d’IA jugés dangereux, assouplir les obligations pour des secteurs industriels et tolérer l’intégration de fournisseurs non européens, tandis que la reconnaissance faciale progresse plus vite que les garde‑fous juridiques.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

La sélection des 10 actualités à retenir cette semaine

L'industrie européenne craint une « porte dérobée » pour les États-Unis dans le droit du cloud.

Des entreprises européennes s'inquiètent du fait qu'une loi européenne visant à réduire la dépendance de l'Union aux technologies étrangères risque en réalité de favoriser les géants américains. La Commission européenne élabore actuellement des plans pour… Lire la suite

Giorgia Meloni dénonce les deepfakes : l'UE réagit avec une interdiction

La Première ministre italienne Giorgia Meloni a partagé des fausses photos sexys d’elle-même générées par l’intelligence artificielle.Les États membres et le Parlement européen se sont entendus dans la nuit de mercredi à jeudi pour interdire dans l'UE… Lire la suite

Les législateurs et l'industrie font pression sur l'UE pour qu'elle accélère le processus de réduction des règles en matière d'IA.

L’UE aurait dû aller plus loin dans la simplification des règles relatives à l’intelligence artificielle, conformément à l’accord conclu jeudi, ont déclaré certains parlementaires et des groupes de pression du secteur. La réaction des responsables… Lire la suite

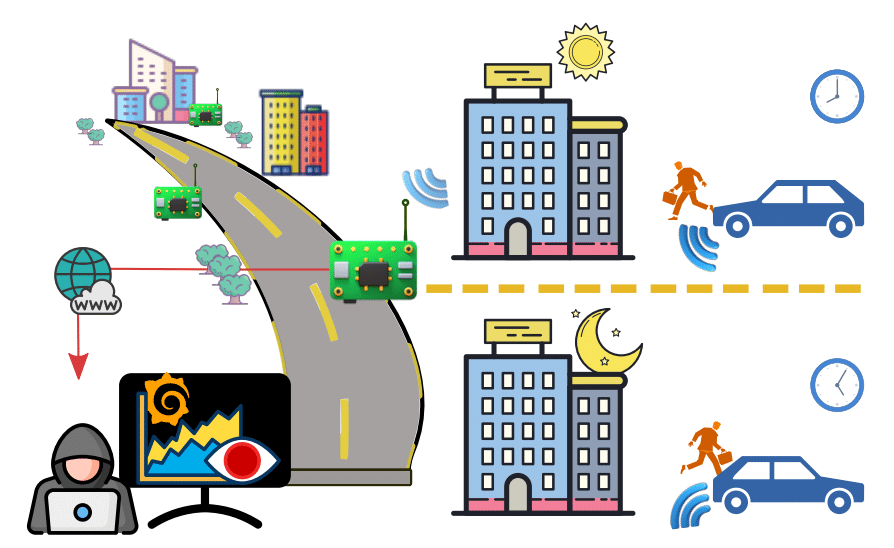

La surveillance de la reconnaissance faciale par l'IA est largement en retard par rapport à la technologie, avertissent les organismes de surveillance.

Les commissaires à la biométrie affirment que la reconnaissance faciale n’est pas aussi efficace qu’annoncé et que de nouvelles lois sont nécessaires pour en réglementer l’utilisation. Lire la suite

Intrusion de Salt Typhoon chez une filiale d'IBM en Italie : un avertissement pour les défenses numériques de l'Europe

La faille de sécurité survenue en avril 2026 chez Sistemi Informativi (IBM Italie) soulève des inquiétudes quant aux cyberopérations d'origine chinoise en Europe, notamment l'attaque Salt Typhoon. Fin avril 2026, le paysage italien de la cybersécurité a… Lire la suite

La France débloque 200 millions d’euros face à la menace cyber grandissante

Trois vols de données par jour. C’est le rythme qu’a posé le Premier ministre jeudi 30 avril, depuis les locaux de l’ANTS, pour décrire ce que subit la France depuis le début de l’année. Lecornu estime qu’il… Lire la suite

L'économie parallèle de la Coupe du Monde 2026 est déjà en marche avant même le coup d'envoi.

La Coupe du Monde de la FIFA 2026 doit débuter le 11 juin aux États-Unis, au Canada et au Mexique. Le web regorge de sites usurpant l'identité de vendeurs de billets, d'opérateurs de télécommunications, d'éditeurs d'autocollants, de… Lire la suite

Le champ de bataille cybernétique s'étend au Moyen-Orient, notamment aux Émirats arabes unis.

Alors que la guerre avec l'Iran se poursuit, les tentatives d'intrusion visant les Émirats arabes unis ont triplé en quelques semaines, nombre d'entre elles ciblant des infrastructures critiques. Lire la suite

Apfelkiste.ch : le Tribunal fédéral impose la divulgation de la fuite de données

Apfelkiste.chLa plateforme avait tout fait pour cacher la fuite de donnéesLe Tribunal fédéral déboute le site d'e-commerce suisse Apfelkiste.ch, qui avait vu les données de 19'000 clients exposées sur le Net.Les données des clients ont été brièvement mises… Lire la suite

Pourquoi partager une capture d'écran peut vous valoir une peine de prison aux Émirats arabes unis

Lorsque les attaques iraniennes par missiles et drones contre les Émirats arabes unis ont débuté en début d'année, les lois sur la cybercriminalité ont également été mises en lumière, le conflit se déroulant aussi bien dans le… Lire la suite

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.