Classement MITRE 2025 : les 25 failles les plus critiques

Découvrez le top 25 des vulnérabilités logicielles les plus dangereuses selon le MITRE en 2025. Une liste essentielle pour sécuriser votre infrastructure.

C’est quoi un VPN ? Définition simple et 3 avantages majeurs

Vous entendez parler de VPN partout ? On vous explique simplement ce que c'est, comment ça marche et les 3 raisons essentielles de l'utiliser (sécurité, streaming, anonymat).

Les dernières cyberattaques – 23 déc 2025

Découvrez les principales cyberattaques repérées cette semaine du 23 décembre 2025

Quand 85 % du travail dépend de la sécurité du navigateur

Alors que 85 % du travail se déroule désormais dans le navigateur, la surface d’attaque explose, obligeant les organisations à repenser leur protection de cet…

Les vulnérabilités à suivre – 22 déc 2025

Découvrez les principales vulnérabilités critiques à suivre cette semaine du 22 décembre 2025

Les actualités cybersécurité du 21 déc 2025

Découvrez les actualités cybersécurité les plus intéressantes de la semaine du 21 décembre 2025

ShinyHunters fait chanter Pornhub après une fuite massive de données

Des cybercriminels revendiquent 94 Go d’analytique Mixpanel liés à Pornhub Premium : recherches, vidéos consultées, emails. L’extorsion relance l’alerte données sensibles.

2,1 Md$ de paiements de ransomware déclarés au Trésor US

En trois ans, 2,1 milliards de dollars de paiements liés au ransomware ont été déclarés au Trésor américain. Un indicateur de l’ampleur du phénomène.

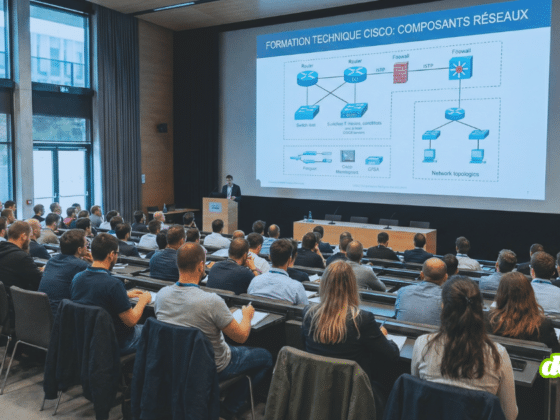

Deux pirates présumés liés à Salt Typhoon formés chez Cisco

Deux pirates présumés liés à Salt Typhoon figurent dans un programme officiel de formation Cisco. Des années plus tard, une campagne d’espionnage cible ses équipements.