Posts by author

Marc Barbezat

3399 posts

Fondateur et éditeur de DCOD - Restons en contact !

Comment protéger les villes intelligentes contre les cyberattaques : les gouvernements partagent leurs conseils

Des agences gouvernementales ont publié des directives de cybersécurité pour les villes intelligentes

Les APIs Shadow, une menace bien réelle pour la sécurité des entreprises

Les "shadow APIs" peuvent être utilisées pour l'espionnage et la collecte de données

L’hebdo cybersécurité | 7 Mai 2023

Les actualités cybersécurité les plus intéressantes de la semaine

Comprendre la convention des Nations Unies sur la cybercriminalité : enjeux et limites

Pour comprendre la convention des Nations Unies sur la cybercriminalité et ses implications sur la vie privée

L’ENISA appelle à une standardisation de la cybersécurité pour l’IA

L'ENISA appelle à une collaboration internationale pour élaborer des normes de sécurité pour l'IA

Des pirates prennent le contrôle d’un satellite lors d’un test

Des pirates ont pris le contrôle d'un satellite gouvernemental de l'ESA lors d'un test

Google Authenticator passe au cloud : vos codes 2FA synchronisés sur plusieurs appareils

Google Authenticator propose désormais une fonctionnalité de synchronisation de codes 2FA dans le cloud

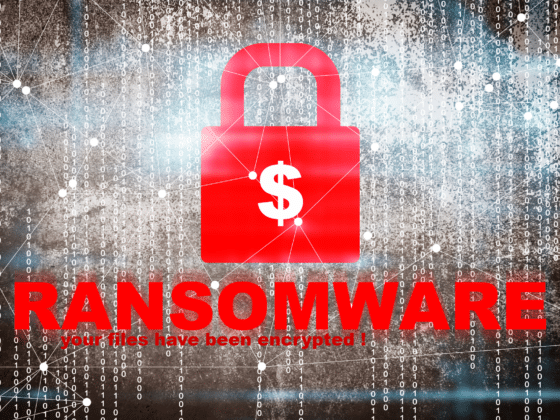

Comprendre ce qui se cache derrière le Ransomware-as-a-Service

Voici pourquoi le modèle « Ransomware as a Service » (RaaS) ne cesse de se développer au sein des gangs cybercriminels

Le groupe de cybercriminels derrière le piratage de 3CX a également compromis des infrastructures critiques

Des cybercriminels derrière le piratage de 3CX ont également compromis des infrastructures critiques dans le monde

Un boîtier à 5 000 dollars pour voler des voitures en quelques minutes

Un boîtier à 5 000 dollars permet de détecter les signaux de la clé électronique des voitures à travers les murs et les portes