Actualités cybersécurité

1464 posts

Découvrez les actualités et tendances clés en cybersécurité : cybercrime, cyberattaques et enjeux majeurs du moment.

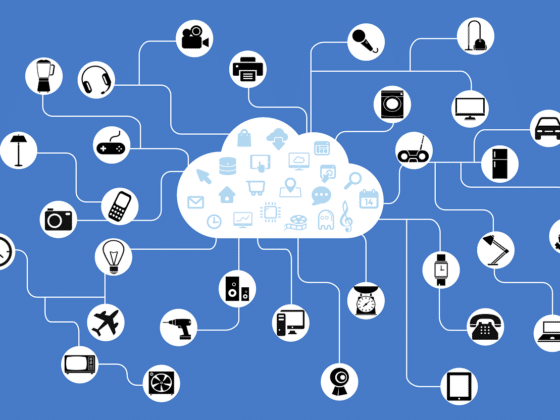

Les appareils domestiques intelligents peuvent être piratés en quelques minutes grâce à la recherche Google

Le Google hacking refait parler de lui avec l'explosion des objets connectés. Inutile en effet de rappeler que Google est un super aspirateur et indexateur et pas seulement pour les pages web

La sécurité Android 2017 revue par #Google

A l'occasion de la publication de sa quatrième revue annuelle de sécurité Android, Google a indiqué avoir en particulier amélioré la sécurité Android en réduisant le nombre de PHAs (Potentially Harmful Applications)

Des hackers cachent un crypto-mineur Monero dans une image de Scarlett Johansson

Des chercheurs en sécurité d'Imperva ont identifié une nouvelle campagne d'arnaque de crypto-mineurs Monero en utilisant une image comme support de distribution

New York lance des outils publics de cybersécurité pour empêcher les résidents de se faire pirater

Le rôle des gouvernements et des administrations publiques évoluent pour faire face à l'évolution des cyber-menaces

#veille #cyberSécurité (8 avril 18) – plus de 29’000 Suisses victimes du détournement de données Facebook et 130’000 mots de passe en clair de Finlandais

Découvrez les actus qu’il ne fallait pas manquer cette semaine à propos de la sécurité (rapport de veille hebdo)

#ENISA publie un étude complète sur les plates-formes de cyber-intelligence

L'objectif principal de ce rapport de l'ENISA est de comprendre les limites du partage d'informations sur les menaces et les outils d'analyse actuellement utilisés

Des #malwares préinstallés sur les appareils Android ont généré un revenu de 115 000 $ en 10 jours

Ainsi, l'équipe de Check Point Mobile Security a découvert une vaste campagne de malware en cours qui a fait jusqu'à présent 5 millions de victimes

La police déverrouille maintenant des iPhones avec les empreintes des morts

Contourner le Touch ID d'Apple avec les empreintes de personnes décédées a montré plus ou moins de succès selon les modèles et les conditions

Les 9 vulnérabilités des voitures connectées #McAfee

Tout objet connecté devient vulnérables aux piratages et aux codes malveillants et les voitures connectées n'y font bien sûr pas exception

#veille #cyberSécurité (1er avril 18) – 150 millions de comptes MyFitnessPal hackés et des arrestations de gros pirates

Découvrez les actus qu’il ne fallait pas manquer cette semaine à propos de la sécurité (rapport de veille hebdo)