Cyber-attaques / fraudes

734 posts

Retrouvez une sélection des actualités et tendances marquantes sur les cyberattaques et les fraudes.

RSA innove avec un nouveau système d’exploitation conçu pour résister aux ransomwares

RSA développe un nouveau système d'exploitation axé sur les bases de données pour lutter contre les ransomwares

Des compétitions de cybersécurité pour les intelligences artificielles

En 2016, la DARPA a organisé un jeu jeu de "capture du drapeau" mais pour l'intelligence artificielle (IA)

Les réseaux du gouvernement hollandais se basent sur RPKI pour prévenir les détournements BGP

Le gouvernement néerlandais utilise RPKI pour empêcher des détournements BGP

Les APIs Shadow, une menace bien réelle pour la sécurité des entreprises

Les "shadow APIs" peuvent être utilisées pour l'espionnage et la collecte de données

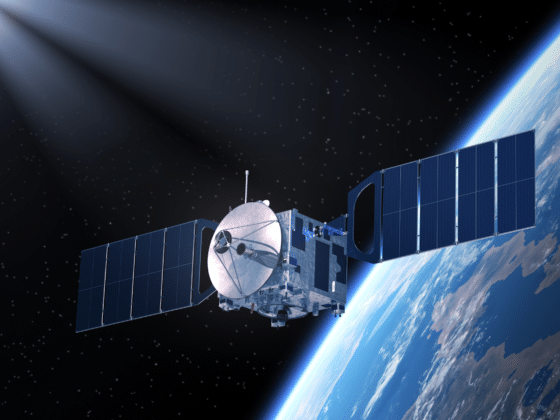

Des pirates prennent le contrôle d’un satellite lors d’un test

Des pirates ont pris le contrôle d'un satellite gouvernemental de l'ESA lors d'un test

Comprendre ce qui se cache derrière le Ransomware-as-a-Service

Voici pourquoi le modèle « Ransomware as a Service » (RaaS) ne cesse de se développer au sein des gangs cybercriminels

Le groupe de cybercriminels derrière le piratage de 3CX a également compromis des infrastructures critiques

Des cybercriminels derrière le piratage de 3CX ont également compromis des infrastructures critiques dans le monde

Un boîtier à 5 000 dollars pour voler des voitures en quelques minutes

Un boîtier à 5 000 dollars permet de détecter les signaux de la clé électronique des voitures à travers les murs et les portes

MITRE publie son nouveau System of Trust (SoT)

MITRE a publié son nouveau cadre System of Trust (SoT) qui définit et quantifie les risques en matière de cybersécurité pour la chaîne d'approvisionnement

Outpost24 publie son intéressant rapport 2023 sur les ransomwares

En 2022, le nombre d'attaques de ransomwares a atteint un niveau sans précédent et ils évoluent encore plus rapidement selon Outpost24