Cyber-attaques / fraudes

734 posts

Retrouvez une sélection des actualités et tendances marquantes sur les cyberattaques et les fraudes.

Toujours plus de PMEs suisses victimes de #rançongiciels #MELANI

Ces dernières semaines, MELANI a annoncé avoir traité plus d’une douzaine de cas d’attaques impliquant des rançongiciels

Les cyberrisques sont toujours dans le top 10 des risques majeurs du #WEF en 2020

Le World Economic Forum #WEF vient de publier depuis Davos son nouveau rapport sur les risques globaux auquel le monde est confronté en 2020. Pas de surprise majeure, car les cyberrisques sont toujours présents dans le top 10.

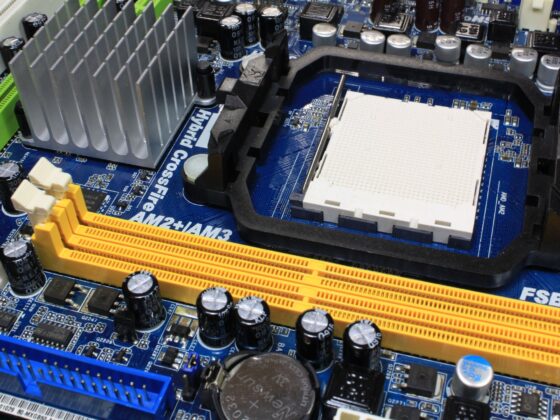

Pourquoi le hardware est un risque de cybersécurité

Un récent article du World Economic Forum #WEF rappelle que le hardware fait partie intégrante de la chaîne de cybersécurité

Les 10 principes de cybersécurité du #WEF pour les leaders dans le monde numérique d’aujourd’hui

Le WEF propose de prendre en main ces 10 principes de cybersécurité dans notre monde numérique aujourd'hui

Greta Thunberg, la personnalité « Emotet » de l’année #malware

Chaque événement et chaque personnalité est une opportunité pour les cybercriminels de répandre leurs malwares. Greta n'y fait pas exception bien sûr

Attention, les cyber-attaques provoquent des crises cardiaques

Voici la demonstration que les cyber-attaques peuvent avoir de vraies conséquences (létales) sur nos vies de tous les jours

Les systèmes de reconnaissance faciale d’aéroport et de paiement trompés par des masques et des photos

Des masques et de simples photographies suffisent aujourd'hui à tromper certaines technologies de reconnaissance faciale

Google s’attaque au #smishing

Le smishing est une forme de phishing (hameconnage) dans le cas quelqu'un essaie de vous inciter à leur donner vos informations privées via un SMS

Paysage des cyber-menaces 2020 #avast

Dans son rapport 2020 sur le paysage des menaces, Avast prédit que les criminels innoveront pour les e-mails malveillants grâce à des outils sophistiqués; le secteur mobile sera touché par davantage d'escroqueries et les données IoT seront une cible majeure.

Pourquoi il est déconseillé d’utiliser des stations de charge USB publiques

En voyage ou simplement en balade, il est préférable d'éviter d'utiliser des stations de charge USB publiques car elles peuvent injecter des logiciels malveillants directement dans votre smartphone