TL;DR : L’essentiel

- Un reporter a dissimulé un émetteur Bluetooth de cinq dollars dans une carte postale envoyée par le service postal officiel de la marine pour tester la vigilance des autorités.

- Le dispositif a traversé les scanners à rayons X sans être détecté, permettant de suivre les déplacements du navire en temps réel entre la Crète et les côtes chypriotes.

- Cette faille opérationnelle a compromis la position d’un bâtiment d’escorte stratégique, illustrant la vulnérabilité des groupes aéronavals face à des technologies civiles miniaturisées et peu coûteuses.

La réussite de cette opération de traçage repose sur une méthode de dissimulation aussi simple que redoutable. Un journaliste travaillant pour un diffuseur régional a réussi à compromettre la sécurité d’une unité d’élite. En exploitant le service postal militaire, le reporter a démontré qu’un simple objet du quotidien pouvait se transformer en une balise d’espionnage active au sein d’une zone de conflit potentielle.

L’infiltration par le service postal militaire

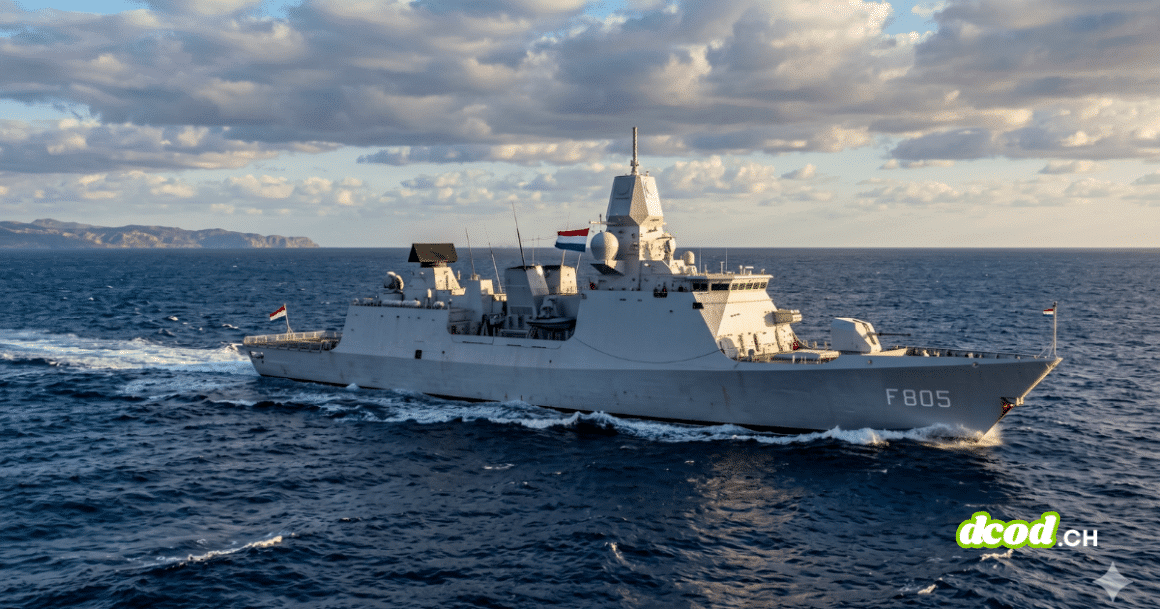

Le journaliste a fondé sa stratégie sur l’analyse des vulnérabilités logistiques de la marine. Il a utilisé les protocoles officiels mis en place pour faciliter l’envoi de courrier par les familles des marins. En glissant un tracker Bluetooth de cinq dollars à l’intérieur d’une enveloppe contenant une carte postale, il a pu contourner les barrières de sécurité conventionnelles. Selon Cybernews, le bâtiment visé, la frégate de défense aérienne HNLMS Evertsen, se trouvait alors en mission d’escorte pour le porte-avions français Charles de Gaulle en Méditerranée.

Cette méthode a permis d’embarquer un tracker, soit une technologie de localisation, à bord d’un navire censé rester discret. L’émetteur a fonctionné de manière autonome, captant les signaux environnants pour transmettre la position géographique du navire. Comme l’indique DataBreaches.net, le média a été capable de suivre la trajectoire précise du bâtiment pendant une journée entière, documentant son passage de la Crète vers Chypre. Cette capacité de suivi en temps réel avec un tracker prouve qu’un adversaire pourrait facilement identifier la position d’un groupe aéronaval complet en ne ciblant qu’une seule de ses unités d’escorte.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Les défaillances de la surveillance technique

Le succès du journaliste met en lumière une vulnérabilité dans les protocoles de détection des forces navales. Bien que le ministère de la Défense utilise des machines à rayons X pour inspecter le courrier, ces systèmes de tracker sont principalement calibrés pour repérer des explosifs ou des armes. Les circuits électroniques miniaturisés et les batteries de petite taille passent souvent inaperçus lors de ces contrôles automatisés. De plus, les enveloppes n’étaient pas systématiquement ouvertes, offrant une protection physique au dispositif de traçage.

En réponse à cet incident avec un tracker, les autorités néerlandaises ont annoncé un renforcement immédiat des inspections postales et l’interdiction d’inclure des piles ou batteries dans les cartes de vœux. Cet événement souligne que la sécurité opérationnelle ne dépend plus seulement de la protection des réseaux informatiques, mais aussi de la surveillance rigoureuse des flux physiques.

FAQ – Sécurité des bâtiments de guerre et traçage

Quel type de dispositif a permis de localiser la frégate HNLMS Evertsen ?

Un simple tracker Bluetooth à cinq dollars a été utilisé pour cette opération. Ce matériel grand public, initialement conçu pour retrouver des objets personnels, a été détourné pour suivre les mouvements du navire de guerre en temps réel.

Pourquoi les contrôles postaux militaires n’ont-ils pas détecté le tracker ?

Les scanners à rayons X sont programmés pour identifier des menaces physiques prioritaires comme les explosifs. Les composants électroniques miniaturisés et les piles de faible puissance traversent souvent ces contrôles sans déclencher d’alerte faute d’inspection manuelle.

Quel est l’impact de ce traçage sur la sécurité d’un groupe aéronaval ?

Localiser un seul navire d’escorte permet de déduire la position du porte-avions qu’il accompagne. Cette information stratégique expose l’ensemble de la flotte à des risques de surveillance ou de ciblage précis par des puissances adverses.

Quelles mesures la marine néerlandaise a-t-elle prises après cet incident ?

Le ministère de la Défense a renforcé les procédures d’inspection du courrier militaire à destination des unités en mer. L’envoi d’objets contenant des batteries est désormais strictement interdit afin de limiter les risques de compromission technique.

Pour approfondir le sujet

Europol alerte sur les géo-traceurs Bluetooth

Europol a émis une alerte sur l'augmentation de l'utilisation de trackers Bluetooth dans le crime organisé pour géolocaliser des marchandises illicites. Les criminels exploitent les capacités avancées de ces appareils pour suivre les cargaisons de drogue. Lire la suite

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.