Des hacktivistes attaquent des systèmes industriels canadiens vulnérables

Des hacktivistes ont ciblé des installations d’eau, d’énergie et agricoles, exposant des risques concrets pour la sécurité publique et les services essentiels.

Influenceurs synthétiques : la nouvelle ère de la manipulation IA en ligne

Des milliers de faux influenceurs générés par IA inondent les réseaux sociaux, brouillant la frontière entre authenticité, marketing et manipulation de masse.

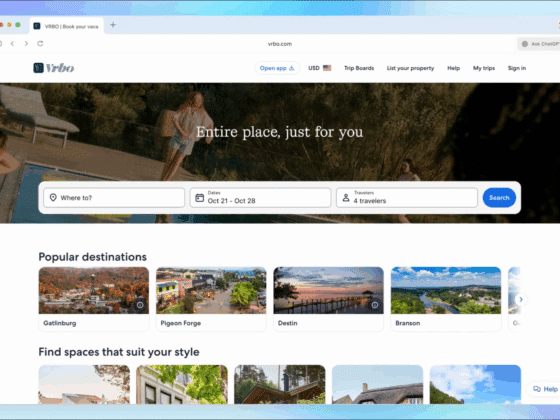

Atlas d’OpenAI : un navigateur IA qui inquiète sur la sécurité et la vie privée

Les fonctions d’automatisation et de mémoire d’Atlas soulèvent des inquiétudes sur le stockage des données et les attaques par injection de commandes.

Réseau fantôme : 3 000 vidéos YouTube propagent des malwares

Le réseau « Ghost Network » exploite YouTube pour diffuser des malwares déguisés en tutoriels, compromettant les appareils d’utilisateurs dans le monde entier depuis 2021.

Attaques OAuth : comment les applications cloud deviennent des portes dérobées

Les applications OAuth internes sont détournées pour un accès persistant aux environnements cloud. Ces attaques passent souvent inaperçues, compromettant des comptes privilégiés.

Espionnage : Lazarus cible la défense européenne avec de fausses offres d’emploi

Les hackers nord-coréens ont compromis trois entreprises européennes pour exfiltrer des informations sur les technologies de drones militaires.

Les dernières cyberattaques – 28 oct 2025

Découvrez les principales cyberattaques repérées cette semaine du 28 octobre 2025

Cyberattaque : Muji contraint de suspendre ses ventes en ligne après un ransomware

Muji suspend ses ventes en ligne suite à une attaque de rançongiciel sur son partenaire logistique, perturbant commandes et services numériques.

Rançongiciels et extorsion : plus de 50 % des cyberattaques motivées par l’argent

Le paysage mondial des cybermenaces continue de se transformer à grande vitesse. Selon le Microsoft Digital Defense Report, la majorité des attaques recensées au cours de l’année écoulée avaient pour…

Des hackers piratent les systèmes audio de quatre aéroports en Amérique du Nord

Le système audio de plusieurs aéroports américains et canadiens a été piraté pour diffuser des messages politiques pro-palestiniens, révélant la fragilité des infrastructures connectées du transport aérien.