Posts by tag

authentification

12 posts

Mots de passe : l’ETH Zurich expose la faille des gestionnaires

Une récente étude de l'ETH Zurich démontre que les principaux gestionnaires de mots de passe cloud souffrent de graves vulnérabilités de chiffrement.

DoubleClickjacking : Une nouvelle menace en cybersécurité

La technique d'attaque DoubleClickjacking exploite des vulnérabilités des sites web, compromettant les comptes utilisateurs via une simulation d'un double-clic.

AGOV, le nouveau portail d’authentification de la Confédération

AGOV, le nouveau portail d'authentification suisse pour 2024, remplacera CH-LOGIN et adoptera la future eID nationale dès son lancement.

Quelles différences entre identification, authentification et autorisation

Un présentation de trois concepts clés qui sont souvent confondus en sécurité informatique

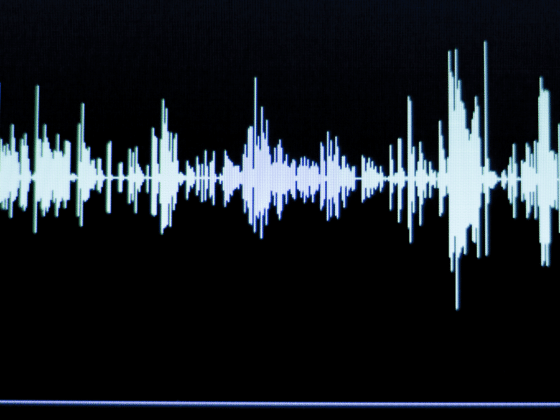

La voix générée par l’IA, la nouvelle menace pour usurper une identité

L'IA est en train de remettre en question la fiabilité de l'identification vocale utilisée par certaines banques

Qu’est-ce qu’une authentification forte

L'authentification forte ajoute une couche de protection supplémentaire à l'authentification traditionnelle par mot de passe et réduit fortement les risques d'un vol d'identité

Améliorer l’authentification pour les premiers intervenants de la sécurité publique #NIST

Le NIST propose des solutions d'authentification car ceux-ci ne répondent plus aujourd'hui aux besoins opérationnels des organisations de sécurité publique et de premiers secours

Les navigateurs web vont évoluer pour en finir avec les mots de passe #WebAuthn

Chrome, Edge et Firefox prendront bientôt en charge une nouvelle API d'authentification Web qui devrait offrir une meilleure protection contre le phishing et réduira le besoin de saisir des mots de passe

Les hackers peuvent deviner le code PIN de votre mobile en utilisant des informations de capteurs

Les pirates peuvent utiliser des informations provenant des capteurs d'un mobile pour déterminer un code PIN - et la méthode réussit plus de 99% du temps

N’utilisez plus le verrouillage Android par dessin pour protéger vos secrets

L'ingéniosité et l'imagination des pirates n'a pas de limite et en voici encore un exemple