L’authentification forte, également connue sous le nom d’authentification à deux facteurs (2FA), est un processus de sécurité informatique qui ajoute une couche de protection supplémentaire à l’authentification traditionnelle par mot de passe.

L’authentification forte nécessite que l’utilisateur fournisse deux preuves d’identité différentes avant d’accéder à un système ou à une application. Les deux facteurs d’authentification peuvent inclure :

- Un facteur de connaissance : quelque chose que l’utilisateur sait, comme un mot de passe ou une réponse à une question de sécurité.

- Un facteur de possession : quelque chose que l’utilisateur possède, comme un jeton de sécurité ou un téléphone portable.

- Un facteur d’inhérence : quelque chose que l’utilisateur est, comme la reconnaissance faciale ou la reconnaissance d’empreintes digitales.

En utilisant l’authentification forte, même si un pirate informatique obtient le mot de passe d’un utilisateur, il ne pourra pas accéder au compte sans également fournir le deuxième facteur d’authentification. Cela rend l’accès non autorisé beaucoup plus difficile et renforce considérablement la sécurité des comptes en ligne.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Pour se protéger contre des risques bien réels

L’authentification forte est utilisée pour se protéger contre divers risques de sécurité informatique, notamment :

- L’usurpation d’identité : Les attaquants peuvent utiliser des techniques d’ingénierie sociale pour obtenir les mots de passe des utilisateurs, mais avec l’authentification forte, ils ne peuvent pas accéder aux comptes sans le deuxième facteur d’authentification.

- Les attaques de phishing : Les attaquants peuvent envoyer des courriers électroniques de phishing qui semblent provenir de sources fiables pour inciter les utilisateurs à divulguer leurs mots de passe. L’authentification forte offre une protection supplémentaire contre ces attaques, car l’utilisateur doit fournir un deuxième facteur d’authentification pour accéder au compte.

- Les attaques par force brute : Les attaquants peuvent utiliser des logiciels automatisés pour essayer de deviner les mots de passe des utilisateurs. L’authentification forte rend ces attaques beaucoup plus difficiles car l’utilisateur doit fournir un deuxième facteur d’authentification qui ne peut pas être deviné.

- Les attaques par hameçonnage : Les attaquants peuvent utiliser des techniques d’hameçonnage pour obtenir les informations d’identification des utilisateurs. L’authentification forte réduit considérablement les risques liés à ces attaques car l’utilisateur doit fournir un deuxième facteur d’authentification qu’il est peu probable que les attaquants puissent obtenir.

En utilisant l’authentification forte, les entreprises et les personnes peuvent donc renforcer considérablement leur sécurité en ligne et réduire les risques liés aux attaques informatiques.

Des solutions qui évoluent

Il existe plusieurs solutions d’authentification forte actuellement disponibles sur le marché. Voici quelques-unes des principales solutions :

- Jetons de sécurité : Les jetons de sécurité sont des dispositifs matériels qui génèrent des codes à usage unique qui sont nécessaires pour se connecter à un système. Les jetons de sécurité peuvent être des clés USB, des cartes à puce ou des appareils mobiles dédiés.

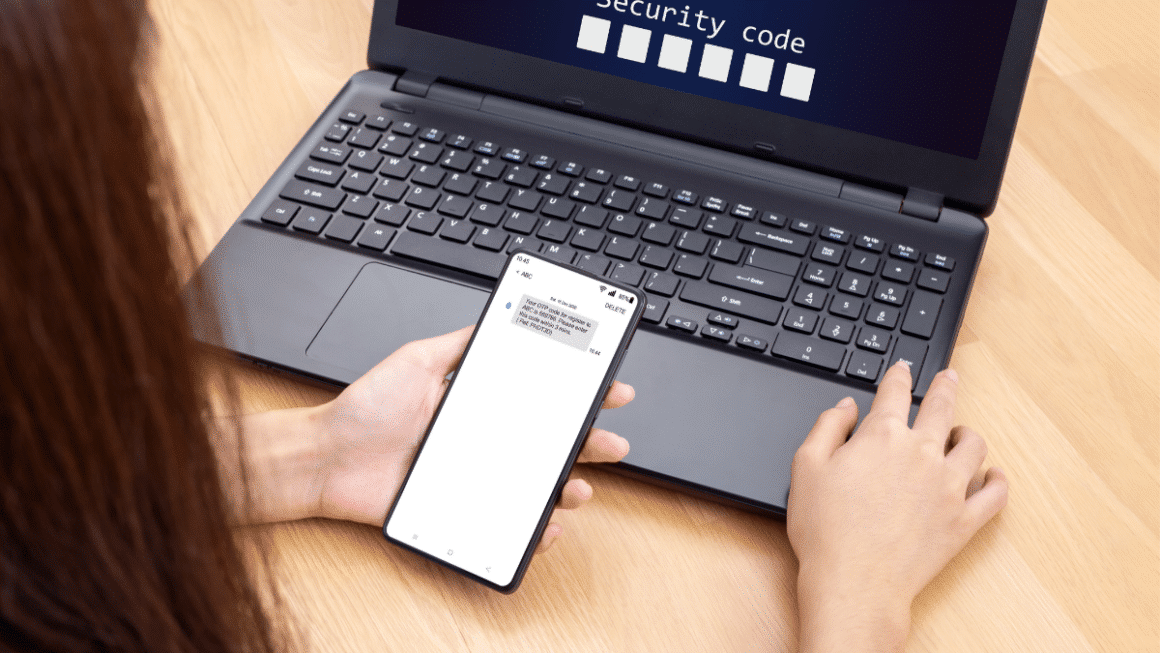

- Authentification par SMS : L’authentification par SMS consiste à envoyer un code d’authentification à un téléphone portable de l’utilisateur via un message texte. L’utilisateur doit ensuite saisir ce code pour accéder au système.

- Applications d’authentification mobile : Les applications d’authentification mobile permettent aux utilisateurs de recevoir des codes à usage unique directement sur leur smartphone ou leur tablette.

- Biométrie : L’authentification biométrique utilise la reconnaissance faciale, la reconnaissance d’empreintes digitales, la reconnaissance vocale ou d’autres caractéristiques physiques uniques pour identifier les utilisateurs.

En ce qui concerne les évolutions à venir, la tendance est à la généralisation de l’utilisation de l’authentification forte, en particulier avec l’adoption croissante de l’Internet des objets (IoT) et de l’authentification sans mot de passe. De nouvelles technologies d’authentification continue, basées sur la reconnaissance comportementale, sont également en développement, ainsi que l’authentification multi-facteurs basée sur l’intelligence artificielle. L’objectif est de rendre l’authentification plus pratique, plus fiable et plus sûre, tout en minimisant les obstacles pour les utilisateurs et les coûts pour les entreprises.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.