Posts by tag

ChatGPT

45 posts

IA & Cybersécurité : les 6 actus clés du 8 avr 2026

Innovation et risques : la sélection des 6 actualités IA à retenir pour la semaine du 8 avr 2026.

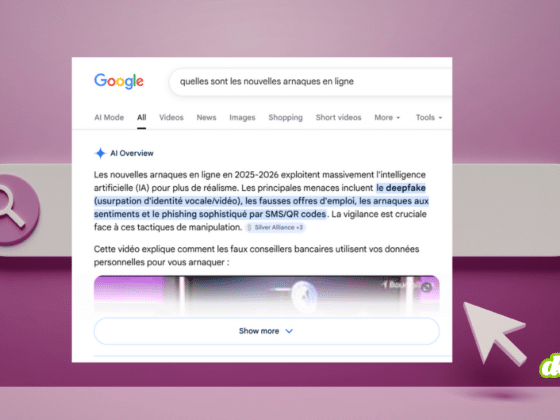

Google AI Overviews désormais utilisé pour des arnaques

Les résumés IA de Google intègrent des coordonnées de services clients frauduleux. Analyse des méthodes d'exploitation de ce système par les fraudeurs pour piéger les usagers.

Prompt Poaching : Deux extensions Chrome pillent 900 000 comptes IA de ChatGPT et DeepSeek

Alerte Prompt Poaching : deux extensions Chrome pillent les échanges ChatGPT et DeepSeek. 900 000 utilisateurs exposés au vol de données critiques.

IA & Cybersécurité : les 10 actus clés du 14 jan 2026

Innovation et risques : la sélection des 10 actualités IA à retenir pour la semaine du 14 jan 2026.

Cyber IA : actualités du 31 déc 2025

Découvrez les actualités cyber IA de la semaine du 31 décembre 2025

Cyber IA : actualités du 17 déc 2025

Découvrez les actualités cyber IA de la semaine du 17 décembre 2025

Cyber IA : actualités du 12 nov 2025

Découvrez les actualités cyber IA de la semaine du 12 novembre 2025

Cyber IA : actualités du 5 nov 2025

Découvrez les actualités cyber IA de la semaine du 5 novembre 2025

L’IA devient la nouvelle porte de fuite des données en entreprise

L’usage massif de l’IA expose les entreprises à des fuites de données, souvent via copier-coller et comptes personnels non sécurisés.

OpenAI introduit la vérification d’âge sur ChatGPT pour protéger les mineurs

OpenAI lance un système de vérification d'âge sur ChatGPT pour renforcer la sécurité des mineurs après un drame impliquant un jeune utilisateur.