Posts by tag

hacking

19 posts

Subscription bombing : l’OFCS alerte sur cette ruse par submersion

L'Office fédéral de la cybersécurité alerte sur le subscription bombing comme une technique de diversion masquant des transactions bancaires frauduleuses.

Vol d’identifiants : un infostealer expose 149 millions de comptes

Vol d'identifiants : une base de 149 millions de comptes exposée. Découvrez comment un infostealer automatise ce pillage et peut menacer vos accès initiaux.

Hackers nord-coréens : un record de 2 milliards volés en crypto en 2025

Les hackers nord-coréens ont dérobé 2 milliards de dollars en crypto en 2025, une somme record utilisée pour financer des programmes militaires.

Les dernières actus des cybercriminels – 26 sep 2025

Découvrez les principales actus concernant les cybercriminels pour cette semaine du 26 septembre 2025

Condamnation du créateur de BreachForums : trois ans de prison finalement

L’administrateur de BreachForums est condamné à trois ans de prison, une décision marquante dans la lutte contre les forums de cybercriminalité.

La réponse d’IARPA à la cybercriminalité : pirater les cerveaux

IARPA travaille sur une technologie de défense cérébrale pour protéger les utilisateurs contre les attaques de hackers

Comment chasser les hackers? #hackthehacker

Face à un piratage, la recherche des auteurs relève d'un véritable travail d'enquêteur mêlant technique et rigueur

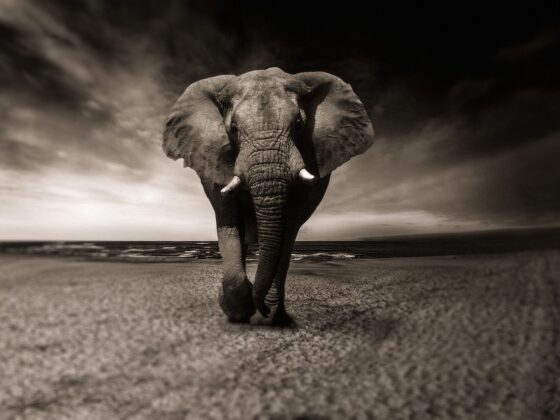

#géolocalisation : une aubaine pour le braconnage

Voici comment les braconniers tentent de pirater les informations de géolocalisation des animaux à protéger .... un moyen de les amener directement vers leur cible sans effort

Facebook s’enfonce dans la crise et MyHeritage perd les données de 92 millions d’utilisateurs #veille (4 au 10 juin 2018)

Découvrez les actus de cyber-sécurité qu’il ne fallait pas manquer (rapport de veille hebdo)

Une rançon de 1 mio$ pour 2 banques canadiennes et 18 mio$ envolés en prenant le contrôle d’une blockchain #veille (28 mai au 3 juin 2018)

Découvrez les actus de cyber-sécuritéqu’il ne fallait pas manquer (rapport de veille hebdo)