Dans une stratégie de continuité, il est nécessaire d’identifier les risques considérés et bien sûr les options prévues de recouvrement en cas de sinistre. Et dans ce catalogue de risques, avez-vous pris en compte le risque de sabotage? si non, peut-être serait-il nécessaire de le reconsidérer comme le montre la mésaventure de cette société hollandaise ci-dessous.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

En effet, parmi les scénarios de sinistre, il est important de prendre en considération les conséquence des actes possibles des administrateurs en raison des droits d’accès privilégiés nécessaires à leurs tâches. Néanmoins, accès privilégiés ne signifie pas libre accès à toutes les ressources. Le risque majeur est qu’un administrateur soit en mesure seul de détruire les données actives ainsi que leurs sauvegardes, ce qui annéantit toute chance de pouvoir reprendre le business.

Une mésaventure qui doit nous rappeler où sont nos risques majeurs

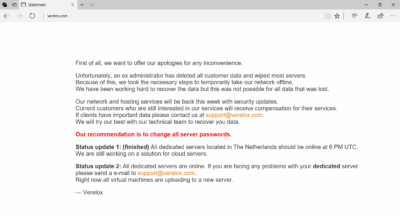

Verelox, a provider of dedicated KVM and VPS servers based in The Hague, Netherlands, suffered a catastrophic outage after a former administrator deleted all customer data and wiped most of the company’s servers.

A lire ici:

L’ancien administrateur supprime toutes les données clients et efface les serveurs d’un hébergeur néerlandais.

Verelox, fournisseur de serveurs KVM et VPS dédiés basé à La Haye, aux Pays-Bas, a subi une panne catastrophique après qu’un ancien administrateur a supprimé toutes les données clients et effacé la plupart des serveurs de l’entreprise.

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.