Comme sur les autres fronts, les attaques ciblant les distributeurs automatiques de billets ont fortement évolué. Certes les attaques violentes directes perdurent mais exploiter une faille numérique reste la solution favorisée.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Pour y faire front, le Centre européen de la cybercriminalité d’Europol (EC3) et Trend Micro, un éditeur de solutions de cybersécurité, ont publié la semaine passée un rapport sur l’état actuel des malware ATM.

Des malwares et des cyber-attaques élaborées

Les logiciels malveillants ATM nécessitaient initialement un accès physique pour infecter les machines. Aujourd’hui, les pirates utilisent également avec succès des malwares ou le réseau informatique interne des banques.

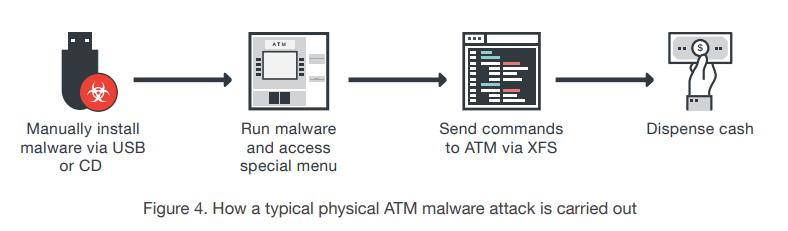

La première variante d’attaque logique est réalisée à l’aide d’une clé USB permettant d’introduire directement un malware dans l’ATM:

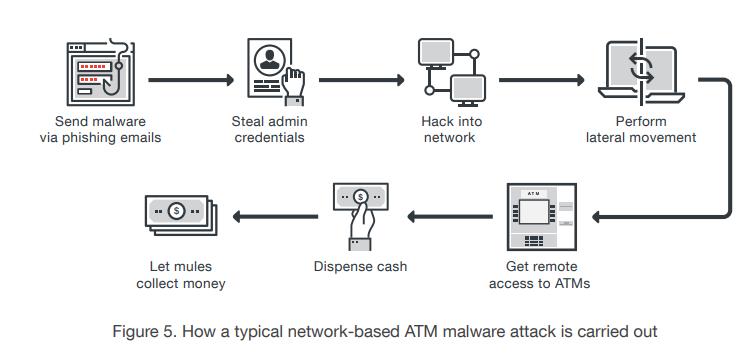

La deuxième, certes plus complexe, revient à infecter le réseau de la banque, puis de se déplacer latéralement pour atteindre finalement les ATMs:

Le rapport offre une description intéressante et détaillées des attaques récentes ainsi que des mécanismes de protection associés. Pour en savoir plus, voici le rapport:

https://dcod.ch/wp-content/uploads/2017/10/public_-_cashing_in_on_atm_malware-1.pdf

et le communiqué d’Europol:

Et un article à propos de ce rapport:

Les nouvelles techniques des pirates pour piller les distributeurs de billets

Phishing, hacking, infections » fileless « , prise de contrôle à distance… Les braqueurs de banque utilisent des méthodes de plus en plus sophistiquées, presque invisibles, pour mettre la main sur le pactole des banques.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.

1 commentaire

Commentaires désactivés.