TL;DR : L’essentiel

- Le Directeur du FBI confirme la reprise des achats de données de localisation commerciales. Ce processus permet de suivre les citoyens américains sans obtenir de mandat judiciaire préalable.

- En sollicitant des courtiers privés, les agences fédérales contournent les protections constitutionnelles. Ce marché légal offre un accès aux historiques de positions issus des applications mobiles mondiales.

- L’analyse des trajets identifie précisément des individus, comme un haut responsable de la défense. Les données anonymisées deviennent alors des profils de vie complets et intrusifs.

- Le Government Surveillance Reform Act, introduit le 13 mars, exige désormais un mandat. Cette loi bipartite vise à interdire l’exploitation permanente de cette faille commerciale par le renseignement.

Le 18 mars dernier, lors d’une audition annuelle devant le Comité sénatorial du renseignement, les autorités fédérales ont mis fin à une ambiguïté sur leurs méthodes d’investigation. Le Directeur du FBI a admis sous serment que son agence fait à nouveau l’acquisition de données de localisation disponibles sur le marché commercial. Cette déclaration, relayée par CyberInsider, marque la première confirmation publique de cette pratique depuis que l’ancien dirigeant du bureau avait affirmé en 2023 que ces achats n’étaient plus d’actualité.

Les courtiers de données : un contournement du cadre légal

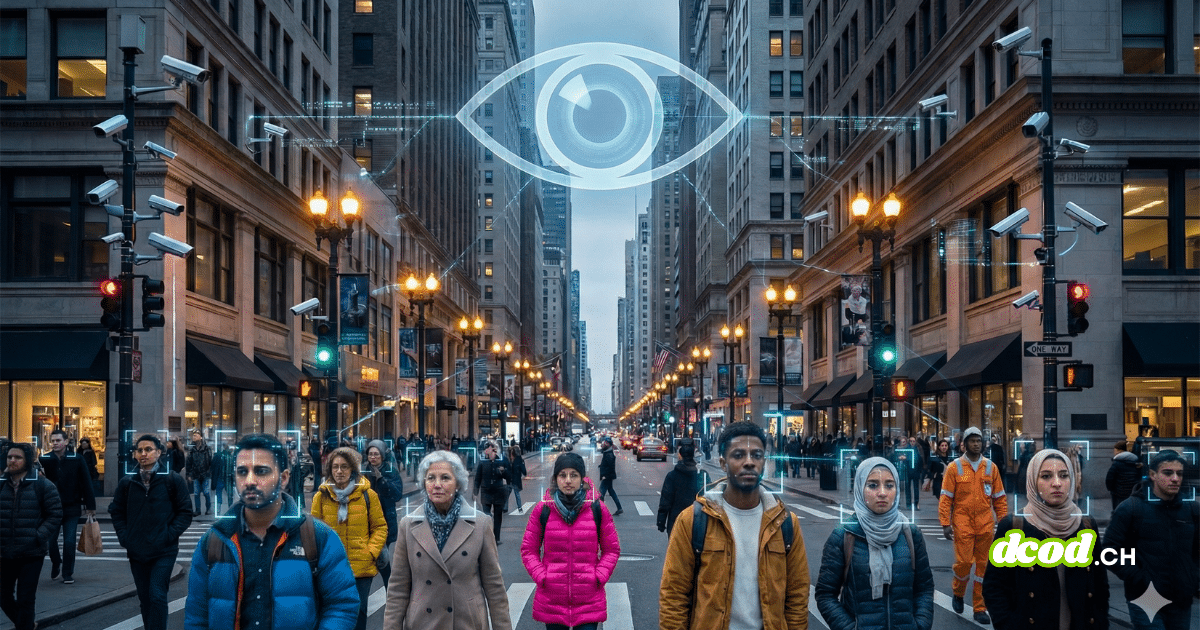

Le fonctionnement de cette surveillance repose sur une distinction juridique subtile entre la saisie forcée de données et leur acquisition marchande. Traditionnellement, le quatrième amendement de la Constitution impose aux forces de l’ordre d’obtenir un mandat de perquisition, validé par un juge, pour contraindre un opérateur à livrer des informations privées. Cependant, comme le souligne Politico, cette protection s’applique à la coercition exercée sur les entreprises, mais ne couvre pas les transactions effectuées sur le marché libre où les données sont techniquement en vente.

Les agences fédérales exploitent ainsi une faille commerciale majeure : les applications mobiles collectent massivement des coordonnées géographiques pour la publicité, puis les revendent à des courtiers spécialisés. En achetant ces bases de données préexistantes plutôt qu’en les saisissant, les autorités considèrent qu’elles ne réalisent pas une recherche abusive, mais une simple acquisition. Ce mécanisme transforme un droit constitutionnel protecteur en une formalité optionnelle pour les services de renseignement, qui peuvent alors cartographier les déplacements de la population sans supervision judiciaire préalable.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Le recours à ces informations n’est pas limité au seul FBI. Le Directeur de la Defense Intelligence Agency a également reconnu devant les sénateurs que ses services utiliaient ces mêmes sources commerciales pour leurs activités. Les agences justifient ces acquisitions par le besoin d’identifier des profils criminels graves, tels que des dirigeants de cartels ou des agresseurs, en utilisant des outils déjà accessibles à n’importe quel acheteur privé. Pour le haut commandement, ces opérations respectent le cadre de la loi sur la confidentialité des communications électroniques, car les données sont en vente libre.

L’anonymat brisé par la précision des trajets quotidiens

Le danger de ces bases de données réside dans la facilité avec laquelle l’anonymat des citoyens peut être brisé par une analyse technique de leurs habitudes. Une enquête de presse a précédemment démontré qu’il était possible d’identifier un haut responsable du département de la défense ainsi que sa conjointe en observant simplement la répétitivité de leurs trajets quotidiens entre leur domicile et leur lieu de travail. Cette précision transforme chaque smartphone en un traceur permanent, capable de révéler des détails sur l’état de santé ou les convictions religieuses sans que l’utilisateur n’en ait conscience.

L’usage de ces informations a déjà conduit à des applications concrètes problématiques pour les libertés individuelles. En 2024, une entreprise a été accusée d’avoir pisté près de 600 visites au sein de cliniques Planned Parenthood afin de fournir les données nécessaires à une vaste campagne publicitaire hostile. Comme le détaille The Guardian, les systèmes de surveillance ont également servi à surveiller des quartiers et à traquer des individus jusqu’à leur domicile ou leur lieu de travail lors d’opérations de reconduite à la frontière menées par les services d’immigration.

Cette capacité de suivi à grande échelle repose sur l’agrégation de données issues de navigateurs web et d’applications en apparence anodines. Les courtiers de données construisent des profils complets incluant la démographie et les habitudes de navigation. En recoupant ces informations avec la localisation précise, les autorités peuvent reconstituer le puzzle de la vie privée d’un citoyen. Le caractère massif de ces collectes rend pratiquement impossible toute tentative d’anonymisation réelle dès lors que les déplacements sont analysés sur une période prolongée.

L’intelligence artificielle : une industrialisation de la traque

L’émergence de l’intelligence artificielle décuple les capacités d’analyse de ces immenses réservoirs de données commerciales. Si des entreprises comme Anthropic ont refusé de laisser leurs technologies être utilisées pour la surveillance domestique de masse, d’autres acteurs majeurs ont conclu des accords avec le Pentagone. Bien que certains contrats incluent désormais des clauses interdisant la surveillance délibérée des ressortissants nationaux, des experts expriment leur scepticisme. L’IA permet d’assembler des fragments d’informations isolés pour reconstituer automatiquement une image exhaustive de la vie de n’importe quel individu.

Face à ces enjeux, une réponse législative s’organise avec l’introduction du Government Surveillance Reform Act le 13 mars dernier. Ce texte obligerait les agences fédérales et de renseignement à obtenir un mandat de perquisition avant de pouvoir acheter les données personnelles des citoyens américains. Pour les défenseurs des libertés civiles au Sénat, il s’agit de mettre fin à un détournement flagrant de la Constitution. Le débat oppose désormais la sécurité nationale, vue comme prioritaire par certains élus, à la protection fondamentale de la sphère privée dans un environnement numérique de plus en plus intrusif.

Cette confirmation de la reprise des achats de données par les autorités fédérales relance durablement le débat sur la légitimité de la surveillance commerciale. Alors que les technologies de traitement automatisé, impulsées notamment par le responsable du nouveau département de l’efficacité gouvernementale, deviennent plus performantes, l’absence de régulation laisse la porte ouverte à un suivi permanent. La synthèse des faits montre que sans cadre législatif nouveau, la frontière entre données publiques et vie privée continuera de s’effacer au profit des capacités d’investigation de l’État.

Pour approfondir le sujet

Surveillance aux USA : l'IA et l'ICE brisent la sphère privée

De GeoSpy à l'ICE, une surveillance systémique s'installe aux USA. L'intelligence artificielle et l'État érodent désormais chaque recoin de la vie privée. Lire la suite

Les conducteurs américains sous haute surveillance

La surveillance routière aux États-Unis prend une nouvelle ampleur, touchant des millions de conducteurs via des technologies avancées. Lire la suite

Caméras Flock : la surveillance automatisée des Américains inquiète le Congrès

Les agences fédérales accèdent aux caméras Flock, suscitant des inquiétudes quant à la surveillance généralisée et à la protection des droits civils aux États-Unis. Lire la suite

Traquée par 83 000 caméras : une dérive de la surveillance qui interpelle

Aux États-Unis, 83 000 caméras mobilisées pour traquer une Texane ayant avorté : l’EFF dénonce un grave abus de la surveillance numérique. Lire la suite

Actualités liées

L'ICE affirme avoir acheté le logiciel espion de Paragon pour l'utiliser dans des affaires de trafic de drogue | TechCrunch

Le directeur par intérim du service américain de l'immigration et des douanes a déclaré aux législateurs que l'utilisation du logiciel espion Paragon est nécessaire pour contrer « l'exploitation florissante des plateformes de communication cryptées par les terroristes ». Lire la suite

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.