Le 26 juin dernier, le service de renseignement suisse (SRC) a publié son rapport de situation pour la Suisse en 2023. Au menu principal, on trouve les effets de la guerre entre la Russie et l’Ukraine, la bipolarisation des tensions entre les États-Unis et la Chine sans oublier le terrorisme, principalement islamiste, qui continue de gangrener notre monde malheureusement.

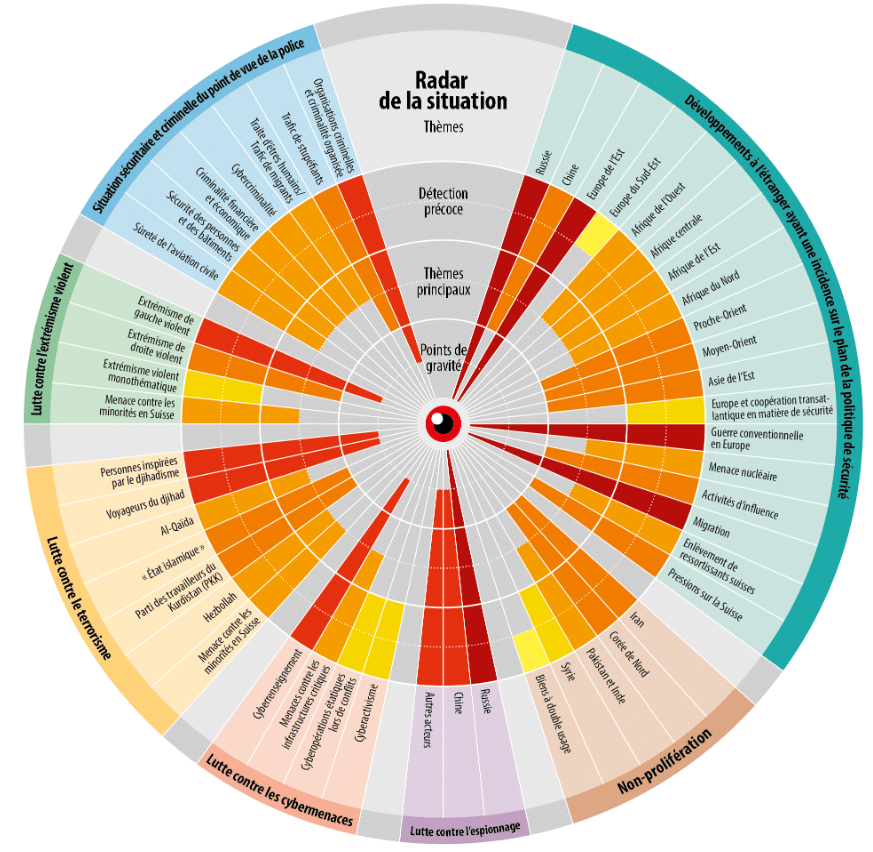

Pour avoir une vue générale des menaces, il est intéressant de parcourir l’infographie sous forme de radar (page 13). Les points chauds se concentre sur les instabilités géo-stratégiques du moment et les 5 plus hautes directement liées à la guerre en Ukraines.

Les cybermenaces menées par la guerre en Ukraine

Du côté cyber. on note que le cyberrenseignement présente la gravité la plus élevée avant les risques contre les infrastructures critiques.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Les cyberattaques menées à grande échelle contre des infrastructures ne produisent néanmoins guère d’effet à long terme dans ce conflit, et les bombes sont ici souvent plus efficaces. Les dommages collatéraux causés par des attaques informatiques sont néanmoins difficiles à maîtriser.

SRC Suisse

Sur ce volet des cybermenaces, la guerre est omniprésente sur 2 dimensions:

- Une observation d’une diminution positive d’attaques par ransomware avec le début de la guerre en Ukraine. La principale explication vient de la « réoritentation professionnelle » des nombreux criminels locaux passant du ransomware aux cyber-armes de sabotage et de renseignement pour la guerre. Le cas de Lockbit est certainement le plus symptomatique de ce constat.

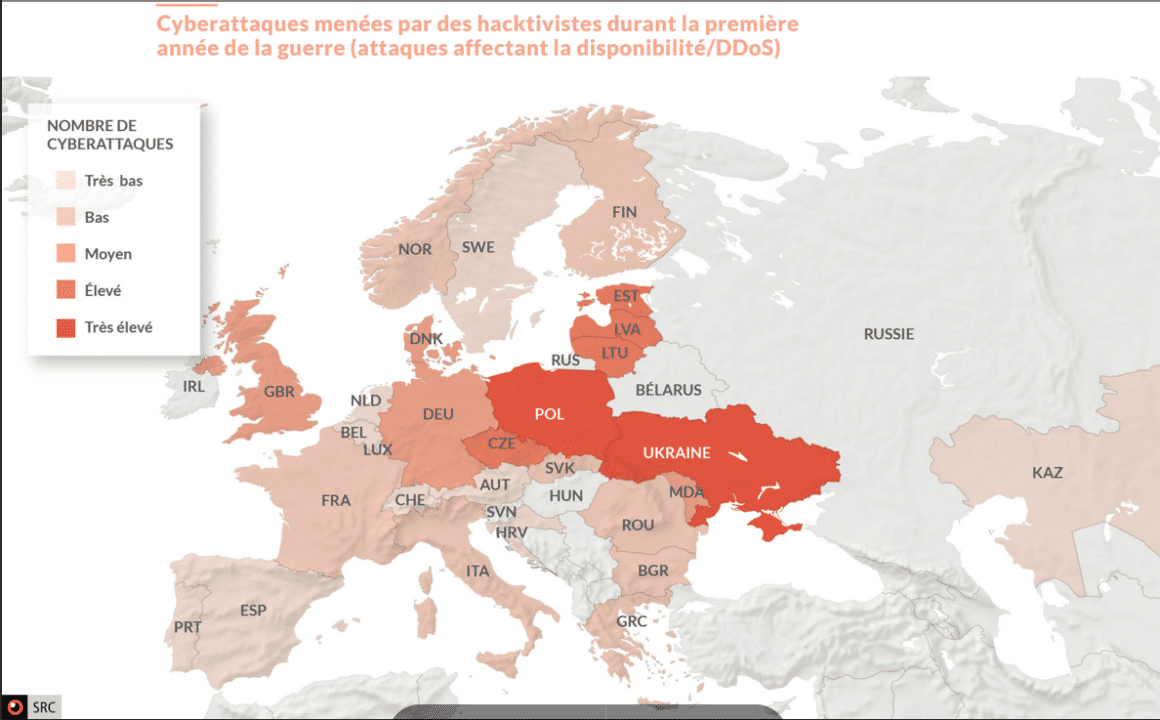

- Les attaques contre les infrastructure critique. Un exemple récent peut être tiré des attaques d’hacktivistes qui ont touché la Suisse lors de l’intervention du Président ukrainien devant les politiques suisses le mois passé. La Suisse n’est néanmoins pas la plus ciblée comme le montre une autre illustration ci-dessous extraite de ce rapport

A propos des cyberattaques dans le contexte ukrainien, il est intéressant de suivre l’évolution de la menace et des acteurs associés (page 72).

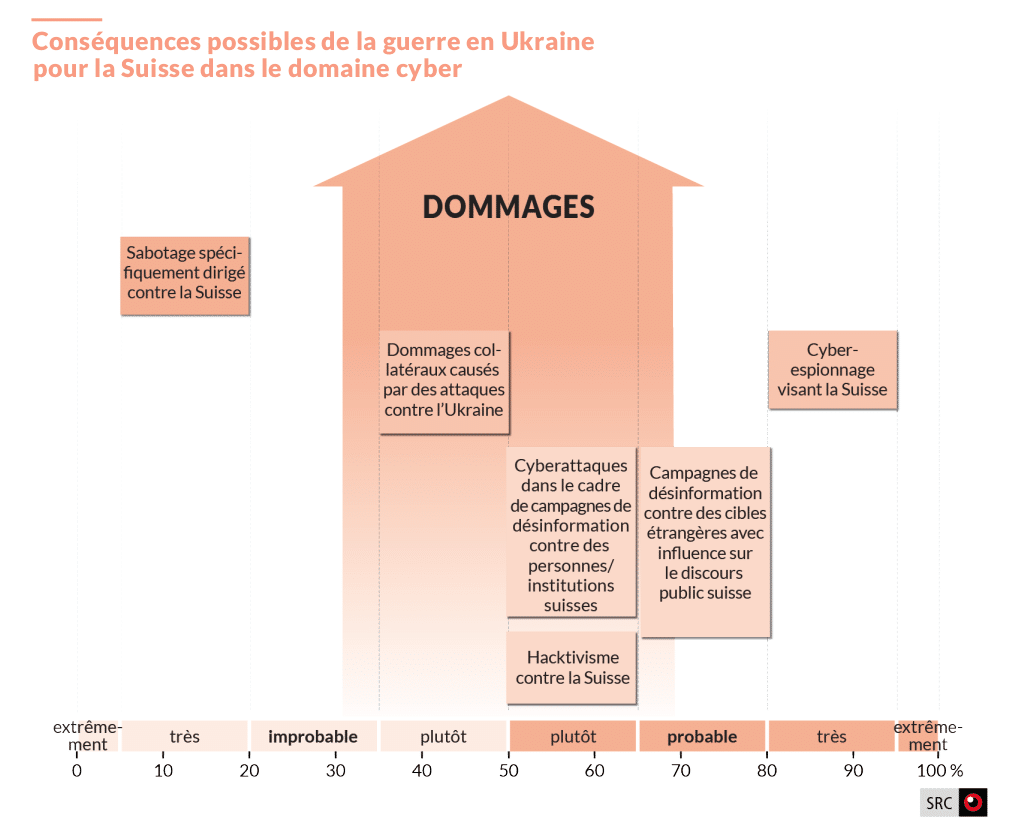

Pour la Suisse, la menace la plus probable présente est certainement le cyberespionnage, avec une attention particulière pour les forces russes cherchant à contourner les embargos en place vix-à-vis de technologies ou autres produits de recherche.

Pour en savoir plus

La conférence de presse est aussi à disposition sur la chaîne Youtube du DDPS

(Re)découvrez également:

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.