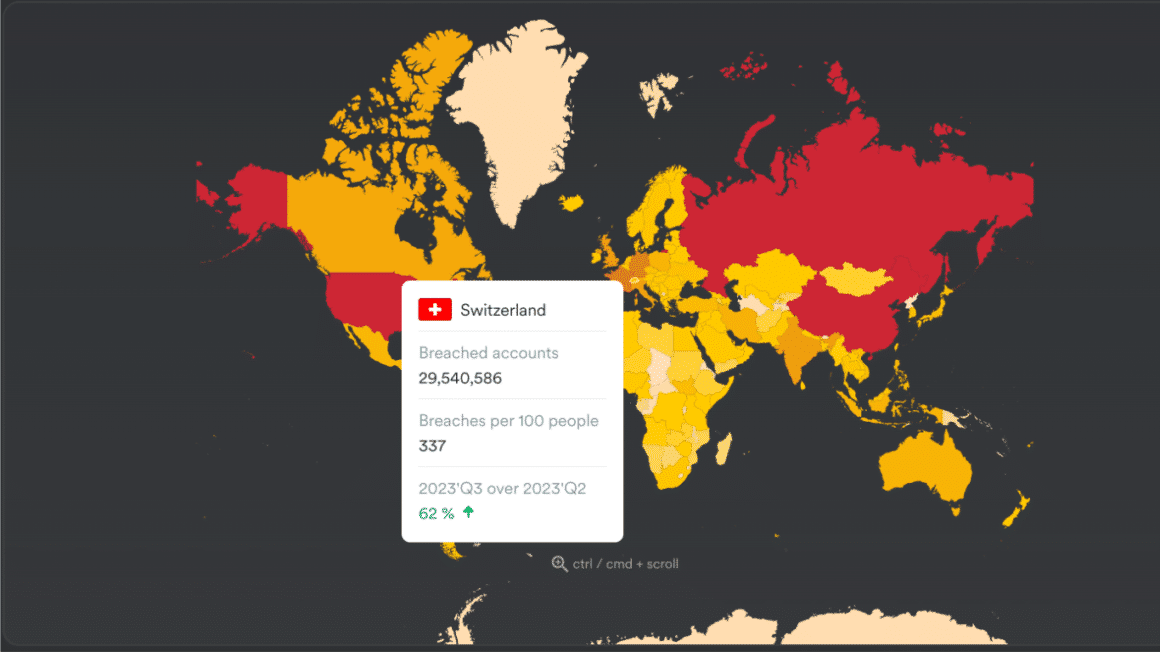

Les vols de données sur internet demeurent un enjeu majeur de sécurité. Depuis 2004, 16,6 milliards de comptes ont été compromis. En Suisse, cela concernerait pus de 29 millions de comptes.

Les vols et fuite de données restent effectivement un problème majeur sur internet. Malheureusement, il arrive souvent que nous ne puissions rien faire de concret pour les empêcher. Cependant, il est essentiel de rester attentif et vigilant afin de réduire les risques.

Pour se rendre compte une nouvelle fois de ce problème, il peut être intéressant de faire un tour des données synthétisées par Surfshark, une société spécialisée dans les services de réseau privé virtuel (VPN).

Selon ses décomptes, depuis 2004, un total de 16,6 milliards de comptes ont été compromis, dont environ 6,0 milliards ont des adresses e-mail uniques. Cela signifie qu’à l’échelle mondiale :

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

- Une même adresse e-mail est compromise environ 3 fois.

- Pour chaque groupe de 100 personnes, 75 adresses e-mail uniques sont compromises.

- En moyenne, 207 comptes sont compromis pour 100 personnes.

En Suisse, la situation se résume de la manière suivante selon Surfshark:

Quelques conseils de base à ne pas perdre de vue

Il existe plusieurs mesures que vous pouvez prendre pour protéger vos données. Tout d’abord, assurez-vous d’utiliser des mots de passe forts et uniques pour chaque compte en ligne que vous possédez. Évitez d’utiliser des informations personnelles évidentes dans vos mots de passe, comme votre date de naissance ou le nom de votre animal de compagnie. Optez plutôt pour une combinaison de lettres, de chiffres et de caractères spéciaux.

De plus, il est essentiel de garder vos appareils à jour avec les derniers correctifs de sécurité. Les fabricants publient régulièrement des mises à jour afin de combler les vulnérabilités connues. Veillez donc à installer ces mises à jour dès qu’elles sont disponibles.

Enfin, soyez conscient des arnaques en ligne et des techniques de phishing. Méfiez-vous des e-mails ou des messages qui vous demandent de divulguer des informations sensibles, tels que vos informations de compte bancaire ou vos identifiants de connexion. Vérifiez toujours l’adresse de l’expéditeur et la légitimité du site Web avant de partager des données confidentielles.

Bien que les vols et fuites de données soient un problème persistant, en adoptant ces bonnes pratiques, vous pouvez grandement réduire les risques auxquels vous êtes exposé. Restez vigilant et protégez vos informations en ligne.

Pour en savoir plus

Découvert via cet article:

(Re)découvrez également:

Des idées de lecture cybersécurité

La cybersécurité pour les Nuls

Pour obtenir toutes les informations sur la cybersécurité, apprendre à protéger ses données sensibles sereinement et à éviter le hacking

Sécurité informatique – Ethical Hacking : Apprendre l’attaque pour mieux se défendre

Ce livre a pour objectif d’initier le lecteur aux techniques des attaquants pour lui apprendre comment se défendre.

Cyberattaques: Les dessous d’une menace mondiale

Un documentaire captivant et éclairant sur les affrontements entre attaquants et défenseurs du numérique, face à la plus grande menace de la prochaine décennie.

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.