Face au blocage administratif des sites pour adultes en France, comment fonctionne le contournement via VPN ? Analyse technique et légale de la situation.

Le mercredi 4 juin 2025, les internautes français ont vu disparaître l’accès à plusieurs plateformes pornographiques majeures. En quelques minutes, la riposte s’est organisée via des services VPN, dont celui de l’entreprise suisse Proton.

Un blocage controversé et une riposte instantanée

Ce jour-là, l’accès à des sites comme YouPorn, Pornhub et RedTube a été suspendu en France. La raison : un désaccord sur les méthodes de vérification de l’âge exigées par l’autorité française de régulation de l’Internet. Aylo, maison mère des plateformes concernées, dénonce un processus jugé intrusif, voire ingérable techniquement.

La vérification de l’âge en ligne soulève en effet de nombreuses problématiques. D’un point de vue technique, elle impose de recourir à des services d’authentification souvent centralisés, ce qui augmente les risques de fuite de données sensibles. Sur le plan juridique et éthique, ces mécanismes heurtent le principe d’anonymat et exposent les internautes à une surveillance accrue. De plus, aucune méthode ne permet aujourd’hui de garantir de manière fiable qu’un utilisateur est majeur sans collecter des informations potentiellement intrusives.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

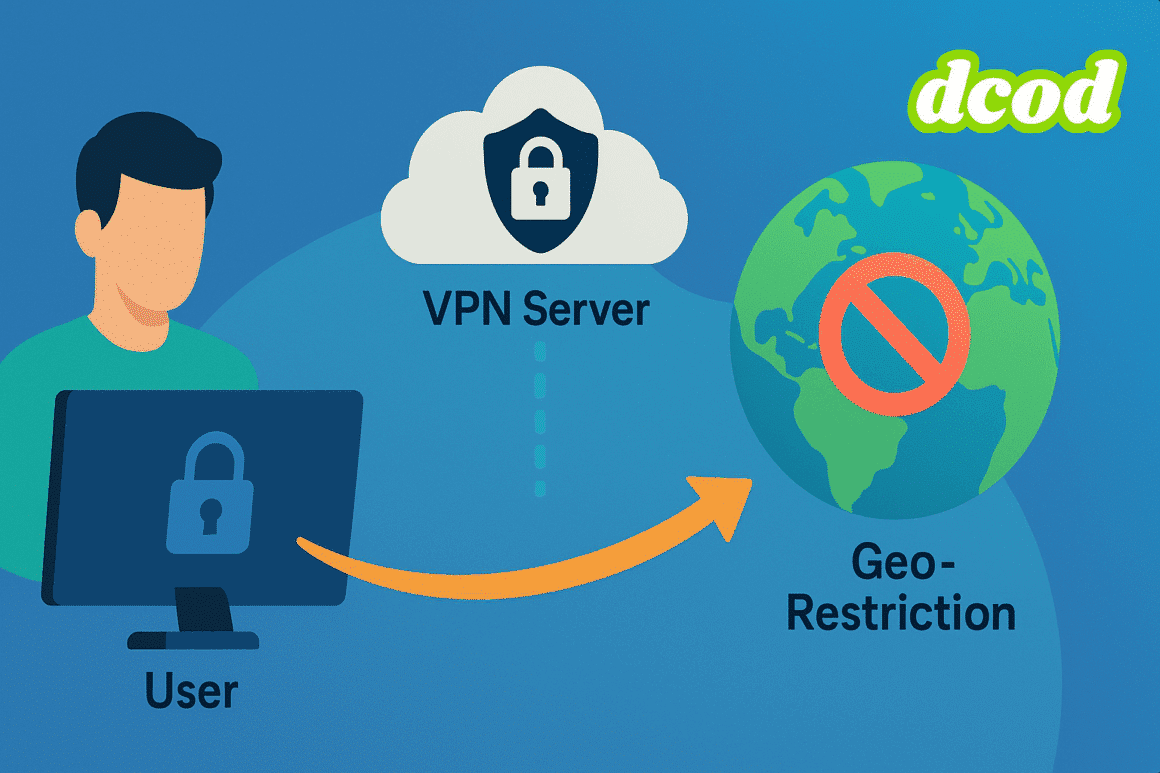

Face à ce blocage, les internautes français ont massivement opté pour des solutions de contournement. Parmi elles, les réseaux privés virtuels (VPN), qui permettent de simuler une connexion depuis un autre pays. L’entreprise suisse Proton, basée à Plan-les-Ouates (Genève), a vu ses inscriptions exploser : +1000 % en seulement 30 minutes après l’annonce du blocage.

Proton VPN, bénéficiaire d’une crise numérique

La société Proton est connue pour ses services axés sur la protection de la vie privée : ProtonMail, Proton Drive, et surtout Proton VPN. Construit sur un modèle open source et sans journaux de connexion, le service attire depuis plusieurs années les militants, journalistes ou citoyens soucieux de leur confidentialité numérique.

Proton VPN

Naviguez en toute sécurité avec le VPN suisse haute vitesse. Confidentialité absolue, zéro logs et accès à vos contenus préférés partout.

🛡️ Sécuriser ma connexion 🛒 Lien affilié : en commandant via ce lien, vous soutenez la veille DCOD sans frais supplémentaires 🙏Un VPN, ou réseau privé virtuel, est un outil qui chiffre la connexion Internet d’un utilisateur et la redirige via un serveur distant. Cela permet non seulement de masquer l’adresse IP réelle, mais aussi de contourner les restrictions géographiques ou les censures en ligne. Dans le cas français, les internautes ont utilisé Proton VPN pour simuler une connexion depuis un autre pays, accédant ainsi aux plateformes bloquées comme si aucune restriction n’était en place.

Dans ce contexte, c’est un tout autre public qui a afflué vers les services de Proton. Selon l’entreprise, cette ruée a dépassé celle provoquée par le blocage de TikTok aux États-Unis.

Pour en savoir plus

Blocage de sites pornos: ruée sur le VPN genevois Proton

Publié5. juin 2025, 14:27Suspension en FranceSites pornos inaccessibles: une société genevoise cartonneL’entreprise Proton VPN a enregistré une hausse de 1000% de ses inscrits, mercredi, peu après la suspension de l’accès de plateformes pornographiques dans l’Hexagone.Peu après la suspension de l’accès…

(Re)découvrez également:

Pour regarder du porno en Grande-Bretagne, préparez votre passeport dès 2025

La mise en œuvre imminente de vérification d’âge pour les sites pornos au Royaume-Uni suscite à nouveau un débat sur la vie privée et l’efficacité des mesures de contrôle

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.