Dans sa dernière note d’information, la NSA souligne l’importance du modèle Zero Trust et de la segmentation pour contrer les cyberattaques et renforcer la sécurité réseau.

La NSA vient de publier une courte présentation rappelant l’importance de la confiance zéro en capitalisant sur le principe de zones cloisonnées de sécurité.

Pour rappel et comme mentionné dans sa note d’information, la sécurité réseau traditionnelle a mis jusqu’à présent l’accent sur une approche de défense en profondeur, cependant, la plupart des réseaux se focalisent aujourd’hui principalement dans la défense périmétrique. Ainsi, une fois à l’intérieur du périmètre réseau, les utilisateurs légitimes ou non, les applications et autres entités se voient souvent accorder un trop large accès à de multiples ressources d’entreprise.

Dans ce contexte, si les utilisateurs ou composants du réseau sont compromis, les acteurs malveillants peuvent gagner l’accès à des ressources critiques de l’intérieur ou de l’extérieur du réseau. Idéalement, les organisations devraient gérer, surveiller et restreindre les flux de trafic internes et externes.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

La confiance zéro comme principe de base pour mieux contrer les intrusions

Lors d’un cyberattaque, les acteurs malveillants recherchent une progression latérale au sein du réseau. Cette tactique leur permet d’atteindre des dépôts de données plus confidentiels et des systèmes opérationnels critiques. Dans ce contexte, le concept de Zero Trust dans le domaine de la sécurité réseau prend tout son sens en visant à entraver cette navigation adverse en instaurant des contrôles et des mécanismes stricts pour chaque communication.

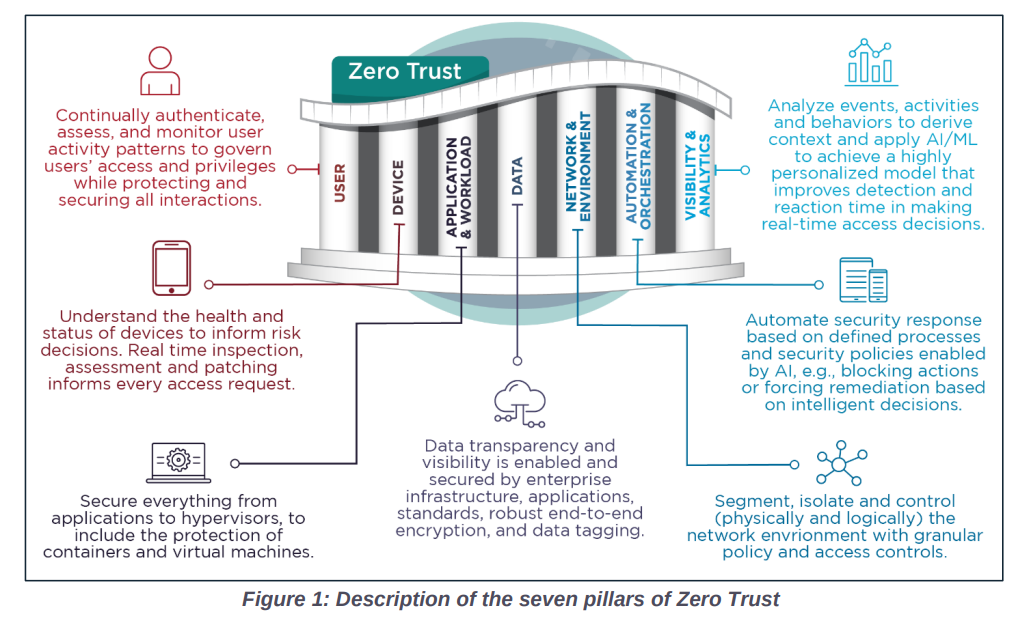

Pour la NSA, le modèle Zero Trust doit s’appuyer sur 7 piliers complémentaires pour former une carapace complète.

Les principes énoncés dans ce document d’information visent à fournir d’abort des recommandations pour renforcer la sécurité réseau existante et atténuer les répercussions d’une éventuelle compromission.

Pour en savoir plus

(Re)découvrez également:

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.

1 commentaire

Commentaires désactivés.